Si vous surfez sur Internet quotidiennement, et que vous disposez d’une multitude de comptes sur des services en lignes, vos données personnelles ont potentiellement déjà été dérobées et diffusées dans des fuites de données en ligne. Pour le vérifier, il existe de nombreux outils. La plupart d’entre eux, des services en ligne, sont destinés principalement à un usage professionnel. C’est d’ailleurs la raison pour laquelle ils facturent leurs outils à un tarif relativement élevé.

Pour le grand public, des solutions existent aussi, gratuites comme payantes, pour identifier les données personnelles ayant été détectées dans des fuites de données sur Dark Web notamment.

Mais avant d’envisager d’utiliser un service en ligne pour surveiller si vos données personnelles ont fuité, mieux vaut prendre certaines précautions. Comme l’adage le dit, « les cordonniers sont souvent les plus mal chaussés ». Car bien qu’elles soient souvent spécialisées dans la sécurité, ces plates-formes ne sont en effet elles-mêmes pas exemptes d’une attaque se terminant par… une fuite de données.

Comment savoir si vos données personnelles ont fuité en ligne ?

Avant de jeter votre dévolu sur une quelconque solution, il convient de bien prendre conscience de ce que vous souhaitez rechercher, sans avoir à divulguer d’informations qui pourraient à leur tour fuiter. Car bon nombre de services en lignes qui proposent une surveillance H24 de vos données vont vous demander, pour garder un œil dessus, de les leur donner. Vous devrez donc commencer par divulguer votre numéro de compte bancaire, votre numéro de carte, de passeport, de carte d’identité, de sécurité sociale, et tutti quanti.

Vous l’avez compris, devoir divulguer ses données personnelles pour mieux les surveiller n’est pas l’idée de l’année. Qui plus est quand il s’agit d’un service en ligne souvent basé à l’étranger, et auquel vous devrez donner une confiance aveugle quand bien même celui-ci vous promet de ne pas utiliser vos données personnelles. Cela est, reste, et restera du déclaratif, et vous ne pourrez jamais le vérifier.

Certains fournisseurs d’accès VPN comme SurfShark et son Data Leak Checker, ou des solutions antivirus, comme TrendMicro (ID Protection), ont pignon sur rue et ont beau être réputés pour leur sérieux, il n’en reste pas moins que vous devrez leur faire confiance leur donnant toutes les données sur lesquelles vous voulez garder un œil.

Les plus méfiants d’entre nous y penseront d’ailleurs sans aucun doute : qu’est ce qui prouve que ces services ne feraient pas volontairement fuiter vos données, pour ensuite vous alerter que celles-ci ont été trouvées dans une fuite, vous incitant ainsi à renouveler votre abonnement, satisfait devant tant d’efficacité.

Mieux vaut donc y aller avec des pincettes et se limiter à la recherche d’un seul type de donnée, comme les adresses e-mail, et éventuellement les numéros de téléphone. Car il s’agit la plupart du temps des deux données à être automatiquement associées à d’autres. Dans le cas d’une fuite de données concernant votre adresse e-mail sur un service en ligne, vous pourrez imaginer assez facilement les autres données associées ayant potentiellement fuité : adresse postale, date de naissance, coordonnées bancaires, etc.

Par où commencer donc, pour surveiller vos données personnelles qui ont fuité ? Voici une liste non exhaustive de quelques services accessibles gratuitement, et grâce auxquels vous pourrez surveiller vos données :

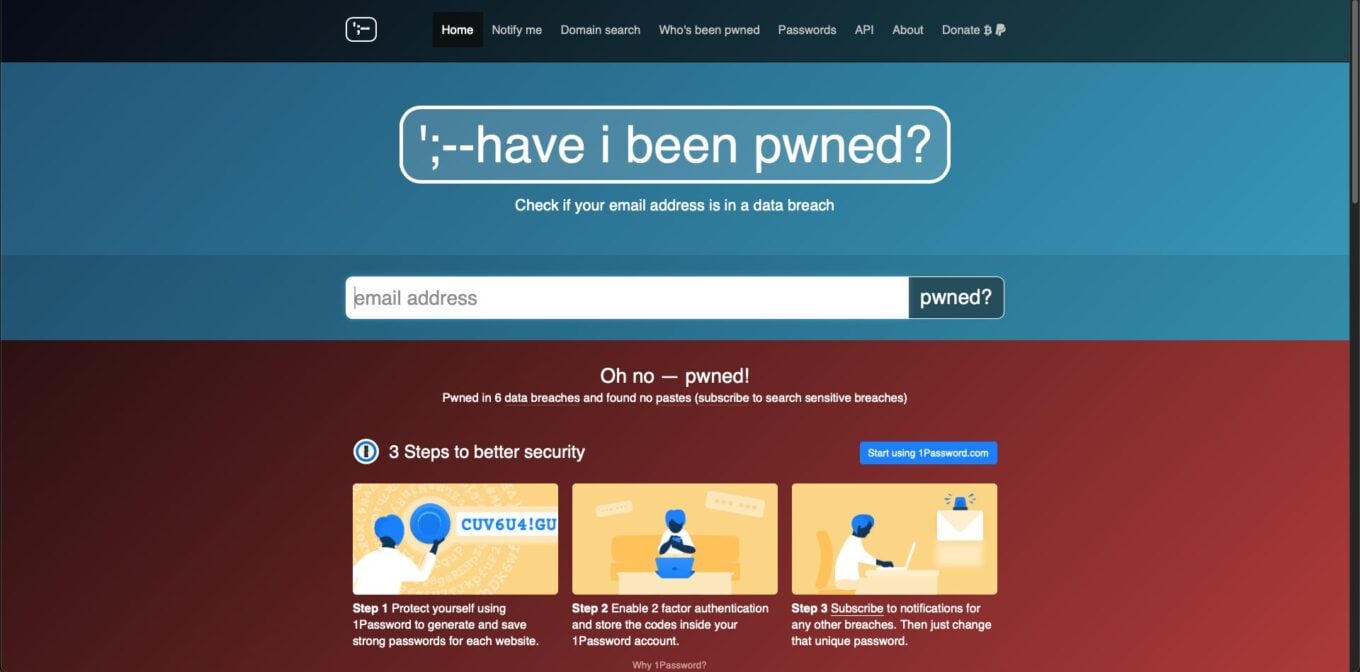

Have I Been pwned ?

Le premier service à garder dans vos favoris est Have I been pwned ? Créé par Troy Hunt et open source ce service fait figure de référence. Ce n’est d’ailleurs pas un hasard si bon nombre de services permettant de surveiller vos données en ligne sont basés sur Have I been Pwned, comme c’est le cas avec Firefox Monitor.

En vous rendant sur Have I been Pwned, vous pourrez analyser une par une vos adresses e-mail pour vérifier si elles ont été trouvées dans des fuites de données. Le cas échéant, vous découvrirez les noms des services concernés, ainsi que l’ensemble des données associées ayant fuité.

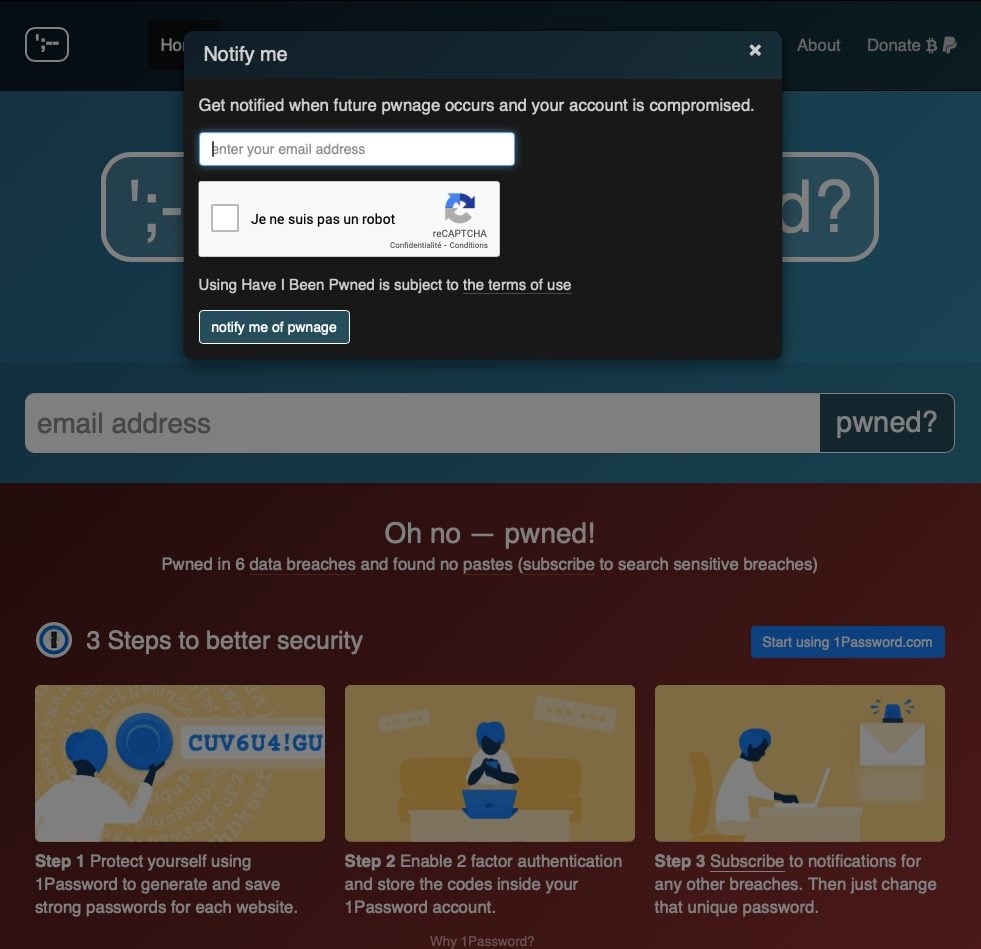

Cerise sur le gâteau, vous pourrez, en vous rendant dans l’onglet Notify Me, inscrire chacune de vos adresses e-mail pour recevoir une alerte dès lors que votre adresse a été trouvée dans une nouvelle fuite.

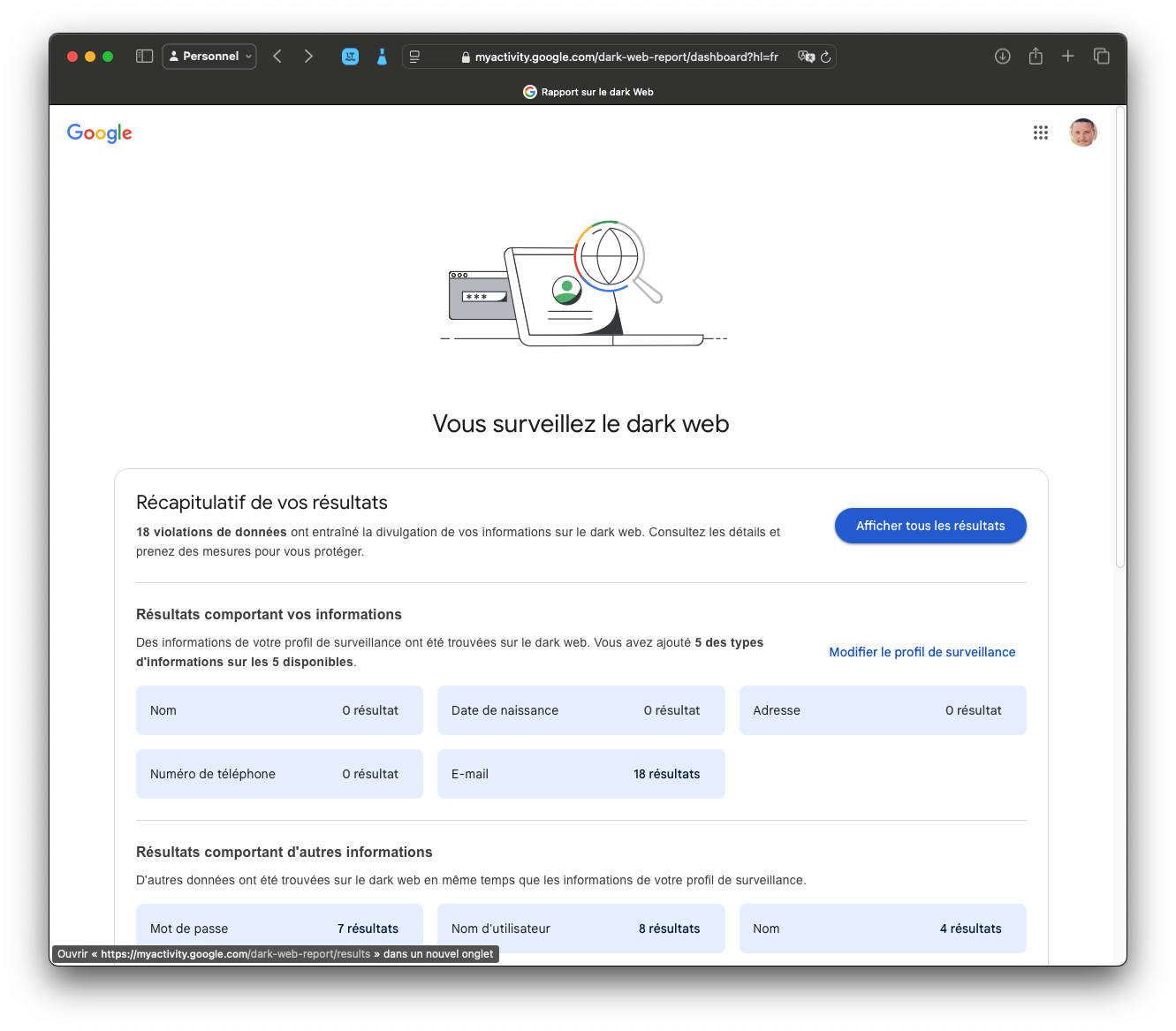

Google Rapport sur le Dark Web

Si vous êtes un utilisateur des services de Google, c’est-à-dire que vous possédez un compte Gmail par exemple, vous pourrez très facilement savoir si vos données personnelles sont sur le Dark Web.

Depuis cet été, Google met en effet à disposition de ses utilisateurs, son outil Rapport sur le Dark Web qui vous permet de renseigner les informations à surveiller, afin d’être alerté si celles-ci sont trouvées dans des fuites de données. Avant de crier au loup, notamment parce que vous devrez indiquer à Google les données que vous souhaitez surveiller, rassurez-vous : Google enregistre très probablement déjà l’ensemble de vos activités en ligne et sait déjà tout de votre vie privée sans que vous ne vous en rendiez compte.

Le principal avantage du Rapport sur le Dark Web de Google est qu’en plus d’être gratuit (il était auparavant proposé uniquement aux abonnés Google One), il est très complet. En réalité, le service de Google est pour l’heure le seul à être aussi complet sans avoir à passer à la caisse. Surtout, il ne se restreint pas à la seule surveillance des adresses e-mail du domaine de Google. Vous pourrez lui soumettre n’importe quelle adresse e-mail de votre choix, dans la limite toutefois de dix adresses.

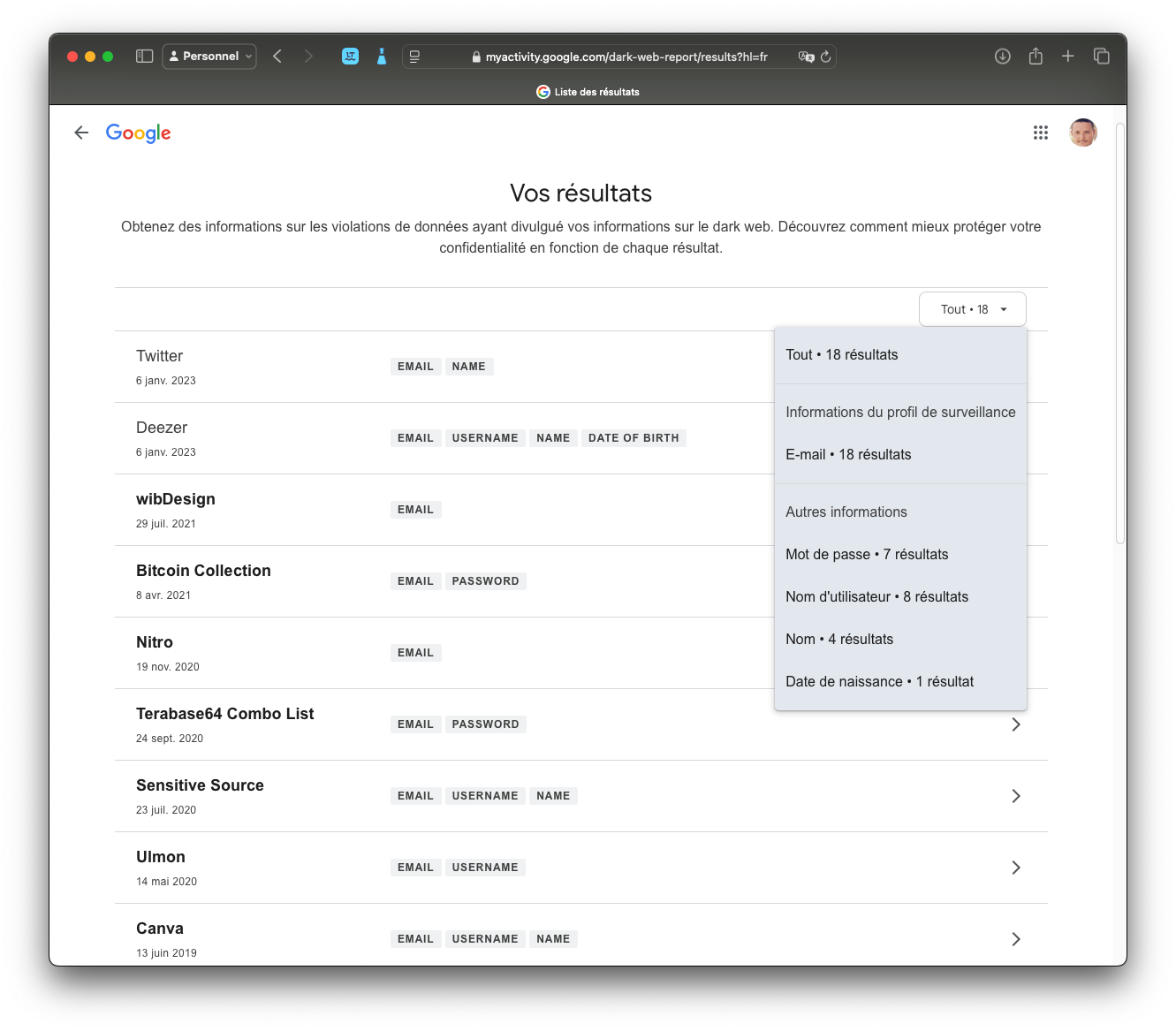

Vous pourrez également renseigner jusqu’à trois numéros de téléphone à surveiller dans votre profil de surveillance. Une fois ce dernier parfaitement rempli, la surveillance des violations de données se lance automatiquement. Google vous indiquera, dans le tableau de bord dédié, le nombre de fuites trouvées pour chaque type de donnée : nom, date de naissance, adresse, numéro de téléphone, et bien sûr adresse e-mail.

L’utilitaire de Google vous affichera par ailleurs les Résultats comportant d’autres informations. Si le service déniche d’autres informations vous concernant que celles indiquées dans votre profil de surveillance, vous serez également alertés.

Intelligence X

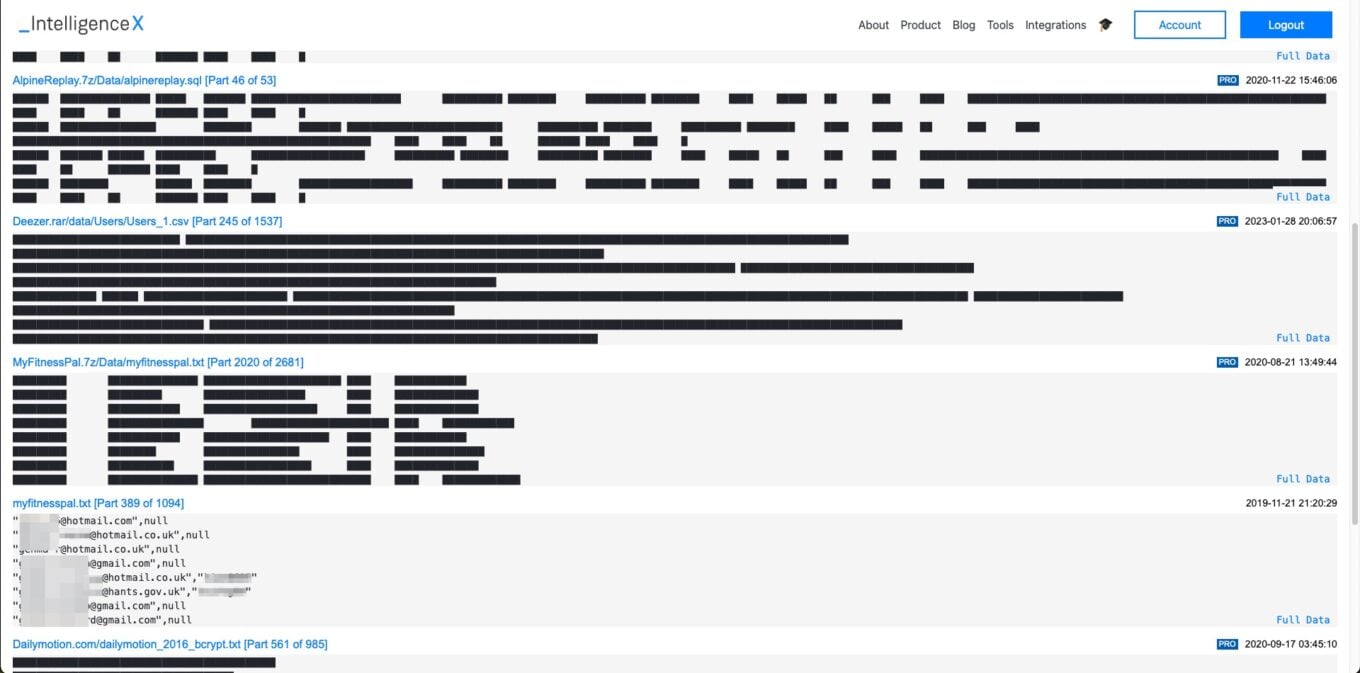

Pour compléter votre surveillance, vous pourrez utiliser la version gratuite de la plate-forme Intelligence X. Destiné principalement aux professionnels, ce service propose un accès gratuit, quoique très restreint (la majorité des données sont caviardées, en noir), pour le grand public. Ce moteur de recherche ne vous permettra néanmoins que de lancer des recherches avec des termes spécifiques, comme des adresses e-mail, noms de domaines, URL, adresses IP, adresses Bitcoins, etc.

La plate-forme vous indiquera les services pour lesquelles vos données ont été trouvées, mais ne vous laissera pas accéder aux données complètes ayant fuité, cet accès étant réservé aux utilisateurs professionnels (à partir de 2500 euros par an)

Comment protéger vos comptes ayant fuité sur le Dark Web ?

La question qui revient souvent lorsque l’on découvre que ses données personnelles ont fuité sur la Toile, c’est de savoir comment les faire disparaître. Prenez le problème dans l’autre sens. Dans la vie réelle, si vous perdez votre carte d’identité dans la rue, ou même votre carte bancaire, et que celle-ci tombe entre de mauvaises mains, vous ne pouvez tout simplement pas la faire disparaître. Il faudra remplir une déclaration de perte dans le premier cas avant de pouvoir faire une demande de renouvellement qui invalidera la première, tandis que dans le second cas, vous appellerez votre banque pour faire opposition afin d’empêcher un malotru de vider votre compte.

Partez donc du principe que c’est la même chose pour ce qui concerne vos données personnelles ayant fuité en ligne. Vous ne pourrez pas les supprimer, car c’est tout bonnement impossible. Vous pourrez néanmoins prendre certaines mesures pour, au pire, les protéger, et au mieux, renforcer leur protection.

Changez vos mots de passe, et utilisez un gestionnaire de mots de passe

Si vous êtes du genre à utiliser toujours le même mot de passe que vous connaissez par cœur, ou que vous notez des mots de passe dans un carnet à la maison, arrêtez ça tout de suite. Un bon mot de passe est un mot de passe difficile, voire impossible à retenir. Oubliez donc vos vieilles habitudes, et, par pitié, utilisez un gestionnaire de mots de passe. Vous n’aurez qu’un seul mot de passe complexe à retenir, pour accéder à ce « carnet de codes secrets » numérique. Ensuite, laissez le gestionnaire de mots de passe générer un mot de passe complexe à votre place avec, si possible, des caractères spéciaux, des chiffres, des lettres, de majuscules, et des minuscules. Vous trouverez sans nul doute votre bonheur avec des gestionnaires de mots de passe comme Bitwarden ou encore Keepass.

À lire aussi : Bien démarrer avec KeePass, le gestionnaire de mots de passe open source

Si cela vous paraît trop compliqué, même si cela n’est pas l’apothéose, confiez vos identifiants et mots de passe au gestionnaire de mots de passe intégré à votre navigateur Web, comme sur Chrome ou Firefox. Loin d’être les meilleurs, ils rempliront tout de même leur office et s’avéreront plus pratiques, notamment si vous utilisez le même navigateur Web sur mobile.

Activez la double authentification

Partout où cela est possible, activez la double authentification. Rendez-vous dans les paramètres de sécurité de tous les services sur lesquels vous êtes inscrits et, lorsque l’option est proposée (elle l’est en règle générale), activez la double authentification. Mais là encore, plusieurs options seront proposées. Les plus simples, mais pas les plus efficaces, consistent à saisir un code unique reçu par SMS ou par e-mail.

C’est mieux que rien, mais vous pouvez faire bien mieux : utiliser une application d’authentification. Il en existe pléthore, et certaines solutions sont même déjà intégrées aux gestionnaires de mots de passe que vous utilisez. C’est le cas, par exemple avec iCloud Keychain, ou encore Bitwarden. Il est en effet possible de configurer pour certains services enregistrés dans votre gestionnaire de mots de passe, un générateur de codes de validation.

Explorez les options possibles et faites le choix qui vous semble le plus judicieux. Pour les services représentant le plus grand risque, comme votre fournisseur d’e-mail, allez jeter un œil aux options de sécurité proposées. Elles sont souvent nombreuses et méconnues, mais relativement simples à mettre en place. Surtout, ne vous précipitez pas. Prenez le temps de lire en détail les instructions et les options offertes. Si vous utilisez Outlook par exemple, et que vous souhaitez renforcer la sécurité de votre compte, vous pourrez le faire en configurant par exemple la connexion sans mot de passe . De la même manière, si vous utilisez un compte Google, vous pourrez mettre en place une clé d’accès, aussi appelée PassKeys, pour vous connecter sans mot de passe à l’aide d’une authentification biométrique, comme la reconnaissance faciale ou la lecture de votre empreinte digitale.

Vous pourrez également utiliser des applications dédiées à l’authentification, comme Google Authenticator, ou encore Microsoft Authenticator. Ces applications permettent de générer des codes de validations éphémères associés à votre identifiant pour vous connecter aux services en lignes que vous utilisez, mais aussi de mettre en place, pour certaines plates-formes, un système d’invite à valider sur l’écran de votre smartphone pour valider une connexion depuis un ordinateur.

Surveillez l’activité de vos comptes

Enfin, si vous avez découvert que vos données personnelles ont fuité en ligne, il va falloir faire preuve de vigilance et surveiller les activités de vos comptes, notamment sur vos boîtes mail.

Des personnes mal intentionnées qui auraient jeté leur dévolu sur l’un de vos comptes commencera d’abord pas tenter de vous soutirer des informations en vous envoyant des e-mails malveillants. Ne tombez pas dans le panneau. Les tentatives de phishing (c’est le nom de cette pratique) sont légion, et parfois difficiles à détecter. Avant de suivre des indications qui vous seraient données dans un e-mail, comme une invitation à changer ou à confirmer un mot de passe, regardez bien si l’adresse de l’expéditeur correspond au service qui vous contacte. De la même manière, si vous recevez un e-mail d’un expéditeur inconnu, oubliez-le et passez-le à la corbeille : « mieux vaut prévenir que guérir ».

Si vos données ont fuité, vous risquez également de voir vos boîtes de réceptions assaillies de demandes de connexions. Votre fournisseur de mail, qui vous connaît et connaît vos habitudes a généralement des garde-fous et se charge de bloquer automatiquement les tentatives de connexion provenant d’adresses IP inhabituelles. Si vous avez mis en place des systèmes de double authentification pour sécuriser l’accès à vos comptes, vous ne craignez en principe rien.

Si vous aimez vous faire peur, vous pourrez toujours aller jeter un œil sur l’historique des tentatives de connexion à vos différents comptes. Google en propose un, tout comme Microsoft.

Alors même que vous l’ignoriez totalement, vous découvrirez, dans certains cas, des tentatives (heureusement infructueuses) de connexion à vos comptes, provenant du monde entier. Les pirates tentent leurs chances, jusqu’à ce qu’ils tombent sur un compte dont le propriétaire n’a pas pris les mesures nécessaires pour sécuriser l’accès à ses comptes. Frissons garantis !

? Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.