Vous adorez le design du Kia EV9, mais ses dimensions gigantesques l’empêchent de renter dans votre garage ? Kia a une solution pour vous : l’EV3. Contrairement à ce que son nom pourrait laisser penser, celui-ci n’est pas trois fois plus petit que son ainé, mais il peut tout de même être considéré comme une version compacte… Poursuivre la lecture On est montés dans le Kia EV3, un SUV électrique stylé avec 560 km d’autonomie

Catégorie : Sécurité

Sécurité

OpenAI dévoile l’avenir de son IA générative

OpenAI vient d’offrir un étonnant aperçu du futur de ChatGPT. Au cours d’un événement organisé en France, la start-up a évoqué les prochaines mises à jour de l’IA générative. Cette année, des modèles d’IA plus personnalisables devraient voir le jour. Par ailleurs, une version encore plus intelligente de GPT est dans les starting-blocks. Ce mardi… Poursuivre la lecture OpenAI dévoile l’avenir de son IA générative

La messagerie ICQ disparaitra définitivement le 26 juin

La grande histoire d’internet retiendra peut-être que c’est sans fleur ni couronne que VK a annoncé l’arrêt complet d’ICQ. La messagerie instantanée née en 1996, s’arrêtera de fonctionner le 26 juin après 28 ans de bons et loyaux services. C’est terminé ou presque pour ICQ, fameuse messagerie instantanée qui a accompagné bon nombre de pionniers… Poursuivre la lecture La messagerie ICQ disparaitra définitivement le 26 juin

On a discuté avec le PDG de Honor et on a appris 3 choses

À l’occasion du salon Viva Technology, nous avons pu nous entretenir avec le PDG de Honor, George Zhao. Ce dernier évoque la stratégie de la marque en Europe, mais aussi l’IA générative et leur récent partenariat avec Google Cloud. Vous avez sans doute entendu parler des diverses personnalités qui se sont rendues au salon Viva… Poursuivre la lecture On a discuté avec le PDG de Honor et on a appris 3 choses

Les voitures électriques et hybrides sont plus dangereuses pour les piétons

Les voitures électriques et hybrides frappent plus souvent les piétons que les véhicules essence ou diesel, en particulier en milieu urbain. Une étude britannique met des chiffres sur cette problématique de sécurité routière. « Les voitures électriques représentent un danger pour les piétons car elles sont moins susceptibles d’être entendues que les voitures à essence ou… Poursuivre la lecture Les voitures électriques et hybrides sont plus dangereuses pour les piétons

NVIDIA obligée de brader ses GPU en Chine

En raison des restrictions américaines qui entravent les performances de ses GPU, d’une concurrence de plus en féroce, et d’une directive de Pékin intimant les entreprises du pays d’acheter des puces conçues par des entreprises locales, NVIDIA n’est plus dans une situation sereine qu’autrefois en Chine. Le succès de NVIDIA sur le secteur de l’intelligence… Poursuivre la lecture NVIDIA obligée de brader ses GPU en Chine

comment le FBI a cr sa propre socit de tlphonie mobile chiffre pour pirater le monde criminel et surveiller les communications de milliers de criminels travers le monde

Le FBI a russi infiltrer le monde criminel en crant sa propre entreprise de tlphonie mobile chiffre, nomme Anom. Cette initiative, baptise Operation Trojan Shield, a permis aux autorits de surveiller les communications de milliers de criminels travers le monde. Pour que lopration soit un succs, il tait essentiel que lentreprise Anom soit perue comme… Poursuivre la lecture comment le FBI a cr sa propre socit de tlphonie mobile chiffre pour pirater le monde criminel et surveiller les communications de milliers de criminels travers le monde

SpaceX lance les premiers satellites de la nouvelle constellation d’espionnage des tats-Unis Dans le cadre d’un nouveau rseau destin renforcer les capacits de surveillance spatiale du pays

SpaceX lance les premiers satellites de la nouvelle constellation d’espionnage des tats-Unis, dans le cadre d’un nouveau rseau de renseignement amricain destin renforcer considrablement les capacits de surveillance spatiale du pays. Space Exploration Technologies Corporation, communment appele SpaceX, est une socit amricaine de construction d’engins spatiaux, de fourniture de services de lancement et de communication… Poursuivre la lecture SpaceX lance les premiers satellites de la nouvelle constellation d’espionnage des tats-Unis Dans le cadre d’un nouveau rseau destin renforcer les capacits de surveillance spatiale du pays

un outil de sensibilisation qui frle la duperie ? Un employ de Google demande son entreprise d’arrter d’essayer de piger ses collgues avec de faux courriels d’hameonnage

Les entreprises cherchent constamment des moyens pour renforcer les comptences de leurs employs face aux menaces en ligne. Parmi les pratiques courantes, on trouve les tests de hameonnage simuls, o les employs reoivent des e-mails factices pour tester leur vigilance. Cependant, cette mthode, autrefois loue, fait dsormais lobjet de critiques. Votre entreprise vous a-t-elle rcemment… Poursuivre la lecture un outil de sensibilisation qui frle la duperie ? Un employ de Google demande son entreprise d’arrter d’essayer de piger ses collgues avec de faux courriels d’hameonnage

La DC1, une tablette pour éviter les distractions

Il est parfois difficile de se concentrer devant son ordinateur. Les distractions sont nombreuses, et parfois elles submergent l’utilisateur qui en perd toute productivité. Avec la DC1, le constructeur Daylight veut remettre un peu de simplicité et de calme dans notre univers informatique. Il existe un véritable besoin pour des appareils moins exigeants de notre… Poursuivre la lecture La DC1, une tablette pour éviter les distractions

un rapport actualis et fond sur des donnes probantes concernant la scurit de l’IA avance

Le rapport scientifique international sur la scurit de l’intelligence artificielle avance (International Scientific Report on the Safety of Advanced AI interim report) prsente une comprhension actualise et fonde sur des donnes scientifiques de la scurit des systmes d’intelligence artificielle avancs. Ce rapport indpendant, international et ouvert tous est un vnement marquant de la collaboration internationale.… Poursuivre la lecture un rapport actualis et fond sur des donnes probantes concernant la scurit de l’IA avance

comment le FBI a cr sa propre socit de tlponie mobile chiffre pour pirater le monde criminel et surveiller les communications de milliers de criminels travers le monde

Le FBI a russi infiltrer le monde criminel en crant sa propre entreprise de tlphonie mobile chiffre, nomme Anom. Cette initiative, baptise Operation Trojan Shield, a permis aux autorits de surveiller les communications de milliers de criminels travers le monde. Pour que lopration soit un succs, il tait essentiel que lentreprise Anom soit perue comme… Poursuivre la lecture comment le FBI a cr sa propre socit de tlponie mobile chiffre pour pirater le monde criminel et surveiller les communications de milliers de criminels travers le monde

L’IA de Google recommande de fourrer de la colle dans les pizzas

Ne mangez pas de colle, même si l’intelligence artificielle de Google vous le recommande. La nouvelle fonction AI Overview du moteur de recherche, qui retourne des résultats générés par Gemini, s’est fait avoir en beauté par une blague postée sur Reddit il y a plus de dix ans ! Amusant… et un peu inquiétant aussi. Le… Poursuivre la lecture L’IA de Google recommande de fourrer de la colle dans les pizzas

L’ancien PDG de Google, Eric Schmidt, affirme que les systmes d’IA les plus puissants du futur devront tre confins dans des bases militaires, tant leurs capacits seront dangereuses

Dans une interview rcente, Eric Schmidt, ancien PDG de Google, a soulign les dangers potentiels des futurs systmes d’IA les plus puissants. Il a estim que, l’instar des niveaux de bioscurit en biologie, ces systmes d’IA pourraient devoir tre confins dans des bases militaires et fortement surveills en raison de leurs immenses capacits et des… Poursuivre la lecture L’ancien PDG de Google, Eric Schmidt, affirme que les systmes d’IA les plus puissants du futur devront tre confins dans des bases militaires, tant leurs capacits seront dangereuses

Microsoft Edge va commencer bloquer les captures d’cran au travail. Bientt, vous pourrez ne plus faire de capture d’cran avec Microsoft Edge for Business si votre entreprise l’interdit

Compte tenu du fait que la scurit des donnes est une proccupation majeure pour les entreprises, Microsoft a pris des mesures proactives pour renforcer la confidentialit et la protection des informations sensibles. La dernire mise jour de Microsoft Edge pour les entreprises est un tmoignage de cet engagement, avec lintroduction dune fonctionnalit qui bloquera la… Poursuivre la lecture Microsoft Edge va commencer bloquer les captures d’cran au travail. Bientt, vous pourrez ne plus faire de capture d’cran avec Microsoft Edge for Business si votre entreprise l’interdit

Pour fuir les bouchons sur les routes cet été, le badge télépéage Ulys sort un deal historique

Un badge télépéage apporte que des avantages, sans aucun inconvénient. Alors que 10 millions de Français sont désormais équipés, un tel dispositif permet de gagner un temps gigantesque aux péages et sera facturé uniquement en cas d’utilisation. En France, l’usage du badge télépéage connaît une popularité croissante parmi les automobilistes : Ulys, le numéro un du… Poursuivre la lecture Pour fuir les bouchons sur les routes cet été, le badge télépéage Ulys sort un deal historique

LastPass a tiré des leçons des deux piratages de 2022

LastPass continue d’améliorer sa sécurité en réaction aux cyberattaques de 2022. Le gestionnaire de mots de passe prend désormais des précautions pour protéger les adresses URL stockées dans les coffres-forts. Fin 2022, LastPass a été visé par deux cyberattaques. Après enquête, il s’est avéré que ces deux intrusions étaient liées. Au terme de cette combinaison… Poursuivre la lecture LastPass a tiré des leçons des deux piratages de 2022

Poco dégaine ses smartphones F6 et F6 Pro : tout dans la puissance

Comme prévu, Poco a annoncé ce jeudi 23 mai, à l’occasion d’un évènement international organisé à Dubaï, la sortie mondiale de ses Poco F6 et Poco F6 Pro, successeurs des Poco F5 et Poco F5 Pro. Comme leurs prédécesseurs, les deux smartphones embarquent des SoC Snapdragon ; mais pas de la même génération. Nous n’allons pas… Poursuivre la lecture Poco dégaine ses smartphones F6 et F6 Pro : tout dans la puissance

Paylib, qui permet le paiement entre amis, va bientôt disparaitre

Paylib, le service de paiement instantané sans contact et entre amis, va tirer sa révérence en 2024 pour laisser la place à un autre service : wero. Les utilisateurs de smartphones Android sont peut-être familiers avec l’application Paylib qui se présente comme une alternative à Google Wallet et Samsung Pay. Initié par CB et géré par… Poursuivre la lecture Paylib, qui permet le paiement entre amis, va bientôt disparaitre

La fonction Recall de Windows 11, un cauchemar pour la vie privée ?

En début de semaine, dans la foulée des premiers « Copilot+PC », Microsoft annonçait également de nouvelles fonctions IA pour Windows 11. Une d’entre elles, Recall (« Rappel »), fait beaucoup de bruit car elle cristallise les peurs autour de l’intelligence artificielle et de la perte de la confidentialité. Avant toute chose, il convient de rappeler ce qu’est Recall.… Poursuivre la lecture La fonction Recall de Windows 11, un cauchemar pour la vie privée ?

la nouvelle offre TV+ de Canal+, aperçu d’un Copilot+PC sans IA, où est la R5 électrique pas chère ?

Bonjour à tous, voici la matinale de 01net ! Qu’avez vous manqué hier ? Retrouvez toute l’actu à connaitre pour démarrer la journée du bon pied. à retenir dans l’actu Un PC IA, même sans utiliser l’IA, ça ressemble à quoi ? Réponse dans une première prise en main du Galaxy Book4 Edge. Lire On a essayé le… Poursuivre la lecture la nouvelle offre TV+ de Canal+, aperçu d’un Copilot+PC sans IA, où est la R5 électrique pas chère ?

Starlink teste avec succès un appel vidéo sur son service de téléphonie par satellite

D’ici la fin de l’année, les clients de l’opérateur américain T-Mobile devraient être en mesure d’envoyer des messages texte par satellite, depuis n’importe quel smartphone 4G. Starlink est en pleine préparation du lancement de cette nouvelle fonction, qui s’étendra aux données ainsi qu’aux appels voix en 2025. Et peut-être aussi aux appels vidéo, d’après la… Poursuivre la lecture Starlink teste avec succès un appel vidéo sur son service de téléphonie par satellite

Grosse fatigue pour les prochains émojis

Le consortium Unicode, qui supervise le développement des émojis pour l’ensemble de l’industrie, a publié la liste des nouveaux personnages et images que l’on devrait retrouver dans quelques mois un peu partout dans les messageries ! La liste annuelle publiée par Unicode contient une poignée d’émojis qui, s’ils obtiennent l’aval des différents membres du consortium (ce… Poursuivre la lecture Grosse fatigue pour les prochains émojis

Amazon ferait bien payer les fonctions IA de la future Alexa

Amazon aurait bien l’intention de lancer un abonnement payant à Alexa pour pouvoir utiliser les futures capacités d’intelligence artificielle générative développées par l’entreprise. Reste à déterminer le prix de cette formule… et son utilité. Entre les prouesses de GTP-4o et celles de Gemini, les assistants connectés « traditionnels » ont pris un petit coup de vieux. Apple… Poursuivre la lecture Amazon ferait bien payer les fonctions IA de la future Alexa

Le malware Grandoreiro est de retour et s’attaque à plus de 1500 banques

Le malware Grandoreiro est de retour sur le devant de la scène. Malgré les efforts d’Interpol, des cybercriminels exploitent le cheval de Troie bancaire pour mener des cyberattaques dans le monde. Début 2024, Interpol a orchestré une vaste offensive à l’encontre des cybercriminels derrière Grandoreiro, un redoutable cheval de Troie bancaire. Le malware, conçu pour… Poursuivre la lecture Le malware Grandoreiro est de retour et s’attaque à plus de 1500 banques

On a essayé le premier PC de Samsung intégrant l’IA (Copilot+)… sans pouvoir utiliser l’IA

Un PC IA, même sans utiliser l’IA, ça ressemble à quoi ? Réponse dans une première prise en main du Galaxy Book4 Edge. Au détour des allers de Vivatech, le salon de la French Tech à Paris (Porte de Versailles), 01net est tombé sur un PC d’apparence tout à fait classique, mais qui préfigure sans doute… Poursuivre la lecture On a essayé le premier PC de Samsung intégrant l’IA (Copilot+)… sans pouvoir utiliser l’IA

Après le lancement raté de son badge Ai Pin, Humane chercherait à se vendre

Humane, la startup à l’origine de l’Ai Pin, chercherait à se vendre au plus offrant après l’accueil catastrophique réservé à son badge connecté. L’entreprise fondée par des anciens d’Apple est valorisée autour de 850 millions de dollars. Fin de partie pour Humane ? Bloomberg rapporte que le constructeur de l’Ai Pin voudrait trouver un repreneur suffisamment… Poursuivre la lecture Après le lancement raté de son badge Ai Pin, Humane chercherait à se vendre

la nouvelle offre Canal+ à 2 € pour accéder à la TNT et une myriade de programmes

Avec sa nouvelle offre TV+ à 2 € par mois, Canal+ entend proposer un accès simplifié à « toute la TV en live et en replay », directement dans l’application du groupe. Une solution face à la fragmentation de l’offre, qui ne fera pas les affaires du concurrent Molotov. Regarder un programme à la télé relève de la… Poursuivre la lecture la nouvelle offre Canal+ à 2 € pour accéder à la TNT et une myriade de programmes

le prix de la bague et de l’abonnement fuitent

Le prix de la Samsung Galaxy Ring et de l’abonnement qui pourrait l’accompagner aurait été dévoilé par une source indiscrète. Cela se précise pour le prix de la Samsung Galaxy Ring ainsi que celui d’un abonnement qui, bien que cela reste à confirmer, pourrait venir avec. Un prix élevé pour la Galaxy Ring de Samsung ?… Poursuivre la lecture le prix de la bague et de l’abonnement fuitent

Mais où est passée la Renault 5 électrique « pas chère » ?

Renault vient de dévoiler les prix officiels de sa R5 électrique. Pour l’instant, le catalogue ne compte que deux versions. Le modèle le plus accessible, à moins de 25 000 euros, est confirmé, mais il faudra patienter. Annoncée depuis des mois maintenant, la future R5 E-Tech a enfin dévoilé son prix de vente. Les réservations qui… Poursuivre la lecture Mais où est passée la Renault 5 électrique « pas chère » ?

Donald Trump accepte dsormais les crypto-monnaies pour les dons de campagne Mais pourtant cela n’a rien voir avec les ranongiciels, cependant les donateurs peuvent croire rester anonymes

Le candidat rpublicain prsomptif l’lection prsidentielle, Donald Trump, a annonc le mardi 22 mai en fin d’aprs-midi qu’il accepterait les dons en bitcoin, ther, dogecoin, solana et autres crypto-monnaies. Il est ainsi devenu le premier candidat d’un grand parti accepter les monnaies numriques. Au dbut du mois, l’ancien prsident s’est dclar candidat aux crypto-monnaies lors… Poursuivre la lecture Donald Trump accepte dsormais les crypto-monnaies pour les dons de campagne Mais pourtant cela n’a rien voir avec les ranongiciels, cependant les donateurs peuvent croire rester anonymes

La nouvelle fonctionnalit Microsoft Recall pour Windows 11 serait un risque pour la scurit, d’aprs des chercheurs Qui y voient un il ouvert sur la vie prive des utilisateurs et un potentiel infostealer

Imaginez en tant quutilisateur de Windows 11 que tout ce que vous avez fait au cours des trois derniers mois soit enregistr. Cest le genre de possibilits quoffre la nouvelle fonctionnalit Microsoft Recall qui enregistre et maintient une chronologie des activits informatiques de lutilisateur du systme dexploitation et lui permet de localiser instantanment le contenu… Poursuivre la lecture La nouvelle fonctionnalit Microsoft Recall pour Windows 11 serait un risque pour la scurit, d’aprs des chercheurs Qui y voient un il ouvert sur la vie prive des utilisateurs et un potentiel infostealer

La retouche magique (gratuite) de Google Photos arrive enfin sur les anciens Pixel

Les fonctions d’édition et de retouche d’image animées par l’intelligence artificielle dans Google Photos sont en cours de déploiement sur les smartphones Pixel d’anciennes générations. Un peu plus d’un mois après avoir annoncé que la retouche magique de Google Photos serait disponible gratuitement pour tous les utilisateurs Android et iOS, Google vient enfin de commencer… Poursuivre la lecture La retouche magique (gratuite) de Google Photos arrive enfin sur les anciens Pixel

Meta, Coinbase et d’autres acteurs majeurs des secteurs de la technologie et des cryptomonnaies ont form une nouvelle coalition appele « Tech Against Scams » Pour lutter contre les escroqueries

Des entreprises technologiques annoncent une nouvelle coalition pour lutter contre la fraude en ligne et les escroqueries au dpeage de porcs. Tech Against Scams regroupe des entreprises technologiques de premier plan, Match Group, Coinbase, Meta et Ripple, qui travailleront ensemble pour aider prvenir et perturber les escroqueries financires tout au long du cycle de vie… Poursuivre la lecture Meta, Coinbase et d’autres acteurs majeurs des secteurs de la technologie et des cryptomonnaies ont form une nouvelle coalition appele « Tech Against Scams » Pour lutter contre les escroqueries

Avec cette nouvelle fonction d’Android TV, impossible de perdre la télécommande

La hantise de tous les téléspectateurs, c’est bien sûr de perdre la télécommande au fin fond du canapé ou pire encore, dans l’estomac du chien. Pour ce deuxième cas de figure, Google ne pourra pas grand chose (la nature finira probablement par faire son œuvre), En revanche, en cas de perte quelque part dans les… Poursuivre la lecture Avec cette nouvelle fonction d’Android TV, impossible de perdre la télécommande

Une lecture en fondu plus smart dans l’app Musique avec iOS 18 et macOS 15

C’est durant la WWDC, en juin, qu’Apple dévoilera au monde sa stratégie IA, avec des fonctions carburant à l’intelligence artificielle générative. Mais on attend aussi du constructeur des améliorations pour des fonctionnalités existantes n’ayant pas nécessairement besoin d’IA. Avec iOS 18 et macOS 15, l’application Musique pourrait améliorer sa fonction de lecture en fondu. Selon… Poursuivre la lecture Une lecture en fondu plus smart dans l’app Musique avec iOS 18 et macOS 15

Un homme de 23 ans accus d’avoir gr une place de march sur le dark Web qui a permis de distribuer environ 100 millions de dollars de stupfiants, Et les utilisateurs taient parfois victimes d’escroquerie

Les tats-Unis ont annonc lundi avoir arrt un ressortissant tawanais de 23 ans accus d’avoir mis en place et gr un rseau lucratif de distribution de stupfiants sur le dark Web. Baptis « Incognito Market », ce march aurait permis aux vendeurs de distribuer jusqu’ 100 millions de dollars de stupfiants illicites – notamment du fentanyl, de… Poursuivre la lecture Un homme de 23 ans accus d’avoir gr une place de march sur le dark Web qui a permis de distribuer environ 100 millions de dollars de stupfiants, Et les utilisateurs taient parfois victimes d’escroquerie

Slack revise ses politiques en rponse l’indignation des utilisateurs et assure que les donnes des clients ne sont pas utilises pour former des modles d’IA tiers, Mais peine convaincre les clients

Slack est dans la tourmente aprs que ses clients ont dcouvert que le service de messagerie aspire par dfaut leurs donnes, y compris les messages et le contenu des fichiers, pour former les modles d’IA globaux de l’entreprise. En rponse au toll suscit par la rvlation, Slack a rvis ses politiques de confidentialit et assure… Poursuivre la lecture Slack revise ses politiques en rponse l’indignation des utilisateurs et assure que les donnes des clients ne sont pas utilises pour former des modles d’IA tiers, Mais peine convaincre les clients

OpenAI suspend l’une des voix de ChatGPT sur fond de conflit avec Scarlett Johansson

Sky, l’une des versions audios de ChatGPT présentée la semaine dernière, est suspendue après que Scarlett Johansson a tapé du poing sur la table. L’actrice américaine estime qu’OpenAI, l’entreprise à l’origine de ChatGPT, a volé sa voix, malgré son refus de la prêter à l’agent conversationnel. OpenAI se défend d’avoir cherché à imiter la voix… Poursuivre la lecture OpenAI suspend l’une des voix de ChatGPT sur fond de conflit avec Scarlett Johansson

Apple conteste l’amende à 1,8 milliard d’euros

Il fallait s’en douter, Apple va se battre pour ne pas avoir à régler la douloureuse à 1,8 milliard d’euros infligée par la Commission européenne pour abus de position dominante dans le secteur du streaming. Le constructeur informatique fait appel auprès du Tribunal de l’Union européenne. Le 4 mars dernier, Bruxelles infligeait une sanction record… Poursuivre la lecture Apple conteste l’amende à 1,8 milliard d’euros

Le gant multinational Arup rvle avoir t victime d’une escroquerie « deepfake » de 25 millions de dollars Un employ du dpartement finance a t dup en participant un appel vido deepfake

Une multinationale britannique de conception et d’ingnierie, l’origine de btiments mondialement connus tels que l’Opra de Sydney, a confirm avoir t la cible d’une escroquerie de type deepfake qui a conduit l’un de ses employs de Hong Kong verser 25 millions de dollars des fraudeurs. Les deepfakes sont des mdias synthtiques qui ont t manipuls… Poursuivre la lecture Le gant multinational Arup rvle avoir t victime d’une escroquerie « deepfake » de 25 millions de dollars Un employ du dpartement finance a t dup en participant un appel vido deepfake

Les deepfakes sont dsormais le deuxime incident de scurit le plus frquent Les attaquants utilisent la technologie d’IA pour inciter les victimes effectuer des transferts de fonds, d’aprs ISMS.online

L’inquitude autour des deepfakes grandit depuis un certain temps et une nouvelle tude publie par ISMS.online montre que les deepfakes se classent dsormais au deuxime rang des incidents de scurit de l’information les plus courants pour les entreprises britanniques et que plus d’un tiers des organisations en ont fait l’exprience. Le rapport, bas sur une… Poursuivre la lecture Les deepfakes sont dsormais le deuxime incident de scurit le plus frquent Les attaquants utilisent la technologie d’IA pour inciter les victimes effectuer des transferts de fonds, d’aprs ISMS.online

avec Recall, Microsoft enregistrera toutes vos activités sur votre PC

Une nouvelle fonctionnalité propulsée par l’intelligence artificielle va débarquer dans Windows 11. Recall, c’est son nom, enregistrera tout l’historique de vos activités sur votre PC pour vous aider à retrouver plus facilement ce que vous cherchez. En marge de la présentation de sa nouvelle gamme de PC Surface dopés à l’intelligence artificielle, Microsoft a dévoilé… Poursuivre la lecture avec Recall, Microsoft enregistrera toutes vos activités sur votre PC

jusqu’à 3 heures d’autonomie en plus grâce à cette nouvelle optimisation

Android 15 va apporter son lot d’améliorations, dont une optimisation du temps de mise en veille qui va permettre d’allonger l’autonomie de la batterie des appareils concernés. Google dit avoir accéléré de 50 % de la vitesse à laquelle les smartphones équipés d’Android 15 passent en mode veille. De quoi améliorer l’autonomie jusqu’à trois heures sur… Poursuivre la lecture jusqu’à 3 heures d’autonomie en plus grâce à cette nouvelle optimisation

une tablette à l’écran sur-vitaminé pour faire de l’ombre à l’iPad

Xiaomi dévoile la Redmi Pad Pro, une tablette dotée d’un écran de 12,1 pouces en QHD+ et d’une puce Snadpragon 7s Gen 2, au design très inspiré de l’iPad. La sous-marque de Xiaomi, Redmi, spécialisée dans les produits bon marché, sort une tablette Pro. La Redmi Pad Pro, c’est son nom, a particulièrement soigné son… Poursuivre la lecture une tablette à l’écran sur-vitaminé pour faire de l’ombre à l’iPad

moins de 20 kg et moins de 2 300 euros, idéal pour la ville ?

Avec un équipement urbain complet pour un poids de moins de 20 kg, ce modèle a dû faire des sacrifices, notamment sur la capacité de sa batterie. Si cela grève son autonomie, il s’avère ultra agréable à utiliser au quotidien. Un vélo électrique d’une grande marque bien équipé, maniable et léger pour moins de 2 300… Poursuivre la lecture moins de 20 kg et moins de 2 300 euros, idéal pour la ville ?

Les attaques par code malveillant ou programme malveillant sont en augmentation Mais la plupart des organisations ne sont pas prpares faire face cette nouvelle menace, selon un rapoprt de Synopsys

La majorit des organisations ont t touches par des attaques de la chane d’approvisionnement en logiciels au cours de l’anne coule, et nombre d’entre elles ont du mal les dtecter et y rpondre. Plus de la moiti (54 %) des organisations interroges ont subi une attaque de la chane d’approvisionnement en logiciels au cours de… Poursuivre la lecture Les attaques par code malveillant ou programme malveillant sont en augmentation Mais la plupart des organisations ne sont pas prpares faire face cette nouvelle menace, selon un rapoprt de Synopsys

Le chef du renseignement de scurit du Canada avertit que la Chine peut utiliser TikTok pour espionner les utilisateurs

Le chef du Service canadien du renseignement de scurit a mis en garde les Canadiens contre l’utilisation de l’application vido TikTok, affirmant que les donnes recueillies auprs de ses utilisateurs « sont la disposition du gouvernement chinois ». TikTok est un service d’hbergement de vidos de courte dure appartenant la socit Internet chinoise ByteDance. Depuis son lancement,… Poursuivre la lecture Le chef du renseignement de scurit du Canada avertit que la Chine peut utiliser TikTok pour espionner les utilisateurs

que proposent les candidats en matière de numérique ? Les programmes passés au crible

Données personnelles, cyberattaque, souveraineté européenne, semi-conducteurs… Alors que le numérique ne cesse de s’immiscer dans nos vies personnelles et dans la sphère publique, le sujet est, en France, loin d’être mis en avant par les candidats aux Européennes… à quelques exceptions près. Pourtant, le 9 juin prochain, les électeurs désigneront leurs Eurodéputés : les futurs parlementaires,… Poursuivre la lecture que proposent les candidats en matière de numérique ? Les programmes passés au crible

Ghost of Tsushima célèbre le mariage du DLSS de NVIDIA et du FSR d’AMD

Le jeu permet de coupler DLSS et Frame Generation issue du FSR ; le premier pour la technologie de mise à l’échelle, la seconde pour la génération d’images. Depuis le 16 mai, les joueurs PC peuvent s’essayer à Ghost of Tsushima via une version DIRECTOR’S CUT éditée par PlayStation PC LLC et disponible sur Steam. Ce… Poursuivre la lecture Ghost of Tsushima célèbre le mariage du DLSS de NVIDIA et du FSR d’AMD

Le chef du renseignement de scurit du Canada avertit que la Chine peut utiliser TikTok pour espionner les utilisateurs, selon CBC

Le chef du Service canadien du renseignement de scurit a mis en garde les Canadiens contre l’utilisation de l’application vido TikTok, affirmant que les donnes recueillies auprs de ses utilisateurs « sont la disposition du gouvernement chinois ». TikTok est un service d’hbergement de vidos de courte dure appartenant la socit Internet chinoise ByteDance. Depuis son lancement,… Poursuivre la lecture Le chef du renseignement de scurit du Canada avertit que la Chine peut utiliser TikTok pour espionner les utilisateurs, selon CBC

Une femme de l’Arizona est accuse d’avoir aid des Nord-Corens obtenir des emplois informatiques distance La conspiration de 6,8 millions de dollars impliquait l’usurpation d’identit

Une femme de l’Arizona est accuse d’avoir aid des Nord-Corens obtenir des emplois informatiques distance dans 300 entreprises. La conspiration prsume de 6,8 millions de dollars impliquait une « ferme d’ordinateurs portables », l’usurpation d’identit et l’accompagnement de curriculum vitae. Les procureurs amricains ont accus une Amricaine d’avoir aid des Nord-Corens trouver des emplois distance aux tats-Unis,… Poursuivre la lecture Une femme de l’Arizona est accuse d’avoir aid des Nord-Corens obtenir des emplois informatiques distance La conspiration de 6,8 millions de dollars impliquait l’usurpation d’identit

le casque audio iconique s’assagit

En conservant son look reconnaissable entre mille, cette nouvelle version du Solo 4 capitalise sur plus d’une décennie d’existence. Malgré tout, Apple a largement revu la copie sur la qualité audio. De quoi perturber les fans de la marque. C’est le modèle emblématique de Beats, mais il n’avait pourtant pas été mis à jour depuis… Poursuivre la lecture le casque audio iconique s’assagit

Microsoft risque gros en Europe

La tension monte entre Bruxelles et Microsoft. L’éditeur n’a pas fourni les documents exigés par la Commission européenne concernant les « risques systémiques » des fonctions d’IA génératives de Bing. L’entreprise pourrait être sanctionnée à hauteur de plusieurs milliards de dollars. Le règlement européen sur les services numériques (DSA) donne aux très grandes plateformes en ligne des obligations… Poursuivre la lecture Microsoft risque gros en Europe

Google Drive vous fait gagner du temps avec son nouvel aperçu des fichiers

Les utilisateurs de Google Drive seront ravis d’apprendre qu’ils n’auront plus à cliquer sur un document pour en avoir un aperçu clair. Après avoir changé sa page d’accueil, la version web de Google Drive s’enrichit d’une fonctionnalité bien pratique qui vous donne un aperçu des fichiers sans avoir à les ouvrir. Voir vos fichiers Google… Poursuivre la lecture Google Drive vous fait gagner du temps avec son nouvel aperçu des fichiers

Sony Music ne veut pas que ses artistes soient pillés par l’IA

L’intelligence artificielle générative ne serait rien sans les milliards de données ingurgitées pendant l’entraînement des grands modèles de langage. Texte, vidéos, fichiers audio… Encore faut-il avoir toutes ces données à disposition et évidemment, il se pose la question brûlante du respect des droits d’auteur. Sony Music ne veut pas être le fournisseur officieux des grandes… Poursuivre la lecture Sony Music ne veut pas que ses artistes soient pillés par l’IA

Chrome corrige sa troisième faille « zero day » de la semaine

La sécurité de Chrome est évidemment essentielle non seulement pour des millions d’utilisateurs du navigateur web, mais aussi… pour Google. Le moteur de recherche se doit d’être au taquet pour corriger les failles, et elles sont toujours plus nombreuses et dangereuses. Google a publié une mise à jour urgente pour confirmer l’existence d’une nouvelle faille… Poursuivre la lecture Chrome corrige sa troisième faille « zero day » de la semaine

retour sur le blocage de TikTok en Nouvelle-Calédonie, de l’IA dans Strava, les nouveautés de la bêta 2 d’Android 15

Bonjour à tous, voici la matinale de 01net ! Qu’avez vous manqué hier ? Retrouvez toute l’actu à connaitre pour démarrer la journée du bon pied. À retenir dans l’actu C’est une première en France : TikTok a été bloqué en Nouvelle-Calédonie, en proie à des émeutes depuis plusieurs jours. Une telle décision, inédite, a été prise sous… Poursuivre la lecture retour sur le blocage de TikTok en Nouvelle-Calédonie, de l’IA dans Strava, les nouveautés de la bêta 2 d’Android 15

72 % des consommateurs s’inquitent quotidiennement d’tre tromps par des « deepfakes » Et les gens surestiment galement leur capacit reprer les « deepfakes », selon un rapport de Jumio

Un nouveau rapport de Jumio montre que 72 % des consommateurs s’inquitent quotidiennement d’tre tromps par des « deepfakes ». Sur la base d’une enqute mene par Censuswide auprs de plus de 8 000 consommateurs adultes, rpartis quitablement entre le Royaume-Uni, les tats-Unis, Singapour et le Mexique, le rapport de Jumio rvle que seuls 15 % des… Poursuivre la lecture 72 % des consommateurs s’inquitent quotidiennement d’tre tromps par des « deepfakes » Et les gens surestiment galement leur capacit reprer les « deepfakes », selon un rapport de Jumio

Android sera bientt capable de dtecter si votre tlphone a t vol Y compris une fonction qui peut dtecter le moment o votre tlphone est pris de vos mains

Google annonce des fonctions de protection contre le vol d’Android pour protger votre appareil et vos donnes. Elle partage galement 3 faons dont les nouvelles fonctionnalits d’Android peuvent aider protger vos donnes avant, pendant et aprs un vol. Google annonce une srie de nouvelles fonctions de scurit l’occasion de la publication de la deuxime version… Poursuivre la lecture Android sera bientt capable de dtecter si votre tlphone a t vol Y compris une fonction qui peut dtecter le moment o votre tlphone est pris de vos mains

BreachForums, un bazar en ligne pour les donnes voles, saisi par le FBI RaidForums, une version antrieure du site, a t supprime l’anne dernire, et sa rincarnation a maintenant disparu

Le FBI a saisi le clbre forum de piratage BreachForums. Une opration internationale d’application de la loi coordonne par le FBI a permis de saisir le clbre forum de piratage. BreachForums est un forum de cybercriminalit utilis par des acteurs de la menace pour acheter, vendre et changer des donnes voles, notamment des identifiants et… Poursuivre la lecture BreachForums, un bazar en ligne pour les donnes voles, saisi par le FBI RaidForums, une version antrieure du site, a t supprime l’anne dernire, et sa rincarnation a maintenant disparu

plus de réactivité et de sobriété pour les box et les télés connectées

Il n’y a pas qu’Android 15 dans la vie ! Google a aussi dévoilé des nouveautés pour Android 14… pour TV. Cette version du système d’exploitation dédiée aux box de streaming et aux télés connectées évolue aussi, à son rythme, et le plus important dans cette prochaine mouture est une amélioration de la réactivité. Des millions… Poursuivre la lecture plus de réactivité et de sobriété pour les box et les télés connectées

voici la liste des nouveautés

Android 15 bêta 2 débarque avec quelques nouveautés intéressantes sur le front de la vie privée, de l’inclusivité ou encore de la navigation. Petit tour d’horizon. Android 15 entame une nouvelle étape cruciale alors que la Google I/O 2024 s’achève. L’OS mobile entre dans sa deuxième bêta publique, généralement celle où les nouveautés commencent à se… Poursuivre la lecture voici la liste des nouveautés

La nouvelle arme de Google pour verrouiller automatiquement un smartphone volé

Le vol de smartphone est malheureusement une activité en plein essor. Les constructeurs développent donc de nouveaux systèmes anti-vol pour limiter la casse. Google va mettre à contribution son IA et les capteurs de mouvements des appareils pour verrouiller automatiquement les smartphones. Si le risque zéro en matière de vol de smartphone n’existe pas (à… Poursuivre la lecture La nouvelle arme de Google pour verrouiller automatiquement un smartphone volé

95 % des organisations subissent des violations du cloud et 29 % dclarent en avoir subi un prjudice important La scurit des identits et des autorisations, et la pnurie de comptences en sont la cause

Selon une nouvelle tude, 95 % des organisations subissent des violations du cloud, et 29 % dclarent que la violation a caus un prjudice « important ». Le risque li aux identits et aux autorisations en tant la cause, ainsi que la pnurie de comptences dans le domaine du cloud. Une nouvelle tude de Tenable rvle que… Poursuivre la lecture 95 % des organisations subissent des violations du cloud et 29 % dclarent en avoir subi un prjudice important La scurit des identits et des autorisations, et la pnurie de comptences en sont la cause

Facebook et Instagram sous la loupe européenne

Facebook et Instagram provoquent-ils l’addiction des plus jeunes ? La question se pose en tout cas du côté de Bruxelles : la Commission européenne a décidé de lancer une enquête formelle sur Meta, dans le cadre du DSA. La Commission européenne sort les griffes. Armé du règlement sur les services numériques (DSA), Bruxelles demande des comptes à… Poursuivre la lecture Facebook et Instagram sous la loupe européenne

Des frres forms au MIT accuss d’avoir vol 25 millions de dollars en cryptomonnaie en 12 secondes dans le cadre d’un systme de blockchain Ethereum

Deux frres de New York et de Boston ont t placs en dtention fdrale, accuss par les procureurs d’avoir conu un schma criminel indit pour voler environ 25 millions de dollars en cryptomonnaie partir d’une blockchain couramment utilise, selon un acte d’accusation nouvellement descell. Ethereum est une blockchain dcentralise dote d’une fonctionnalit de contrat intelligent.… Poursuivre la lecture Des frres forms au MIT accuss d’avoir vol 25 millions de dollars en cryptomonnaie en 12 secondes dans le cadre d’un systme de blockchain Ethereum

Des millions de mails propagent le ransomware Lockbit dans le monde

Des pirates diffusent massivement le ransomware Lockbit dans le monde. Le malware est caché dans la pièce jointe de millions de mails. Pour orchestrer la campagne, les cybercriminels s’appuient sur un botnet d’envergure, le bien connu Phorpiex. Lockbit est bien en vie. En dépit de l’opération Cronos, durant laquelle les forces de police ont démantelé… Poursuivre la lecture Des millions de mails propagent le ransomware Lockbit dans le monde

95 % des organisations subissent des violations du cloud et 29 % dclarent en avoir subi un prjudice « important » La scurit des identits et des autorisations, et la pnurie de comptences en sont la cause

Selon une nouvelle tude, 95 % des organisations subissent des violations du cloud, et 29 % dclarent que la violation a caus un prjudice « important ». Le risque li aux identits et aux autorisations en tant la cause, ainsi que la pnurie de comptences dans le domaine du cloud. Une nouvelle tude de Tenable rvle que… Poursuivre la lecture 95 % des organisations subissent des violations du cloud et 29 % dclarent en avoir subi un prjudice « important » La scurit des identits et des autorisations, et la pnurie de comptences en sont la cause

8 mois offerts pour prendre la route en toute tranquillité cet été

Le Pass Télépéage Ulys est votre meilleur atout pour gagner du temps et moins vous prendre la tête pendant vos trajets. Accrochez-vous, les vacances estivales ne sont vraiment plus très loin. Vous avez peut-être même la chance de ne pas travailler en ce lundi de Pentecôte et de profiter d’un énième week-end prolongé. Si à… Poursuivre la lecture 8 mois offerts pour prendre la route en toute tranquillité cet été

40 millions d’abonnés pour la formule avec pub de Netflix

Netflix a eu le nez creux en lançant sa formule avec publicité. Les clients désireux de faire une bonne affaire se précipitent dessus. Il est vrai aussi que la plateforme fait tout pour pousser le maximum de personnes vers cette offre, en augmentant démesurément le prix des autres abonnements… Durant la présentation de sa programmation… Poursuivre la lecture 40 millions d’abonnés pour la formule avec pub de Netflix

Avec Thunderbolt Share, c’est si simple de relier deux PC (qui remplissent tous les critères d’Intel)

Prenez deux PC, et tentez de les faire communiquer entre eux. Certes, il est toujours possible de les mettre en réseau avec le Wi-Fi, mais parfois le plus simple est encore de tirer un bon vieux câble entre les deux machines ! Intel a dévoilé une nouvelle solution filaire ultra-rapide qui permet de transférer des fichiers… Poursuivre la lecture Avec Thunderbolt Share, c’est si simple de relier deux PC (qui remplissent tous les critères d’Intel)

Wear OS 5 : plus d’autonomie, plus sportif

La prochaine version de Wear OS, le système d’exploitation de Google pour les montres connectées, ne révolutionnera pas nos ordinateurs de poignet. En revanche, tous les utilisateurs apprécieront le gain en autonomie et les nouveautés fitness. Pas de gros changement en vue pour la prochaine version de Wear OS — la cinquième —, que l’on… Poursuivre la lecture Wear OS 5 : plus d’autonomie, plus sportif

TikTok interdit en Nouvelle-Calédonie, on s’ennuie devant Google I/O, une course électrisante sur le circuit du GP de France

À retenir dans l’actu L’état d’urgence décidé ce soir par le gouvernement en Nouvelle-Calédonie permet aux autorités de déployer des mesures de sécurité exceptionnelles, dont le déploiement de forces armées… et l’interdiction de TikTok. Une première sur le territoire français. Lire Le gouvernement français interdit TikTok en Nouvelle-Calédonie Nous avons participé à une course d’endurance… Poursuivre la lecture TikTok interdit en Nouvelle-Calédonie, on s’ennuie devant Google I/O, une course électrisante sur le circuit du GP de France

L’app Windows de Netflix va bloquer le téléchargement des films et séries sur PC

La nouvelle application Netflix pour Windows va gagner de nouvelles fonctions… et en perdre une autre particulièrement appréciée : le téléchargement des contenus pour les visionner hors connexion. L’application Netflix pour Windows disponible sur le Microsoft Store est certes perfectible mais elle a au moins un avantage sur le site web : il est possible de télécharger… Poursuivre la lecture L’app Windows de Netflix va bloquer le téléchargement des films et séries sur PC

Naviguer dans votre iPhone ou iPad avec les yeux, ce sera bientôt possible

Contrôler un iPhone ou un iPad uniquement avec le regard, c’est la prochaine grosse nouveauté d’Apple en matière d’accessibilité. Mais d’autres fonctionnalités tout aussi utiles sont dans les tuyaux pour les utilisateurs atteints d’un handicap. Comme chaque année à l’occasion de la journée mondiale de la sensibilisation à l’accessibilité, Apple a dévoilé un certain nombre… Poursuivre la lecture Naviguer dans votre iPhone ou iPad avec les yeux, ce sera bientôt possible

pourquoi la Google I/O est vue comme un échec ?

De nombreux observateurs ont peu goûté la Google I/O 2024. Pourtant, la conférence du géant de Moutain View ne manquait pas d’annonces de poids. Pourquoi Google peine à faire mouche sur l’IA générative ? « La pire conférence », « quand il faut 30 minutes à OpenAI, Google prend 2 heures et on ne comprend rien »… Voici un court extrait des… Poursuivre la lecture pourquoi la Google I/O est vue comme un échec ?

les sites de phishing imitant le service de la poste US rivalisent avec le site officiel en termes de trafic, les cybercriminels gnrant mme plus de trafic pendant les ftes

La menace du phishing devient de plus en plus une proccupation majeure pour les consommateurs et les entreprises. Une rcente tude dAkamai Technologies a rvl une statistique alarmante : les sites de phishing imitant le service postal des tats-Unis (USPS) ont attir presque autant de trafic que le site officiel de lUSPS. Les oprations de… Poursuivre la lecture les sites de phishing imitant le service de la poste US rivalisent avec le site officiel en termes de trafic, les cybercriminels gnrant mme plus de trafic pendant les ftes

Les résultats de recherche Google vont radicalement changer

C’est officiel, Google lance une nouvelle manière d’afficher les résultats sur son moteur de recherche. Un bouleversement comme l’outil n’en a pas connu depuis des décennies. Google déploie une fonctionnalité appelée « AI Overviews » (anciennement SGE), dans un premier temps aux États-Unis, qui fournira un résumé généré par IA en haut des résultats de recherche. Des… Poursuivre la lecture Les résultats de recherche Google vont radicalement changer

Vous n’avez pas suivi la Google I/O ? Voici les 5 annonces à retenir

La conférence développeur de Google s’est achevé ce 15 mai 2024. Fortement consacrée à l’IA, la keynote s’est montrée très technique. Un résumé complet des annonces marquantes est donc plus que nécessaire. Vous n’avez rien suivi à la conférence annuelle Google I/O ? Vous avez suivi, mais vous avez du mal à vous y retrouver dans… Poursuivre la lecture Vous n’avez pas suivi la Google I/O ? Voici les 5 annonces à retenir

Ce superbe mini PC voit son prix dégringoler de façon spectaculaire (-65%)

Voici un nouveau bon plan vu sur AliExpress qui permet de s’équiper d’un mini PC à un super prix. Dans le cadre d’une vente flash, vous pouvez acheter le modèle Chuwi LarkBox X pour bien moins cher, grâce à une remise impressionnante de -65%. Les mini ordinateurs présentent une excellente alternative aux tours de PC… Poursuivre la lecture Ce superbe mini PC voit son prix dégringoler de façon spectaculaire (-65%)

Une nouvelle génération de GPU NVIDIA dès l’année prochaine ?

L’entreprise préparerait une architecture Rubin. Elle servirait pour des GPU IA à l’efficacité énergétique accrue par rapport aux solutions Blackwell. NVIDIA a inauguré son architecture Blackwell en mars dernier par le biais des GPU B100 et B200. En principe, Blackwell doit également servir aux cartes graphiques GeForce RTX 50 Series à venir. Envie de connaître… Poursuivre la lecture Une nouvelle génération de GPU NVIDIA dès l’année prochaine ?

Les performances GPU du Snapdragon 8 Gen 4 s’annoncent dantesques

Le prochain navire amiral de Qualcomm ferait fonctionner Genshin Impact à une fréquence d’images par seconde élevée dans une définition native de 1080p. Le Snapdragon 8 Gen 3 fait le bonheur de nombreux utilisateurs de smartphones haut de gamme depuis quelques mois, parmi lesquels les détenteurs de Samsung Galaxy S24 Ultra. La puce de Qualcomm… Poursuivre la lecture Les performances GPU du Snapdragon 8 Gen 4 s’annoncent dantesques

Apple a empêché 7 milliards de dollars de fraudes sur l’App Store en quatre ans

Apple tient à rappeler les efforts consentis pour faire le ménage sur l’App Store pour y réduire la fraude, ce qui est après tout son premier travail en tant qu’opérateur de la boutique. Il n’y a pas de mal à se faire du bien, et à ce petit jeu la firme à la pomme n’est… Poursuivre la lecture Apple a empêché 7 milliards de dollars de fraudes sur l’App Store en quatre ans

Google renforce ses outils IA de génération d’images, de musique et de vidéos

Durant la keynote de la Google I/O, le mot « AI » a été prononcée 121 fois, d’après le propre décompte de Google. Autant dire que l’intelligence artificielle a été le maitre-mot de l’événement, et on n’a pas fini d’en entendre parler ! Le moteur de recherche veut vraiment se positionner en leader de cette technologie, en multipliant… Poursuivre la lecture Google renforce ses outils IA de génération d’images, de musique et de vidéos

de l’IA à gogo à la Google I/O, nouvelle boutique alternative dans l’iPhone, M6+ déjà dispo

Bonjour à tous, voici la matinale de 01net ! Qu’avez vous manqué hier ? Retrouvez toute l’actu à connaitre pour démarrer la journée du bon pied. À retenir dans l’actu L’IA a été à la fête aujourd’hui pour l’ouverture de la conférence Google I/O ! Le moteur de recherche a multiplié les annonces, du projet Astra qui tente… Poursuivre la lecture de l’IA à gogo à la Google I/O, nouvelle boutique alternative dans l’iPhone, M6+ déjà dispo

Dans Android 15, un filtre anti-arnaques pendant les coups de fil

Android 15, dont la deuxième bêta sortira demain, comprendra bon nombre de fonctions infusées à l’IA générative de Gemini, comme Google l’a martelé durant sa conférence des développeurs. Une d’entre elles est particulièrement intéressante pour lutter contre les arnaques téléphoniques. Il est difficile de repérer les coups de fil suspects. Les escrocs savent parfaitement comment… Poursuivre la lecture Dans Android 15, un filtre anti-arnaques pendant les coups de fil

Avec le Projet Astra, Google tente de répondre à OpenAI

Google a profité de sa conférence I/O pour dévoiler une démonstration vidéo de son projet Astra, qui tente de répondre directement au nouveau modèle de langage GPT-4o d’OpenAI. Google ne compte pas laisser OpenAI faire la course à l’intelligence artificielle en tête. Le géant de la recherche a ainsi dévoilé son projet Astra qui repose… Poursuivre la lecture Avec le Projet Astra, Google tente de répondre à OpenAI

Comment les cybercriminels volent les codes d’accs usage unique pour les attaques par change de cartes SIM et le pillage des comptes bancaires, Notamment en exploitant des services ddis en ligne

Une vaste campagne de cyberattaques dvastatrices en cours depuis au moins l’anne dernire aurait permis aux acteurs de la menace de drober des millions de dollars leurs victimes. Cette vague de cyberattaques, combinant des techniques d’ingnierie sociale et l’exploitation de codes d’accs usage unique (OTP), serait mene par l’intermdiaire d’une plateforme appele « Estate » base aux… Poursuivre la lecture Comment les cybercriminels volent les codes d’accs usage unique pour les attaques par change de cartes SIM et le pillage des comptes bancaires, Notamment en exploitant des services ddis en ligne

Est-ce un ChromeBook ? Un smartphone ? Non, voici ChromeOS sur Android

Un journaliste est parvenu à faire fonctionner une version de ChromeOS sur un Pixel 7 Pro. Une expérience à ne pas tenter à la maison. Le vieux rêve de transformer son smartphone en PC s’invite de plus en plus dans l’actualité ces derniers temps. Le Pixel 8a, comme les Pixel 8 et 8 Pro, devraient… Poursuivre la lecture Est-ce un ChromeBook ? Un smartphone ? Non, voici ChromeOS sur Android

Il n’y a pas que TikTok, les applications chinoises, les mdias sociaux et les jeux en ligne espionnent galement les utilisateurs du monde entier Pour collecter leurs donnes personnelles, avertit une tude

Un nouveau rapport de l’Australian Strategic Policy Institute (ASPI) met en lumire les efforts potentiels de la Chine pour collecter des donnes sur les utilisateurs par le biais de diverses plateformes de mdias sociaux et de jeux en ligne, et pas seulement par le biais de l’application de vidos courtes TikTok, qui fait l’objet d’un… Poursuivre la lecture Il n’y a pas que TikTok, les applications chinoises, les mdias sociaux et les jeux en ligne espionnent galement les utilisateurs du monde entier Pour collecter leurs donnes personnelles, avertit une tude

Incroyable, cet ordinateur portable Lenovo coûte moins de 150€ ! Comment est-ce possible ? ?

Voici l’offre du jour dévoilée par Cdiscount. Dans le cadre d’une double promotion, il est possible de s’équiper de l’ordinateur portable Lenovo IdeaPad Slim 3 pour moins de 150 euros. Explications. Après les French Days du printemps, les promos chez la majorité des e-commerçants en ligne français n’en finissent plus. Ce mardi, c’est Cdiscount qui… Poursuivre la lecture Incroyable, cet ordinateur portable Lenovo coûte moins de 150€ ! Comment est-ce possible ? ?

68 % des violations impliquent une action humaine non malveillante, comme tre victime d’une attaque d’ingnierie sociale

En 2023, l’erreur humaine est reste une faille dans l’armure des entreprises, laissant la porte ouverte aux cybercriminels, selon un nouveau rapport sur les violations de donnes de Verizon Business, qui constate galement que les utilisateurs sont (enfin) de plus en plus conscients de leurs erreurs et qu’ils les signalent. Le dernier Data Breach Investigations… Poursuivre la lecture 68 % des violations impliquent une action humaine non malveillante, comme tre victime d’une attaque d’ingnierie sociale

notre avis sur les écouteurs sans fil transparents

Nothing a démarré sa route avec des écouteurs sans fil. Maintenant que la start-up londonienne est un peu plus installée dans le paysage, la marque commence à lancer des déclinaisons plus accessibles de ses produits phares. Après un excellent Nothing Phone (2a) pour les 350 euros qu’il demande, voici les Nothing Ear (a), déclinaison à 99 euros… Poursuivre la lecture notre avis sur les écouteurs sans fil transparents

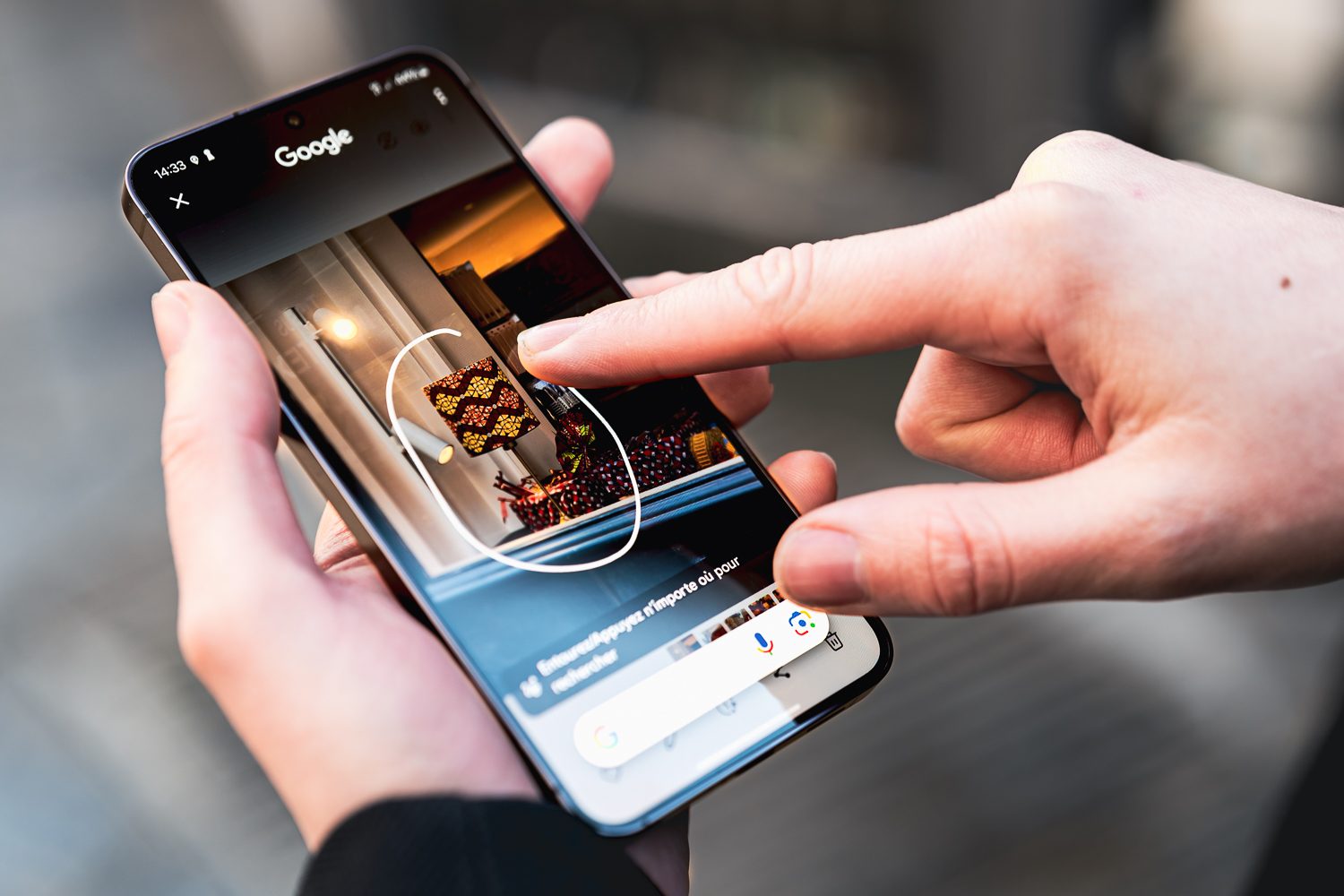

vers une nouvelle manière bien plus pratique de lire un QR Code

Google pourrait améliorer sa fonctionnalité « Entourer pour chercher » sur Android en y intégrant la possibilité de scanner les codes-barres. « Entourer pour chercher » est sans doute une des meilleures fonctionnalités proposées par Google sur Android. Elle permet de rechercher du contenu sur l’écran de son smartphone en l’entourant. Initialement lancée avec la série Galaxy S24 et… Poursuivre la lecture vers une nouvelle manière bien plus pratique de lire un QR Code

la nouvelle perle rare 100% en ligne pour investir votre épargne

Mon Petit Placement entend bien démystifier l’investissement et le rendre accessible à tous, dès 300 euros. Il n’est pas aisé de savoir quoi faire de vos économies. Les Livret A, LLD, PER sont tentants, mais on sait qu’ils ne sont des rois de la rentabilité, même si leur sûreté est rassurante. Pour être plus apaisés,… Poursuivre la lecture la nouvelle perle rare 100% en ligne pour investir votre épargne

Les Pixel 9 et Pixel 9 Pro XL traînent déjà dans la nature

Maintenant que le Pixel 8a est sorti, on a maintenant tout loisir de s’intéresser à la prochaine gamme de smartphones Google, à savoir les Pixel 9. De nouvelles images montrent les modèles 9 et 9 Pro XL, ce qui permet de se faire une petite idée de la taille de ces modèles. Ce n’est pas… Poursuivre la lecture Les Pixel 9 et Pixel 9 Pro XL traînent déjà dans la nature

L’impressionnante technologie de vidéoconférence immersive de Google bientôt commercialisée

Quand Google a dévoilé son « projet Starline » en 2021, beaucoup pensaient qu’il allait rester bien au chaud dans les labos du moteur de recherche. Cette technologie de vidéoconférence qui donne l’impression que la personne est véritablement en face de soi ressortait en effet de la science-fiction. Mais finalement, elle va bel et bien être commercialisée… Poursuivre la lecture L’impressionnante technologie de vidéoconférence immersive de Google bientôt commercialisée

Telegram a lanc une campagne intense pour dnigrer Signal en la qualifiant d’application non scurise. Elon Musk, autrefois partisan de Signal, a dcid de remettre en question la scurit de l’application

Dans le monde numrique daujourdhui, la scurit des applications de messagerie est une proccupation majeure pour les utilisateurs. Rcemment, une lutte acharne pour la suprmatie en matire de scurit a clat entre deux gants de la messagerie chiffre : Telegram et Signal. Cette bataille a pris une tournure intense lorsque Telegram a lanc une campagne… Poursuivre la lecture Telegram a lanc une campagne intense pour dnigrer Signal en la qualifiant d’application non scurise. Elon Musk, autrefois partisan de Signal, a dcid de remettre en question la scurit de l’application

Les artistes-interprètes français veulent leur part du gâteau du streaming

Les plateformes de streaming rémunèrent-elles suffisamment les artistes ? La colère gronde un peu partout dans le monde, que ce soit à Hollywood, où la grève des acteurs et actrices a porté en grande partie sur ce sujet, ou encore en France : plus de 7 000 artistes-interprètes français réclament leur part du gâteau. « Les actrices et les… Poursuivre la lecture Les artistes-interprètes français veulent leur part du gâteau du streaming