C’est la chronique d’un fiasco technique qui couvait depuis des années. Une mise à jour de sécurité critique, déployée par Microsoft pour renforcer la fonctionnalité Secure Boot sur Windows, est en train de virer au casse-tête monumental. L’objectif était de révoquer d’anciens certificats de démarrage vulnérables via une mise à jour du DBX (la base de données des signatures interdites). Mais au lieu d’une transition en douceur, des millions d’utilisateurs se sont retrouvés face à des messages d’erreur obscurs, des redémarrages impossibles, voire des systèmes complètement bloqués.

Pourquoi une simple mise à jour de sécurité sème-t-elle une telle pagaille ?

Le cœur du problème ne réside pas dans la mise à jour elle-même, mais dans la manière chaotique dont les fabricants de cartes mères ont géré le démarrage sécurisé depuis une décennie. Cette fonctionnalité repose sur une chaîne de confiance cryptographique stockée dans l’UEFI (le successeur du BIOS). Pour que la mise à jour CA-2023 s’applique, ce micrologiciel doit être capable de la recevoir et de la traiter correctement.

De nombreux constructeurs, par négligence ou manque de standardisation, ont livré des firmwares buggés, incomplets ou tout simplement incapables de gérer cette révocation. Certains ignorent silencieusement la mise à jour, laissant les PC vulnérables. D’autres la traitent si mal qu’ils corrompent la chaîne de démarrage. Le véritable coupable est donc cette anarchie qui règne chez les fabricants, où chaque implémentation semble être un cas particulier. Microsoft pousse une mise à jour essentielle, mais l’écosystème matériel n’est tout simplement pas prêt à la recevoir de manière uniforme.

Quels sont les symptômes et les fabricants les plus touchés ?

Les manifestations du problème varient énormément, allant de l’agaçant au totalement paralysant. Certains utilisateurs signalent des messages d’avertissement au démarrage concernant un « changement de CPU », forçant une intervention manuelle à chaque redémarrage. Ce sont typiquement des problèmes de démarrage qui n’auraient jamais dû exister. Pour d’autres, c’est bien pire : le PC refuse tout simplement de démarrer après l’application de la mise à jour, ou même d’accéder au BIOS.

Si aucun fabricant n’est totalement épargné, des marques comme ASRock, MSI ou ASUS semblent particulièrement exposées, surtout sur les configurations personnalisées (« DIY »). Leurs firmwares demandent souvent des manipulations complexes, comme la désactivation temporaire du Secure Boot pour appliquer une mise à jour de sécurité.On navigue ainsi dans l’absurde le plus total. C’est un aveu d’échec assez cinglant pour l’industrie, qui montre que même les fondamentaux de la sécurité sont gérés de manière hétéroclite.

Comment se sortir de ce pétrin sans changer de PC ?

Avant de jeter votre machine par la fenêtre, des solutions existent, mais elles demandent un peu d’huile de coude. La toute première étape, non négociable, est de mettre à jour le firmware (BIOS/UEFI) de votre carte mère avec la toute dernière version stable disponible sur le site du fabricant. C’est souvent cette étape qui corrige la mauvaise implémentation UEFI d’origine et prépare le terrain pour la mise à jour de Microsoft.

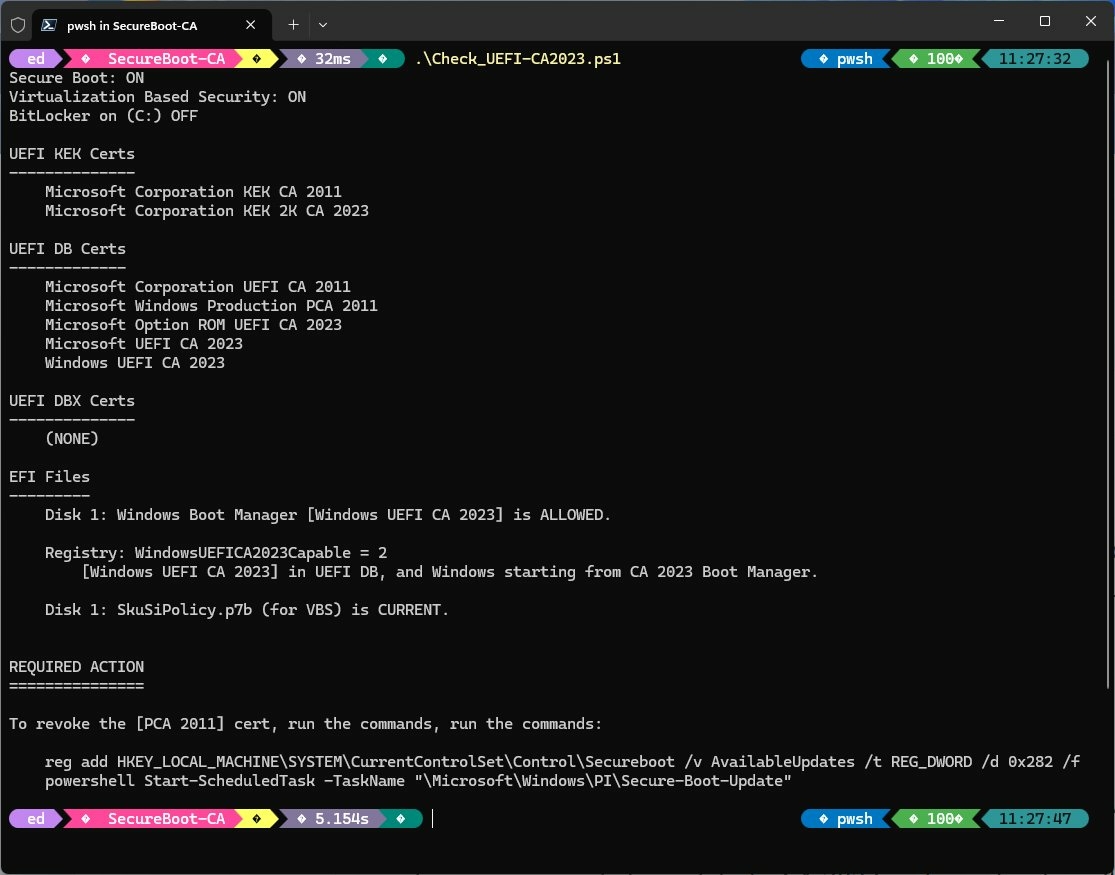

Si cela ne suffit pas, il faut plonger dans les réglages de l’UEFI. Une procédure courante consiste à réinitialiser les clés du Secure Boot à leurs valeurs d’usine. Cette manipulation efface les configurations corrompues et permet une réinstallation propre. Pour les plus téméraires, des scripts PowerShell, développés par la communauté d’experts, permettent de diagnostiquer précisément l’état des bases de données de sécurité et de forcer les corrections. Dans les cas les plus extrêmes, la seule issue reste le remplacement de la carte mère, une solution radicale pour un simple patch logiciel.

Foire Aux Questions (FAQ)

Qu’est-ce que le Secure Boot, en quelques mots ?

Le Secure Boot est une fonction de sécurité intégrée au micrologiciel UEFI de votre PC. Son rôle est de s’assurer que seuls des logiciels de confiance, signés numériquement (comme Windows), peuvent se lancer au démarrage de votre machine. Il s’agit d’une barrière essentielle contre les malwares qui tentent d’infecter le système avant même que l’antivirus ne soit actif.

Puis-je simplement désactiver le Secure Boot pour éviter les problèmes ?

Oui, techniquement, vous pouvez désactiver le Secure Boot dans les réglages de votre UEFI, et Windows démarrera. Cependant, ce n’est pas recommandé. En faisant cela, vous laissez une porte d’entrée grande ouverte aux menaces de type « bootkit » ou « rootkit », des malwares particulièrement vicieux car ils se cachent en amont du système d’exploitation et sont très difficiles à détecter et à supprimer.

La mise à jour a bloqué mon PC, quelle est la toute première chose à faire ?

La priorité absolue est de visiter le site web du fabricant de votre carte mère (ou de votre PC portable) et de télécharger la dernière mise à jour du BIOS/UEFI. Dans la majorité des cas, les fabricants ont publié des correctifs pour résoudre spécifiquement ces problèmes de compatibilité avec la mise à jour CA-2023. L’installer est souvent la clé pour débloquer la situation.