Les experts en cybersécurité viennent de lever le voile sur une machination numérique particulièrement vicieuse. Depuis plusieurs jours, une attaque ciblée vise en priorité les utilisateurs francophones en imitant à la perfection l’environnement visuel de Microsoft. L’internaute est poussé à télécharger ce qu’il pense naïvement être la toute dernière version de son système d’exploitation favori. Derrière cette façade rassurante et professionnelle se cache pourtant une ingénierie sociale complexe, mêlant plusieurs langages pour s’infiltrer en douceur au sein des machines.

Pourquoi cette fausse page de téléchargement est-elle si dangereuse ?

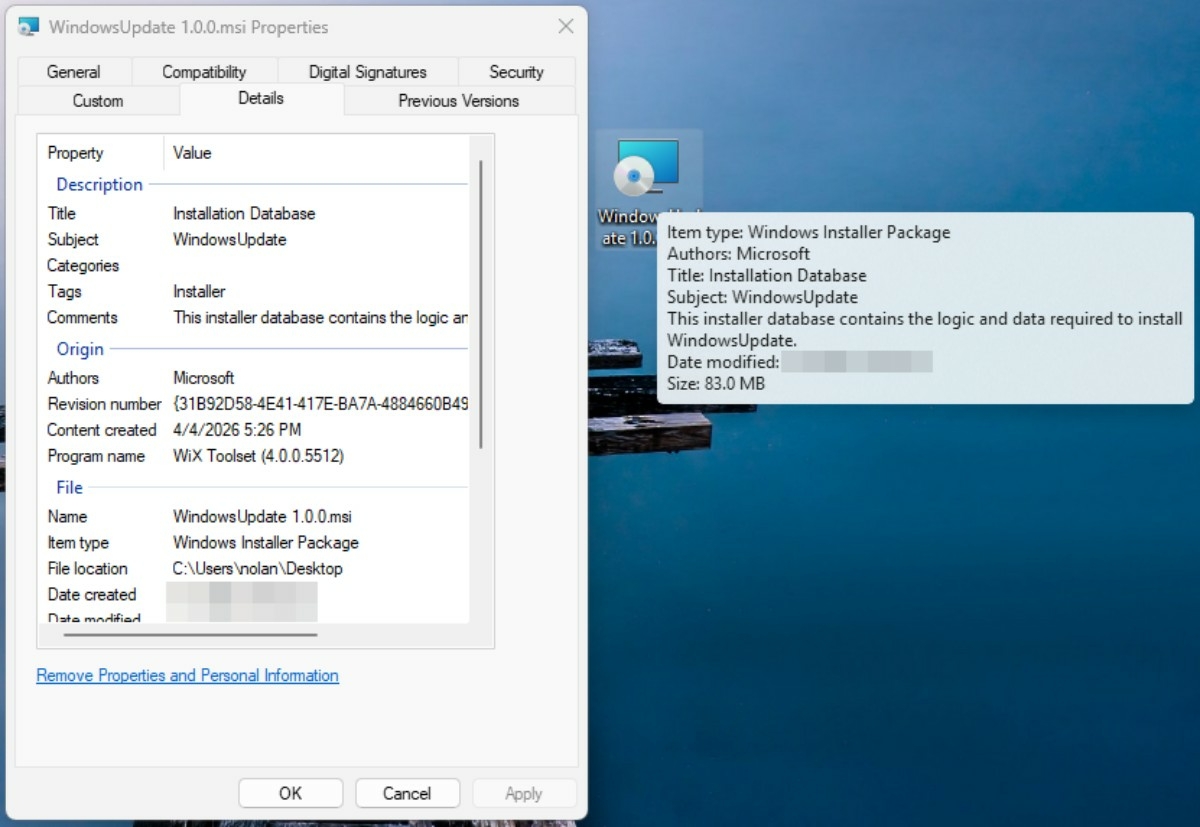

Tout commence par le typosquatting (la pratique consistant à enregistrer une adresse web trompeuse). La victime atterrit sur une copie conforme des serveurs de la marque et clique sur un bouton de téléchargement tout à fait ordinaire. C’est à cet instant précis que le piège se referme. L’exécutable qui atterrit sur le disque dur est en réalité un Malware redoutable encapsulé dans un installeur open-source parfaitement légitime.

Les pirates ont en effet combiné des scripts en Electron, JavaScript et Python (différents langages de programmation web) pour masquer la procédure d’installation. Cette superposition de technologies rend l’analyse du code particulièrement compliquée pour les outils de sécurité standards. Résultat ? Zéro détection sur VirusTotal, même après avoir passé le fichier à la moulinette de 69 moteurs d’analyse différents. Les systèmes d’évaluation comportementale n’y ont vu qu’un risque très faible. Cette capacité d’évasion démontre une maîtrise technique indéniable de la part des assaillants.

Comment cette menace réussit-elle à s’incruster sur votre ordinateur ?

Une fois déployé via ce Site frauduleux, le programme utilise deux méthodes distinctes pour camoufler ses traces. La première attaque cible directement la base de registre du système d’exploitation. Elle y injecte une valeur nommée « SecurityHealth », une appellation conçue sur mesure pour imiter le véritable module de santé de l’antivirus Defender.

La seconde technique est plus archaïque mais tout aussi efficace. Le programme crée un simple raccourci dans le dossier de démarrage automatique de la machine. Ce fichier est astucieusement renommé « Spotify.lnk », se faisant ainsi passer pour la célèbre application de streaming musical. L’utilisateur moyen n’y verra que du feu en consultant son gestionnaire des tâches. C’est cette combinaison toxique qui rend l’extraction de l’intrus incroyablement fastidieuse.

Quelle est la bonne pratique pour sécuriser son système ?

La faille humaine reste le principal vecteur d’infection dans cette affaire. Même si cette opération cible actuellement les pays francophones, il est évident qu’elle s’étendra rapidement à d’autres régions du globe. La parade est simple : Il ne faut jamais installer de Mise à jour Windows depuis un navigateur internet, quelle que soit la qualité visuelle de la page proposée.

L’unique méthode sûre consiste à passer directement par les paramètres natifs du système. Les utilisateurs doivent impérativement se rendre dans le menu de configuration de leur OS (Operating System) et laisser l’outil intégré faire son travail de vérification. Ce réflexe élémentaire permet de bloquer la majorité des pirates avant même qu’ils n’agissent.

Foire Aux Questions (FAQ)

Comment savoir si le fichier téléchargé est dangereux ?

Si vous avez cliqué sur un bouton depuis votre navigateur web et récupéré un fichier nommé « WindowsUpdate 1.0.0.msi », vous êtes face à une infection imminente. Microsoft ne distribue jamais ses correctifs majeurs sous cette forme sur des pages isolées.

Pourquoi mon antivirus habituel n’a-t-il rien détecté ?

Les cybercriminels emploient un framework d’installation authentique combiné à des langages variés. Ce millefeuille technique masque habilement la véritable nature du code exécutable, rendant vos logiciels de protection complètement aveugles lors de l’attaque initiale.