Les pirates utilisent de plus en plus les codes QR pour piéger les internautes. Un hacker nous a montré quelques scénarios qui font froid dans le dos. Il vaut mieux les connaître pour ne pas se faire avoir.

Depuis la crise de la Covid, ils sont partout : sur les certificats de vaccin, dans les bars et restaurants, sur les panneaux publicitaires, sur les bouteilles de sodas ou d’eau gazeuse, etc. Les codes QR font désormais partie de notre quotidien et nous les utilisons presque machinalement, sans trop nous poser de questions. Et pourtant, c’est un comportement à haut risque, estime Len Noe, chercheur en sécurité chez l’éditeur CyberArk. « Il faudrait traiter les codes QR de la même manière qu’un lien dans l’e-mail provenant d’un inconnu. Avant de le scanner, il faudrait d’abord bien identifier le site vers lequel il mène. Le cas échéant, il faut abandonner la navigation », nous explique-t-il, à l’occasion d’un passage à Paris.

Notre façon d’utiliser les codes QR est, selon lui, une régression en matière de sécurité. « Depuis des années, on essaye d’éduquer les gens pour qu’ils arrêtent de cliquer sur n’importe quoi, et le message commence à porter. Mais avec les codes QR, c’est un retour à la case départ. Durant le dernier Super Bowl, par exemple, il y avait la diffusion d’une publicité avec seulement un code QR, sans aucune autre explication. En l’espace d’une minute, 20 millions de personnes ont visité le site sous-jacent, sans savoir où ils allaient. C’est dingue ! », souligne-t-il.

Les pirates, évidemment, sont déjà bien au courant et ont intégré les codes QR dans leur arsenal. « Des attaques par codes QR sont réalisées tous les jours, un peu partout dans le monde. Mais on en parle encore très peu », explique le chercheur, avant de citer quelques exemples :

- En Chine, de fausses contraventions avec codes QR ont été déposées sur des voitures mal stationnées. Le code QR aiguillait les automobilistes vers un service de paiement en ligne… au bénéfice des pirates ;

- Au Texas, de faux codes QR ont été collés sur les parcmètres qui mènent vers un faux site de paiement (« Quick Way Parking »), dans le but de récolter des données de cartes bancaires ;

- En Allemagne, des codes QR ont été intégrés dans des e-mails qui provenaient en apparence d’établissements bancaires et qui incitaient les destinataires à se connecter à leurs comptes. « Pour le pirate, l’avantage du code QR, c’est qu’il n’est pas analysé par le moteur antivirus, contrairement à un hyperlien classique », précise Len Noe.

En guise de démonstration, le chercheur nous a montré trois attaques réalisées en laboratoire, mais inspirées par des cas réels. Le premier est assez simple : un code QR accompagne une fausse publicité pour un faux site d’emploi. La victime se retrouve ensuite sur un site qui l’incite à donner une grande quantité d’informations personnelles, qui sont envoyées par mail à une adresse du pirate.

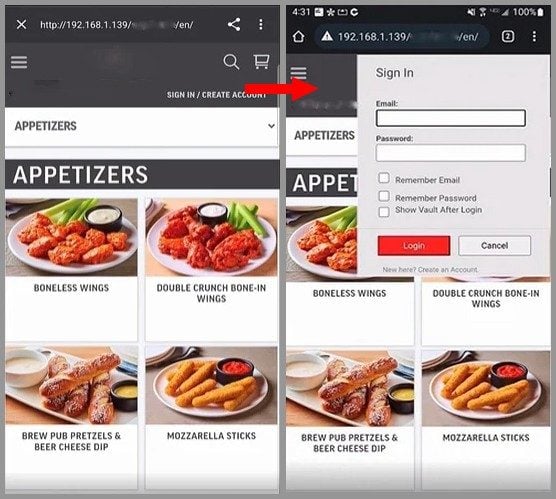

La deuxième, plus sophistiquée, s’appuie sur un faux site de menu de restaurant. Lorsque la victime s’y connecte, l’attaquant peut – grâce à un logiciel de test d’intrusion open source appelé BeEF (Browser Exploitation Framework) – exécuter du code Javascript sur le terminal. Cela lui permet, par exemple, de collecter des informations (géolocalisation, données de configuration, données de carte SIM, etc.) et de lancer d’autres attaques. Par exemple en affichant par surimpression de fausses interfaces de connexion.

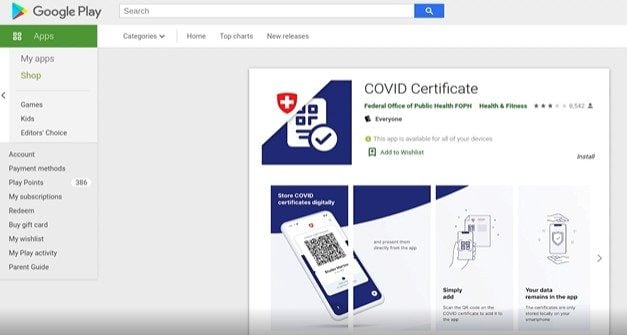

Le dernier scénario est le plus complexe, mais aussi celui qui a plus d’impact. Len Noe a créé une version vérolée d’une application de certificats Covid. Le code QR est utilisé pour amener la victime sur un faux site Google Play, d’où il téléchargera l’application vérolée. Une fois installée, celle-ci permet à l’attaquant d’espionner sa victime : accès aux SMS, accès au microphone et la caméra, accès aux logs, etc.

Bref, on le voit, les codes QR ne sont pas si inoffensifs qu’ils en ont l’air. Comme ils sont relativement nouveaux, nous n’avons pas encore le réflexe de nous en méfier suffisamment. Pour éviter de se faire avoir, il faut impérativement vérifier la légitimité de l’hyperlien encodé dans un code QR. Dans un restaurant, cela peut être compliqué, car les menus sont souvent hébergés par des prestataires tiers peu connus. « Il est préférable, dans ce cas, consulter directement le site du restaurant pour accéder à la carte des menus. Ou sinon demander la version papier », conseille Len Noe. Par ailleurs, il recommande de ne jamais utiliser un code QR pour télécharger une application ou pour faire un paiement électronique. Vous voilà prévenu.

Source :

CyberArk