Le FBI affirme que la Core du Nord a orchestr pendant des annes un stratagme informatique qui a permis de tromper de nombreuses entreprises en faisant travailler des informaticiens distance dans des socits bases aux tats-Unis. Les salaires des informaticiens ont ensuite t envoys la Core du Nord pour financer son programme de missiles balistiques.… Poursuivre la lecture Le FBI affirme que la Core du Nord a dploy des milliers de faux informaticiens US pour financer son programme d’armement Ce stratagme nord-coren aurait gnr des millions de dollars

Catégorie : Sécurité

Sécurité

Vous êtes prévenus, la Tesla Model 2 sera une voiture ennuyeuse

Elon Musk a donné moult détails sur la future Tesla pas chère. Des informations certes, mais rien qui ne fasse rêver. L’arrivée prochaine d’une Tesla « pas chère » (traduisez vendue sans doute à moins de 25 000 euros) n’est plus un secret depuis longtemps. Elon Musk a non seulement admis l’existence du projet, mais il en… Poursuivre la lecture Vous êtes prévenus, la Tesla Model 2 sera une voiture ennuyeuse

des hackers exploitent le rseau Binance Smart Chain pour hberger et diffuser leurs logiciels malveillants, selon des chercheurs

Binance est une plateforme de trading de cryptomonnaies qui permet galement de crer et dexcuter des applications dcentralises et des contrats intelligents, cest–dire des accords cods qui sexcutent automatiquement lorsque certaines conditions sont remplies. Mais cette technologie innovante a aussi attir lattention de certains acteurs malveillants, qui ont trouv un moyen dutiliser le rseau Binance… Poursuivre la lecture des hackers exploitent le rseau Binance Smart Chain pour hberger et diffuser leurs logiciels malveillants, selon des chercheurs

3 solutions tardives contre une marée de plastique

Il faut compter une petite heure pour rallier le centre de Seattle, dans l’État de Washington, à la BFI1, l’un des principaux centres de distribution d’Amazon au nord-ouest du pays. Le temps nécessaire, aussi, pour que l’activité manutentionnaire de la multinationale déverse dans les océans l’équivalent d’un fourgon entier d’emballages plastiques. Selon la revue Sciences,… Poursuivre la lecture 3 solutions tardives contre une marée de plastique

Votre Mac rame beaucoup trop ? Une solution ultra économique y remédie

Le logiciel Washing Machine permet de supprimer les fichiers indésirables pour gagner de l’espace de stockage. En ce mois d’octobre, le nettoyeur de Mac Intego Washing Machine X9 est proposé au prix de seulement 19,99 euros au lieu de 49,99 euros. Ceci correspond, par conséquent, à une économie de 60 % comparée au prix de base,… Poursuivre la lecture Votre Mac rame beaucoup trop ? Une solution ultra économique y remédie

Feu vert au Wi-Fi 6E basse consommation aux États-Unis

Les États-Unis se mettent finalement au diapason du reste du monde en autorisant l’exploitation de la bande de fréquence 6 GHz, autrement dit le Wi-Fi 6E, pour les appareils basse consommation. C’était attendu depuis des années par les constructeurs américains. La FCC, le régulateur américain des communications, a donné son feu vert à l’utilisation du Wi-Fi… Poursuivre la lecture Feu vert au Wi-Fi 6E basse consommation aux États-Unis

Microsoft lance Azure AI Content Safety pour filtrer les contenus nuisibles des utilisateurs et de l’IA Dans le but d’amliorer l’exprience utilisateur et de protger son image de marque

Microsoft a annonc la disponibilit gnrale de son service Azure AI Content Safety. Ce systme est conu pour aider les oprateurs de plateformes dtecter et filtrer les contenus nuisibles gnrs par les utilisateurs et ceux gnrs par l’intelligence artificielle dans leurs services et applications. Azure AI Content Safety peut tre utilis pour analyser et bloquer… Poursuivre la lecture Microsoft lance Azure AI Content Safety pour filtrer les contenus nuisibles des utilisateurs et de l’IA Dans le but d’amliorer l’exprience utilisateur et de protger son image de marque

Le nombre de victimes de ransomware a atteint un niveau record au cours des trois premiers trimestres de 2023 Soit une augmentation de 83 % par rapport l’anne prcdente, selon GuidePoint Security

Un nouveau rapport de l’quipe de recherche et de renseignement (GRIT) de GuidePoint Security fait tat d’un total de 3 385 victimes de ransomware affiches publiquement au cours des trois premiers trimestres de cette anne, revendiques par 57 groupes de menace diffrents, ce qui reprsente une augmentation de 83 % d’une anne sur l’autre. Les… Poursuivre la lecture Le nombre de victimes de ransomware a atteint un niveau record au cours des trois premiers trimestres de 2023 Soit une augmentation de 83 % par rapport l’anne prcdente, selon GuidePoint Security

OpenAI prépare un outil qui détecte les images générées par Dall-E

OpenAI a conscience des risques engendrés par Dall-E 3, son nouveau générateur d’images animé par l’IA. La start-up travaille donc sur un outil qui va permettre d’identifier toutes les images conçues par l’intelligence artificielle. Dans le courant de l’automne, OpenAI va lancer la troisième génération de Dall-E. Intégrée à ChatGPT, cette itération doit permettre à… Poursuivre la lecture OpenAI prépare un outil qui détecte les images générées par Dall-E

Nokia va supprimer jusqu’à 14 000 postes

Coup dur pour Nokia : l’équipementier télécoms a annoncé un vaste plan de restructuration qui va l’amener à supprimer jusqu’à 14 000 postes dans le monde ! En cause : le déploiement au ralenti de la 5G. Nokia n’est pas au mieux de sa forme. L’entreprise finlandaise spécialisée dans les équipements télécoms fait face au ralentissement du déploiement de… Poursuivre la lecture Nokia va supprimer jusqu’à 14 000 postes

Un mathmaticien avertit que la NSA pourrait affaiblir le chiffrement de nouvelle gnration En s’impliquant dans le dveloppement de nouvelles normes de chiffrement pour les ordinateurs quantiques

Un minent expert en cryptographie, Daniel Bernstein, de luniversit de lIllinois Chicago, affirme que lInstitut national amricain des normes et de la technologie (NIST) dissimule dlibrment le niveau dimplication de lAgence nationale de scurit (NSA) des tats-Unis dans le dveloppement de nouvelles normes de chiffrement pour les ordinateurs quantiques . Il estime galement que le… Poursuivre la lecture Un mathmaticien avertit que la NSA pourrait affaiblir le chiffrement de nouvelle gnration En s’impliquant dans le dveloppement de nouvelles normes de chiffrement pour les ordinateurs quantiques

55 % des professionnels de la cyberscurit dclarent vouloir changer d’emploi 63 % d’entre eux sont victimes d’puisement professionnel en raison des cyberattaques incessantes

Une nouvelle enqute mene auprs de 900 dcideurs et praticiens de la scurit temps plein dans le monde entier rvle que 55 % des personnes interroges dclarent qu’elles sont susceptibles de changer d’emploi au cours de l’anne venir. Le rapport Voice of the SOC, publi par le spcialiste des flux de travail scuriss Tines, montre… Poursuivre la lecture 55 % des professionnels de la cyberscurit dclarent vouloir changer d’emploi 63 % d’entre eux sont victimes d’puisement professionnel en raison des cyberattaques incessantes

Les entreprises doivent commencer planifier ds maintenant la scurit post-quantique 61 % des personnes consultes craignent que leur organisation ne soit pas prpare, selon une tude de DigiCert

La puissance de l’informatique quantique offre des avantages dans de nombreux domaines, mais elle signifie galement qu’il est beaucoup plus facile de dchiffrer le cryptage, ce qui reprsente une menace norme pour la scurit des donnes et des utilisateurs. Lors de sa confrence annuelle Trust Summit, DigiCert a publi les rsultats d’une tude mondiale explorant… Poursuivre la lecture Les entreprises doivent commencer planifier ds maintenant la scurit post-quantique 61 % des personnes consultes craignent que leur organisation ne soit pas prpare, selon une tude de DigiCert

Le Contrleur europen de la protection des donnes appelle un renforcement des garanties en matire de protection de la vie prive Dans le projet de loi de l’UE visant soutenir l’euro numrique

L’autorit de contrle de la protection des donnes de l’Union europenne a appel, ce mercredi 18 octobre, un renforcement des garanties en matire de protection de la vie prive dans le projet de lgislation de l’UE visant soutenir l’euro numrique. La Banque centrale europenne (BCE) devrait annoncer prochainement qu’elle poursuivra ses prparatifs en vue de… Poursuivre la lecture Le Contrleur europen de la protection des donnes appelle un renforcement des garanties en matire de protection de la vie prive Dans le projet de loi de l’UE visant soutenir l’euro numrique

L’histoire de Jimmy Zhong, qui a vol et perdu plus de 3 milliards de dollars en bitcoin cause d’une erreur critique, suite au piratage de Silk Road

Jimmy Zhong tait un jeune homme de 28 ans qui aimait faire la fte et frquenter les bars dAthens, en Gorgie, o il avait fait ses tudes luniversit. Mais il avait aussi un secret : il tait lauteur dun des plus grands vols de bitcoins de lhistoire, qui lui avait rapport plus de 3 milliards… Poursuivre la lecture L’histoire de Jimmy Zhong, qui a vol et perdu plus de 3 milliards de dollars en bitcoin cause d’une erreur critique, suite au piratage de Silk Road

Le march mondial des technologies de cyberscurit a progress de 11,6 % par rapport l’anne prcdente pour atteindre 19 milliards de dollars au deuxime trimestre 2023 Selon Canalys

Les niveaux de menace accrus font grimper les dpenses de cyberscurit 19 milliards de dollars US au deuxime trimestre 2023. L’investissement dans la cyber-rsilience est rest une priorit absolue pour les organisations au deuxime trimestre 2023, alors que les niveaux de menace ont continu augmenter. Dans l’ensemble, le march mondial des technologies de cyberscurit a… Poursuivre la lecture Le march mondial des technologies de cyberscurit a progress de 11,6 % par rapport l’anne prcdente pour atteindre 19 milliards de dollars au deuxime trimestre 2023 Selon Canalys

Les ventes du MacBook Air 15 pouces ne seraient pas au mieux de leur forme

Après des années de rumeurs, Apple a fini par lancer une version de 15 pouces du MacBook Air en juin. Le grand portable était attendu de pied ferme, mais manifestement pas tant que ça ! Le MacBook Air de 15 pouces n’a pas grand chose à se reprocher : il reprend de son petit frère de 13… Poursuivre la lecture Les ventes du MacBook Air 15 pouces ne seraient pas au mieux de leur forme

Pas de jeux Activision dans le Game Pass avant 2024, malgré l’acquisition

Activision est désormais dans l’escarcelle de Microsoft, après 20 mois d’un épuisant parcours d’obstacles non seulement pour les deux entreprises, mais aussi pour les joueurs et les fans ! Après tant d’émotions, ces derniers pouvaient s’attendre à faire la fête en profitant rapidement des premiers jeux Activision sur le Game Pass. Mais ça ne sera pas… Poursuivre la lecture Pas de jeux Activision dans le Game Pass avant 2024, malgré l’acquisition

L’iPad pliant pourrait être une réalité fin 2024

Avec le temps, Apple a multiplié les modèles d’iPad à tel point que la gamme ressemble maintenant à un labyrinthe piégeux. Et le constructeur pourrait ne pas s’arrêter en si bon chemin : la rumeur d’une tablette pliante refait en effet parler d’elle ! Apple s’est prudemment tenue à l’écart du marché des appareils pliants, laissant d’autres… Poursuivre la lecture L’iPad pliant pourrait être une réalité fin 2024

dans les cinq annes venir, moins de 25% des connexions des entreprises s’effectueront via des mots de passe

LAlliance FIDO et LastPass annoncent aujourdhui la publication de leur rapport Workforce Authentication 2023 , qui value les perspectives et stratgies des dcideurs IT pour une authentification sans mot de passe plus intuitive et plus scurise.Verdict : Les entreprises s’engagent rsolument se dfaire des mots de passe. Avec 89% des responsables informatiques sonds estimant que… Poursuivre la lecture dans les cinq annes venir, moins de 25% des connexions des entreprises s’effectueront via des mots de passe

Le prix des antivirus s’effondre, la preuve avec cette promo folle

Intego pourrait convaincre des millions de clients avec une baisse de tarif de plus de 60 %. Le Pack Premium Mac de l’antivirus Intego est accessible contre un prix de 29,99 euros la première année au lieu du tarif de base de 84,99 euros par an. On ne sait pas combien de jours ce montant sera… Poursuivre la lecture Le prix des antivirus s’effondre, la preuve avec cette promo folle

dans les cinq annes venir, moins de 25% des connexions des entreprises s’effectueront via des mots de passe, selon LastPass

LAlliance FIDO et LastPass annoncent aujourdhui la publication de leur rapport Workforce Authentication 2023 , qui value les perspectives et stratgies des dcideurs IT pour une authentification sans mot de passe plus intuitive et plus scurise.Verdict : Les entreprises s’engagent rsolument se dfaire des mots de passe. Avec 89% des responsables informatiques sonds estimant que… Poursuivre la lecture dans les cinq annes venir, moins de 25% des connexions des entreprises s’effectueront via des mots de passe, selon LastPass

Windows 11 aurait dépassé les 400 millions d’appareils, toujours très loin derrière Windows 10

Windows 11 ne sera-t-il qu’une version de transition ? Les chiffres d’installation du système d’exploitation, loin d’égaler ceux de son prédécesseur et l’attente qui monte autour de Windows 12 le laissent penser. Malgré un lancement en grande pompe en octobre 2021, Windows 11 a manifestement du mal à gagner en popularité. Des chiffres internes révélés par… Poursuivre la lecture Windows 11 aurait dépassé les 400 millions d’appareils, toujours très loin derrière Windows 10

La promo indécente qui fait chuter le prix de l’antivirus Bitdefender plus bas que terre

Face aux pirates, mieux vaut prendre le taureau par les cornes. Bitdefender propose une solution contre le phishing, contre les menaces réseau et contre les chevaux de Troie : un allié idéal pour la cybersécurité de votre appareil. Une réduction de 60 % sur le tarif de Bitdefender Antivirus Plus fait tomber le montant à seulement 16… Poursuivre la lecture La promo indécente qui fait chuter le prix de l’antivirus Bitdefender plus bas que terre

Xiaomi remplace MIUI par HyperOS

Après 13 ans de bons et loyaux services, la surcouche Android de Xiaomi, MIUI, va prendre sa retraite. À la place, le constructeur va proposer HyperOS pour mieux intégrer les smartphones de la marque à ses objets connectés. MIUI, c’est bientôt fini ! La surcouche Android lancée en août 2010 va être remplacée par HyperOS, un… Poursuivre la lecture Xiaomi remplace MIUI par HyperOS

Le gouvernement amricain est devenu l’un des plus gros dtenteurs de bitcoins Ayant acquis environ 200 000 bitcoins, d’une valeur approximative de 5 milliards de dollars

Les rserves de bitcoins du gouvernement amricain, actuellement estimes 5 milliards de dollars, proviennent principalement de saisies effectues auprs de cybercriminels et de places de march du darknet. Les avoirs sont stocks en toute scurit hors ligne dans des portefeuilles matriels crypts grs par des organismes tels que le ministre de la Justice, l’IRS et… Poursuivre la lecture Le gouvernement amricain est devenu l’un des plus gros dtenteurs de bitcoins Ayant acquis environ 200 000 bitcoins, d’une valeur approximative de 5 milliards de dollars

Les tats membres de l’UE ne parviennent toujours pas se mettre d’accord sur le chiffrement de bout en bout Les opinions divergent quant la protection des droits et la surveillance de masse

Le projet de rglement relatif aux abus sexuels commis sur des enfants est controvers car il exigerait des fournisseurs de services en ligne quils analysent proactivement leurs services – y compris les communications interpersonnelles prives des utilisateurs – la recherche de matriel pdopornographique (CSAM) et de pdopornographie. Les documents divulgus rvlent un dsaccord entre les… Poursuivre la lecture Les tats membres de l’UE ne parviennent toujours pas se mettre d’accord sur le chiffrement de bout en bout Les opinions divergent quant la protection des droits et la surveillance de masse

Fiable et ultra rapide, le SSD Crucial P5 Plus 2 To est à prix incroyable sur Amazon (-56%)

Vous cherchez un SSD NVMe adapté au gaming et au tâches les plus lourdes ? Le Crucial P5 Plus est un modèle qui répondra à ces exigences. Ce dernier profite justement d’une belle remise dans sa version 2 To, dans le cadre d’une vente flash sur Amazon. On ne présente plus Crucial, constructeur spécialisée dans la… Poursuivre la lecture Fiable et ultra rapide, le SSD Crucial P5 Plus 2 To est à prix incroyable sur Amazon (-56%)

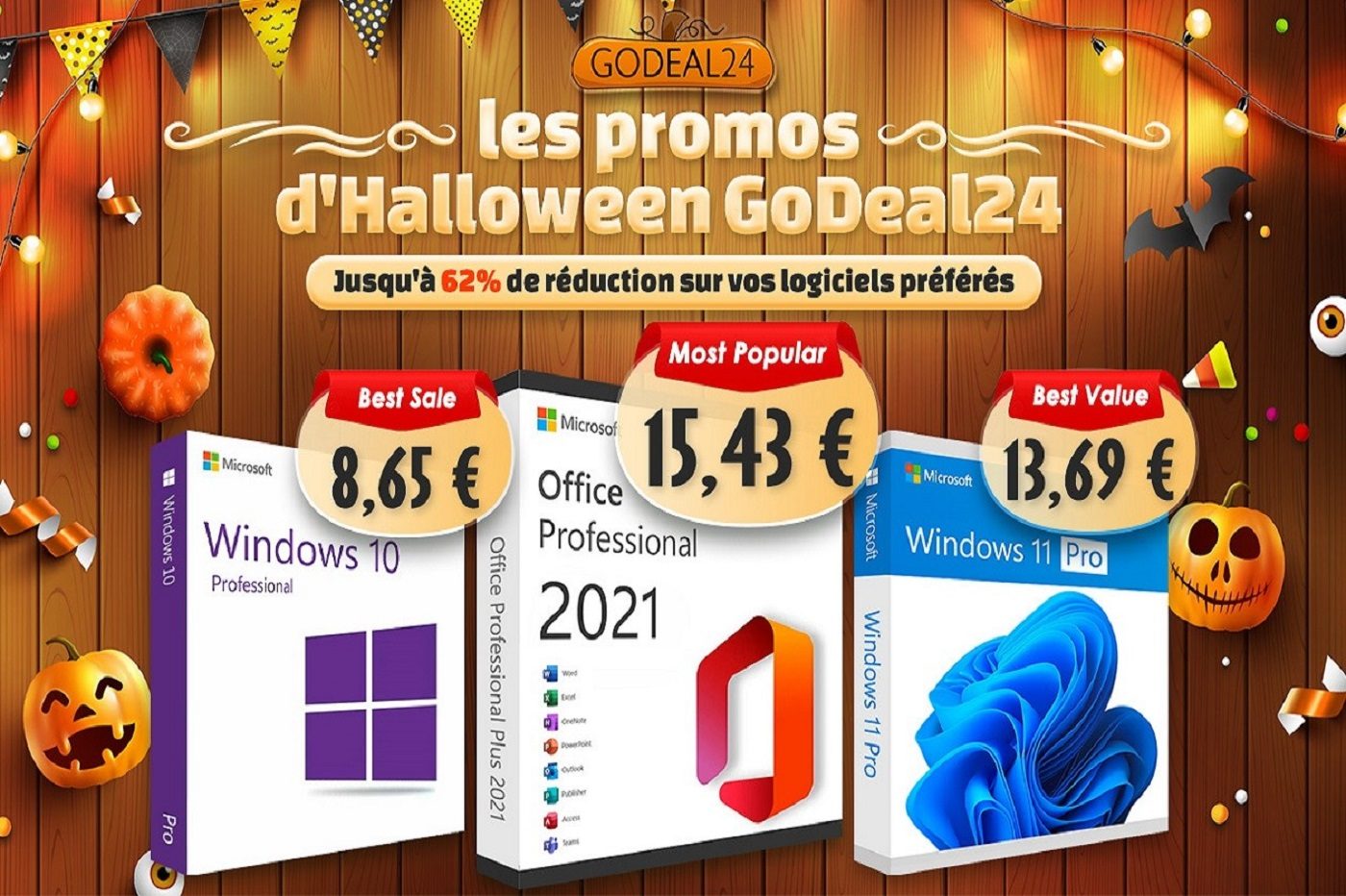

Licence à vie pour Microsoft Office 2021 et Windows 10 à partir de seulement 8€, jusqu’à 62% de réduction !

Vous cherchez une clé de licence pour Windows ou Microsoft Office ? Vous ne voudrez pas manquer la vente d’Halloween proposé par Godeal24. Grâce à elle, vous pouvez économiser un max et acquérir une clé authentique et valable à vie. Que vous recherchiez de meilleures performances, plus de sécurité ou simplement une nouvelle interface utilisateur, la… Poursuivre la lecture Licence à vie pour Microsoft Office 2021 et Windows 10 à partir de seulement 8€, jusqu’à 62% de réduction !

AliExpress nous régale avec cette réduction sur la tablette Xiaomi Redmi Pad SE

En ce moment, la tablette Xiaomi Redmi Pad SE est à prix coûtant sur le site d’AliExpress grâce à cette belle offre à -39% de réduction. Que ce soit pour changer votre tablette actuelle, ou pour vous lancer pour la première fois dans l’expérience “tablette tactile”, cette offre de la part d’AliExpress sur la tablette… Poursuivre la lecture AliExpress nous régale avec cette réduction sur la tablette Xiaomi Redmi Pad SE

Le gouvernement amricain est devenu l’un des plus gros dtenteurs de bitcoins Ayant acquis environ 200 000 pices, d’une valeur approximative de 5 milliards de dollars

Les rserves de bitcoins du gouvernement amricain, actuellement estimes 5 milliards de dollars, proviennent principalement de saisies effectues auprs de cybercriminels et de places de march du darknet. Les avoirs sont stocks en toute scurit hors ligne dans des portefeuilles matriels crypts grs par des organismes tels que le ministre de la Justice, l’IRS et… Poursuivre la lecture Le gouvernement amricain est devenu l’un des plus gros dtenteurs de bitcoins Ayant acquis environ 200 000 pices, d’une valeur approximative de 5 milliards de dollars

le port USB-C des Pixel 8 va gagner du muscle

Le port USB-C des Pixel 8 pourrait bien gagner quelques fonctions supplémentaires, et appréciables. Google devrait ainsi proposer l’écoute audio sans perte en filaire, tandis que des petits malins ont trouvé le moyen de projeter une recopie vidéo du smartphone sur un écran externe. Et plus si affinités. Les utilisateurs audiophiles n’ont pas eu d’autre… Poursuivre la lecture le port USB-C des Pixel 8 va gagner du muscle

Intel dévoile une 14e génération de puces Core sans surprise pour les PC de bureau

Cette fois, c’est la bonne pour la 14e génération de puces Core d’Intel. Après une fuite il y a une semaine, le fondeur a officiellement levé le voile sur ses nouveaux processeurs, sans rien révolutionner pour autant. Pas de grands bouleversements pour cette 14e génération de puces Core destinées aux ordinateurs de bureau. Intel continue… Poursuivre la lecture Intel dévoile une 14e génération de puces Core sans surprise pour les PC de bureau

Microsoft Edge espionne votre activit de navigation sur Chrome, voici comment l’arrter

Un navigateur web en espionne un autre ? Certainement pas ! Cependant, si vous utilisez la fois Google Chrome et Microsoft Edge, le navigateur de Microsoft pourrait s’emparer de tout votre historique de navigation depuis Chrome chaque fois que vous le lancez. Si vous avez dcid de passer de Firefox Chrome, de Edge Firefox, d’Opera… Poursuivre la lecture Microsoft Edge espionne votre activit de navigation sur Chrome, voici comment l’arrter

La Finlande votera contre la directive de l’UE sur la surveillance de masse et l’interdiction du chiffrement L’UE veut scanner toutes les communications prives pour lutter contre la pdopornographie

La Commission de lUE propose d’obliger les fournisseurs de services de courrier lectronique, de chat et de messagerie rechercher automatiquement des contenus suspects dans tous les chats, messages et courriels privs, de manire gnrale et sans distinction. La proposition implique de bannir le chiffrement que des plateformes comme WhatsApp et autres Signal proposent. L’objectif :… Poursuivre la lecture La Finlande votera contre la directive de l’UE sur la surveillance de masse et l’interdiction du chiffrement L’UE veut scanner toutes les communications prives pour lutter contre la pdopornographie

Apple prêt à de gros sacrifices

Un Vision Pro « low cost » serait toujours en développement au sein d’Apple, et le constructeur serait prêt à de grands sacrifices pour baisser le prix de ce modèle. Difficile d’y voir clair dans les rumeurs autour d’un casque de réalité mixte « abordable » (les guillemets sont de mise) chez Apple. Fin septembre, Ming-Chi Kuo suggérait que… Poursuivre la lecture Apple prêt à de gros sacrifices

Les créateurs de Cyberpunk 2077 recréent la voix d’un acteur mort avec l’IA

Le studio développeur Cyberpunk 2077 a reproduit la voix d’un acteur mort avec l’aide de l’intelligence artificielle pour figurer dans l’extension du jeu. La famille avait donné son accord. Le studio CD Projekt a utilisé l’intelligence artificielle pour recréer la voix d’un acteur dans l’extension Phantom Liberty de Cyberpunk 2077. Il s’agissait de reproduire le… Poursuivre la lecture Les créateurs de Cyberpunk 2077 recréent la voix d’un acteur mort avec l’IA

84 % des professionnels de la scurit affirment que l’industrie est en plein essor, mais au prix d’une charge de stress difficile endurer

Selon une nouvelle enqute mene auprs de 302 professionnels de la scurit, prs de 80 % d’entre eux dclarent avoir de « bonnes » ou d’ »excellentes » perspectives de carrire, et plus de 84 % affirment que le secteur est « en croissance » ou « en plein essor ». Toutefois, le rapport du Chartered Institute of Information Security (CIISec) rvle que… Poursuivre la lecture 84 % des professionnels de la scurit affirment que l’industrie est en plein essor, mais au prix d’une charge de stress difficile endurer

Quel est cet article 10 Bis A qui met le bazar dans le projet de loi pour sécuriser l’espace numérique (SREN) ?

C’est un problème de souveraineté de l’Europe pour les uns. Un article qui ne prend pas compte des réalités économiques et techniques du cloud pour les autres. Depuis des semaines, le petit amendement de la sénatrice Catherine Morin-Desailly (Union Centriste) agace. Son article 10 BIS A du projet de la loi pour sécuriser le numérique… Poursuivre la lecture Quel est cet article 10 Bis A qui met le bazar dans le projet de loi pour sécuriser l’espace numérique (SREN) ?

L’US Space Force suspend l’utilisation d’outils d’IA tels que ChatGPT en raison des risques lis la scurit des donnes

L’arme de l’espace amricaine a suspendu l’utilisation d’outils d’intelligence artificielle gnrative bass sur le web, tels que ChatGPT, pour son personnel, en raison de problmes de scurit des donnes, selon une note de service. Une note date du 29 septembre et adresse aux Guardians, le nom que l’arme de l’espace donne ses employs, interdit au… Poursuivre la lecture L’US Space Force suspend l’utilisation d’outils d’IA tels que ChatGPT en raison des risques lis la scurit des donnes

Elon Musk et Linda Yaccarino répondent à l’UE

La direction de Twitter, Elon Musk et Linda Yaccarino, a répondu à la lettre de Thierry Breton qui s’inquiétait du déferlement de désinformation sur le réseau social lié aux attaques du Hamas sur Israël. En début de semaine, Thierry Breton envoyait un courrier à Elon Musk déplorant la « dissémination de contenus illégaux et de désinformation… Poursuivre la lecture Elon Musk et Linda Yaccarino répondent à l’UE

Victime d’un piratage, Shadow s’est fait dérober les données personnelles de certains clients

La plate-forme française de Cloud Computing a indiqué à ses utilisateurs avoir été récemment victime d’un piratage. Des données personnelles d’utilisateurs ont été dérobées et circulent dans la nature. Shadow a été piraté et s’est fait dérober certaines données personnelles de clients. C’est que l’entreprise française de Cloud Computing a annoncé hier à ses abonnés… Poursuivre la lecture Victime d’un piratage, Shadow s’est fait dérober les données personnelles de certains clients

Snapdragon X sort les griffes contre les puces Mac d’Apple

La « nouvelle génération de PC » : voici ce que promet Qualcomm avec sa nouvelle plateforme Snapdragon X ! Et l’entreprise américaine a peut-être trouvé de quoi répondre aux puces d’Apple qui font les beaux jours des Mac… Qualcomm n’attend pas le Snapdragon Summit qui se tiendra du 24 au 26 octobre pour faire monter la sauce… Poursuivre la lecture Snapdragon X sort les griffes contre les puces Mac d’Apple

Le Bluetooth autorisé à garder son nom pour les 1 000 années à venir

En 2023, le Bluetooth fête ses 25 ans. Une technologie qui fait partie du quotidien de millions d’utilisateurs d’appareils en tout genre, du smartphone aux écouteurs en passant par les manettes de jeux et tout ce qu’on peut imaginer au milieu. Mais saviez-vous que le Bluetooth aurait dû s’appeler autrement ? Bien que les premiers travaux… Poursuivre la lecture Le Bluetooth autorisé à garder son nom pour les 1 000 années à venir

68 % des dcideurs informatiques s’inquitent de la monte en puissance des deepfakes Et 59 % pensent que l’IA augmente le nombre de cyberattaques, d’aprs une tude d’Integrity360

Une nouvelle enqute mene auprs de 205 dcideurs en matire de scurit informatique met en vidence les proccupations croissantes concernant l’utilisation de l’IA, et des deepfakes en particulier, puisque 68 % des personnes interroges s’inquitent de l’utilisation de deepfakes par les cybercriminels pour cibler leurs organisations. L’tude d’Integrity360 rvle que 59 % des personnes interroges… Poursuivre la lecture 68 % des dcideurs informatiques s’inquitent de la monte en puissance des deepfakes Et 59 % pensent que l’IA augmente le nombre de cyberattaques, d’aprs une tude d’Integrity360

Google teste une nouvelle option permettant de garder secret votre historique de navigation trs rcent

Votre historique de navigation peut tre trs rvlateur. Il existe d’innombrables raisons de ne pas vouloir que la liste des sites que vous avez visits soit visible par d’autres personnes. Bien qu’il puisse tre difficile de maintenir une confidentialit totale, il existe des mesures que vous pouvez prendre au niveau local, comme la suppression pure… Poursuivre la lecture Google teste une nouvelle option permettant de garder secret votre historique de navigation trs rcent

Microsoft annonce que VBScript sera retir de Windows afin d’amliorer la scurit, dans une prochaine version du systme d’exploitation

Microsoft a annonc son intention de supprimer la prise en charge de Visual Basic Script (VBScript) dans son systme d’exploitation Windows. La socit a introduit VBScript, qui s’inspire de Visual Basic, en 1996. Les dveloppeurs web taient alors la cible initiale de ce langage de script, mais il a rapidement gagn en popularit auprs des… Poursuivre la lecture Microsoft annonce que VBScript sera retir de Windows afin d’amliorer la scurit, dans une prochaine version du systme d’exploitation

Google veut rendre les mots de passe obsoltes en faisant des « passkeys » l’option par dfaut

Google cherche rendre les mots de passe obsoltes en invitant les utilisateurs crer des codes d’accs pour dverrouiller leurs comptes et appareils l’aide d’une empreinte digitale, d’un scan du visage ou d’un numro d’identification personnel. Google a dclar que les passcodes de sont plus faciles mmoriser, plus rapides utiliser et offrent plus de scurit. L’entreprise… Poursuivre la lecture Google veut rendre les mots de passe obsoltes en faisant des « passkeys » l’option par dfaut

Ce pack avec un drone DJI Mini 2 + 3 batteries est à un tarif de dingue sur Amazon

Vous cherchez un bon drone, sans avoir besoin de permis spécifique, pour des prises de vues aériennes en haute qualité ? Bonne nouvelle : le Prime Day vous permet d’avoir le DJI Mini 2 Fly More Combo à prix mini. A l’époque, les drones se vendaient seul – et il fallait ensuite acheter tous les accessoires séparément… Poursuivre la lecture Ce pack avec un drone DJI Mini 2 + 3 batteries est à un tarif de dingue sur Amazon

74 % des applications Android et iOS sont trop curieuses

D’après une étude de NordVPN, une grande partie des applications Android et iOS sont friandes de données personnelles. Elles n’hésitent pas à réclamer des permissions superflues à l’utilisateur pour obtenir des informations sur leur compte. Découvrez quelles sont les applications qu’il faut surveiller de près… Une nouvelle étude de NordVPN dresse un constat alarmant sur… Poursuivre la lecture 74 % des applications Android et iOS sont trop curieuses

Google a attnu l’attaque DDoS la plus importante ce jour, avec un pic de plus de 398 millions de rps, consquence de la nouvelle attaque DDoS HTTP/2 « Rapid Reset »

Google a attnu l’attaque DDoS la plus importante ce jour, avec un pic plus de 398 millions de requtes par seconde (rps). L’attaque a utilis une nouvelle technique, HTTP/2 Rapid Reset, base sur le multiplexage de flux. Au cours des dernires annes, l’quipe de rponse DDoS de Google a observ que les attaques par dni… Poursuivre la lecture Google a attnu l’attaque DDoS la plus importante ce jour, avec un pic de plus de 398 millions de rps, consquence de la nouvelle attaque DDoS HTTP/2 « Rapid Reset »

Google envisage de supprimer les mots de passe en faisant des « passkeys » l’option par dfaut

Google cherche rendre les mots de passe obsoltes en invitant les utilisateurs crer des codes d’accs pour dverrouiller leurs comptes et appareils l’aide d’une empreinte digitale, d’un scan du visage ou d’un numro d’identification personnel. Google a dclar que les passcodes de sont plus faciles mmoriser, plus rapides utiliser et offrent plus de scurit. L’entreprise… Poursuivre la lecture Google envisage de supprimer les mots de passe en faisant des « passkeys » l’option par dfaut

iOS 17.1 va remettre l’iPhone 12 dans le droit chemin en France

La mise à jour de l’iPhone 12 qui permettra au smartphone de retrouver sereinement le chemin des consommateurs en France arrivera avec la version finale d’iOS 17.1, qui est actuellement en bêta. Apple a tenu à mettre les choses au clair après le pataquès des ondes de l’iPhone 12 en France. L’Agence nationale des fréquences… Poursuivre la lecture iOS 17.1 va remettre l’iPhone 12 dans le droit chemin en France

Pour son Prime Day, Amazon régale et saigne le prix du OnePlus 11

Pour son Prime Day, Amazon met les bouchées doubles en proposant des réductions folles sur des milliers de références. Pendant 48h, du mardi 10 au mercredi 11 octobre, le e-commerçant permet à ses membres Prime de se faire plaisir. Dans le top des offres de ce mardi, le OnePlus 11 se démarque clairement. Pour se… Poursuivre la lecture Pour son Prime Day, Amazon régale et saigne le prix du OnePlus 11

Le Pixel 8a se dévoile déjà !

Les Pixel 8 et 8 Pro viennent à peine d’être présentés que déjà se profile à l’horizon le Pixel 8a, autrement dit l’alternative « abordable » de la nouvelle gamme de smartphones de Google. Indéniablement, la mauvaise nouvelle de la gamme Pixel 8 a été la hausse des prix des smartphones de Google : 799 € pour le Pixel 7,… Poursuivre la lecture Le Pixel 8a se dévoile déjà !

L’iPad amorcerait le passage à l’OLED dès l’année prochaine

L’iPad va finalement passer à l’OLED. L’année prochaine, Apple devrait en effet lancer un iPad Pro recouvert d’un écran OLED. D’autres modèles lui emboîteront rapidement le pas. On fait le point sur les plans d’Apple. Depuis 2017, les iPhone d’Apple ont progressivement troqué le LCD contre l’OLED. Désormais, tous les smartphones de la marque, à… Poursuivre la lecture L’iPad amorcerait le passage à l’OLED dès l’année prochaine

ce concurrent arrive en tête d’une étude de satisfaction

Netflix a été distancé par un concurrent aux dents longues. D’après une enquête de satisfaction américaine, le leader du streaming a de plus en plus de mal à convaincre ses abonnés. La plateforme a d’ailleurs été reléguée à la sixième place du classement des services les plus appréciés. Avec son large catalogue de films et… Poursuivre la lecture ce concurrent arrive en tête d’une étude de satisfaction

Erreur de prix ou non, la dernière Garmin Fenix 7 est à -40% sur Amazon

Garmin réserve l’exclusivité des réductions à Amazon. Pour le Prime Day, le marchand sabre le tarif des dernières Garmin Fenix 7 et 7S. Un must pour les sportifs. En 2022, Garmin a officialisé sa nouvelle génération de montres connectées, les Garmin Fenix 7. Cette fois-ci, la marque américaine a voulu simplifier sa gamme pour ne… Poursuivre la lecture Erreur de prix ou non, la dernière Garmin Fenix 7 est à -40% sur Amazon

Smartphone gaming par excellence, le Poco F4 GT prend une gifle sur Amazon

Le Poco F4 GT est l’un des meilleurs smartphones gaming du marché en 2023 : il combine un écran de haute voltige, un processeur ultra-puissant et une autonomie/recharge record. Pour le Prime Day, Amazon détruit son prix. Le Poco F4 GT est sorti en 2022 mais il reste un best-seller dans sa catégorie encore cette année.… Poursuivre la lecture Smartphone gaming par excellence, le Poco F4 GT prend une gifle sur Amazon

Une tude rvle que des milliers d’appareils Android bon march sont quips d’une porte drobe prinstalle, Et sont utiliss pour l’excution de code distance et la fraude publicitaire

Une nouvelle tude rapporte que des milliers d’appareils Android (appareils mobiles, tlviseurs connects, etc.) bon march sans marque sont prchargs avec un logiciel malveillant appel Triada. L’tude utilise le terme « BADBOX » pour dsigner cette opration d’infection et de distribution d’appareils Android et les appareils infects taient vendus pour moins de 50 dollars. Les chercheurs ont… Poursuivre la lecture Une tude rvle que des milliers d’appareils Android bon march sont quips d’une porte drobe prinstalle, Et sont utiliss pour l’excution de code distance et la fraude publicitaire

pourquoi ça coince encore en Europe ?

Où en est l’Europe dans l’adoption de son Règlement sur l’intelligence artificielle (IA), le premier texte après la Chine à réglementer un secteur qui suscite autant l’engouement que l’inquiétude ? Les 2 et 3 octobre dernier avait lieu le troisième trilogue, cette réunion entre des représentants du Parlement européen, du Conseil (les 27 États-membres) et de… Poursuivre la lecture pourquoi ça coince encore en Europe ?

80 % des appareils Lenovo pourront être réparés par l’utilisateur d’ici 2025

Qu’ils le veuillent ou non, les constructeurs d’appareils électroniques vont devoir embrasser le droit à la réparation. Des législations sont en préparation aux États-Unis comme en Europe pour leur forcer la main. Lenovo a décidé de devancer l’appel. La meilleure défense reste encore l’attaque. Plutôt que d’être contraint par la loi ici et là dans… Poursuivre la lecture 80 % des appareils Lenovo pourront être réparés par l’utilisateur d’ici 2025

iOS 17.0.3 fait bien tomber la fièvre de l’iPhone 15 Pro

Il y avait bien quelque chose qui n’allait pas : avant iOS 17.0.3, les iPhone 15 Pro et Pro Max avaient une tendance fâcheuse à chauffer un peu trop fort pour un oui ou pour un non. Comme promis par Apple, la dernière mise à jour d’iOS fait des miracles. À chaque lancement de nouvel iPhone… Poursuivre la lecture iOS 17.0.3 fait bien tomber la fièvre de l’iPhone 15 Pro

les failles de la messagerie se vendent des millions de dollars

Les failles permettant de pirater un compte WhatsApp se vendent à prix d’or sur le marché des vulnérabilités. Ces dernières années, les primes offertes aux chercheurs qui découvrent une brèche donnant accès aux messages d’une cible ont même fortement augmenté… Les failles de sécurité « zéro day » de WhatsApp ont la cote, indiquent nos confrères de… Poursuivre la lecture les failles de la messagerie se vendent des millions de dollars

Quest 3 : pas encore sorti, déjà un flop ?

Les ventes du Quest 3 pourraient bien être très virtuelles pour Meta. Le groupe, qui vient d’annoncer la commercialisation de son nouveau casque de réalité mixte, aurait largement revu ses commandes à la baisse. Source link

Des agences du Dpartement de la scurit intrieure ont illgalement utilis les donnes de localisation des smartphones Sans le consentement ni la connaissance des propritaires

Une enqute du Dpartement de la scurit intrieure (DHS) a rvl que trois de ses agences, lImmigration and Customs Enforcement (ICE), le Customs and Border Enforcement (CBP) et le Secret Service, ont achet et utilis des donnes de localisation commerciales en violation de leurs politiques de confidentialit. Ces donnes provenaient dapplications ordinaires installes sur les… Poursuivre la lecture Des agences du Dpartement de la scurit intrieure ont illgalement utilis les donnes de localisation des smartphones Sans le consentement ni la connaissance des propritaires

Alibaba accus de « possible espionnage », selon les services de scurit belges La branche logistique du groupe chinois fait l’objet d’un examen concernant l’utilisation de donnes sensibles

Les autorits belges examinent les risques lis la prsence du groupe chinois Alibaba Group Holding dans un aroport de fret de la ville de Lige, a dclar jeudi le service de renseignement du pays, le VSSE, dans un communiqu. Faisant rfrence au principal centre logistique europen de l’entreprise l’aroport de Lige, le service de scurit… Poursuivre la lecture Alibaba accus de « possible espionnage », selon les services de scurit belges La branche logistique du groupe chinois fait l’objet d’un examen concernant l’utilisation de donnes sensibles

Hypertext Transfer Protocol : l’adoption de HTTP/3 crot rapidement, d’aprs Robin Marx, expert en protocoles et performances web chez Akamai

Le protocole de transfert hypertexte (HTTP) est une pierre angulaire d’Internet, qui permet de charger des pages web, de diffuser des vidos et de rcuprer des donnes pour vos applications prfres. L’anne dernire, une nouvelle version du protocole, HTTP/3, a t normalise par l’IETF (Internet Engineering Task Force), l’organisation charge de dfinir les technologies de… Poursuivre la lecture Hypertext Transfer Protocol : l’adoption de HTTP/3 crot rapidement, d’aprs Robin Marx, expert en protocoles et performances web chez Akamai

Les employs de l’entreprise de Cryptomonnaie FTX ont dcouvert la porte drobe d’Alameda, d’une valeur de 65 milliards de dollars, plusieurs mois avant l’effondrement

Les employs de FTX taient au courant de l’existence d’une porte drobe vers Alameda plusieurs mois avant l’effondrement. Les employs ont signal leur dcouverte l’un des directeurs de l’ingnierie de FTX, Nishad Singh, mais le problme n’a jamais t rsolu. Certains employs de FTX aux tats-Unis taient au courant de la porte drobe de la… Poursuivre la lecture Les employs de l’entreprise de Cryptomonnaie FTX ont dcouvert la porte drobe d’Alameda, d’une valeur de 65 milliards de dollars, plusieurs mois avant l’effondrement

Les employs de FTX ont dcouvert la porte drobe d’Alameda, d’une valeur de 65 milliards de dollars, plusieurs mois avant l’effondrement de l’entreprise

Les employs de FTX taient au courant de l’existence d’une porte drobe vers Alameda plusieurs mois avant l’effondrement. Les employs ont signal leur dcouverte l’un des directeurs de l’ingnierie de FTX, Nishad Singh, mais le problme n’a jamais t rsolu. Certains employs de FTX aux tats-Unis taient au courant de la porte drobe de la… Poursuivre la lecture Les employs de FTX ont dcouvert la porte drobe d’Alameda, d’une valeur de 65 milliards de dollars, plusieurs mois avant l’effondrement de l’entreprise

un assistant IA de programmation qui gnre du code comportant des faiblesses de scurit, selon une tude sur la qualit du code

Les outils modernes de gnration de code utilisent des modles d’IA, en particulier les grands modles linguistiques (LLM), pour gnrer du code fonctionnel et complet. Bien que ces outils deviennent populaires et largement disponibles pour les dveloppeurs, leur utilisation s’accompagne souvent de problmes de scurit, conduisant une fusion de code non scuris dans la base… Poursuivre la lecture un assistant IA de programmation qui gnre du code comportant des faiblesses de scurit, selon une tude sur la qualit du code

DuckDuckGo aurait aimé la place de moteur de recherche dans la navigation privée d’Apple

Le procès qui oppose actuellement Google au gouvernement américain est l’occasion pour le secteur de la recherche en ligne de laver son linge sale en public — et au centre du tambour, on trouve Apple qui joue le rôle de faiseur de roi. Lorsqu’on ouvre Safari sur iPhone, iPad ou sur un Mac pour effectuer… Poursuivre la lecture DuckDuckGo aurait aimé la place de moteur de recherche dans la navigation privée d’Apple

la carte graphique surprise refait enfin parler d’elle

Bien que lancée officiellement avec la gamme Alchemist en 2022, l’Intel Arc A580 avait disparu des listings des revendeurs, laissant penser à une annulation discrète. Aujourd’hui, elle fait son retour chez des constructeurs partenaires. Pour son introduction dans le monde des cartes graphiques grand public, Intel avait divisé ses produits en plusieurs gammes : les A310… Poursuivre la lecture la carte graphique surprise refait enfin parler d’elle

Cette veste pour cycliste est détectée automatiquement par les caméras des voitures. Vraiment ?

Le spécialiste des accessoires pour vélo Urban Circus et le fabricant de pneus Continental affirment avoir mis au point une veste plus visible de la part des systèmes d’aide à la conduite des voitures. Est-ce crédible ? Lorsqu’on roule à vélo en ville, la principale préoccupation, outre le fait d’arriver à l’heure, c’est d’être bien visible… Poursuivre la lecture Cette veste pour cycliste est détectée automatiquement par les caméras des voitures. Vraiment ?

Europol a demand un accs illimit aux donnes des Europens dans le cadre de la lutte contre les abus sexuels sur les enfants en ligne, Ce qui fait craindre une surveillance de masse

Un rcent rapport rvle qu’Europol tente de convaincre les lgislateurs europens de mettre en place une forme de surveillance de masse des Europens dans le cadre de la lutte contre les abus sexuels sur les enfants en ligne. Selon le rapport, Europol a demand un accs illimit aux donnes qui seraient obtenues dans le cadre… Poursuivre la lecture Europol a demand un accs illimit aux donnes des Europens dans le cadre de la lutte contre les abus sexuels sur les enfants en ligne, Ce qui fait craindre une surveillance de masse

Les ordinateurs quantiques pourraient craquer le chiffrement d’Internet plus rapidement que prvu grce un nouvel algorithme Supposment plus efficace que l’algorithme de Shor vieux de 30 ans

Un algorithme quantique menace de rendre inutiles nos principaux systmes cryptographiques plus rapidement que prvu. Dans un article de recherche publi rcemment, un informaticien l’universit de New York dcrit un nouvel algorithme quantique qui serait une version amliore de l’algorithme de Shor, un algorithme quantique qui factorise un entier naturel n en temps O((\log N)^{3})… Poursuivre la lecture Les ordinateurs quantiques pourraient craquer le chiffrement d’Internet plus rapidement que prvu grce un nouvel algorithme Supposment plus efficace que l’algorithme de Shor vieux de 30 ans

Avec 7 ans de mises à jour Android sur ses Pixel 8, Google met tout le monde d’accord

À l’occasion de la présentation de ses Pixel 8 et Pixel 8 Pro, Google a fait une annonce fracassante : ses nouveaux smartphones recevront une 7 ans de mises à jour d’Android ainsi que 7 ans de mises à jour de sécurité. Du jamais vu sur Android. Les Pixel 8 et 8 Pro sont prometteurs, mais… Poursuivre la lecture Avec 7 ans de mises à jour Android sur ses Pixel 8, Google met tout le monde d’accord

La Russie prvoit de bloquer les services VPN partir du 1er mars 2024, d’aprs le snateur russe Artem Sheikin

L’organisme russe de surveillance des communications prvoit de bloquer les rseaux privs virtuels (VPN) partir du 1er mars de l’anne prochaine, a dclar un snateur russe du parti au pouvoir Russie unie. La demande de services VPN a grimp en flche aprs que la Russie a restreint l’accs certains mdias sociaux occidentaux la suite de… Poursuivre la lecture La Russie prvoit de bloquer les services VPN partir du 1er mars 2024, d’aprs le snateur russe Artem Sheikin

ce logiciel n’arrivait pas à prédire les crimes dans 99 % des cas

Un logiciel de police prédictive qui n’arrive pas à prédire les crimes et délits : c’est ce que montre cette enquête de TheMarkup, à propos de Geolitica (plus connu sous le nom de PredPol) acquis par la police de Plainfield, une petite ville du New Jersey aux États-Unis. Sur le papier, « Geolitica » (anciennement « PredPol ») était un… Poursuivre la lecture ce logiciel n’arrivait pas à prédire les crimes dans 99 % des cas

en 2023, notre iPhone préféré, c’est le moins cher

Un iPhone 14 Pro recyclé, une version amputée du 15 Pro Max, un iPhone au rabais… Il est bien difficile d’affirmer que l’annonce de l’iPhone 15, au soir d’un keynote marqué du sceau de l’USB-C, a fait se lever les foules. Pourtant, après une semaine de test complet, et tout en ayant l’iPhone 15 Pro… Poursuivre la lecture en 2023, notre iPhone préféré, c’est le moins cher

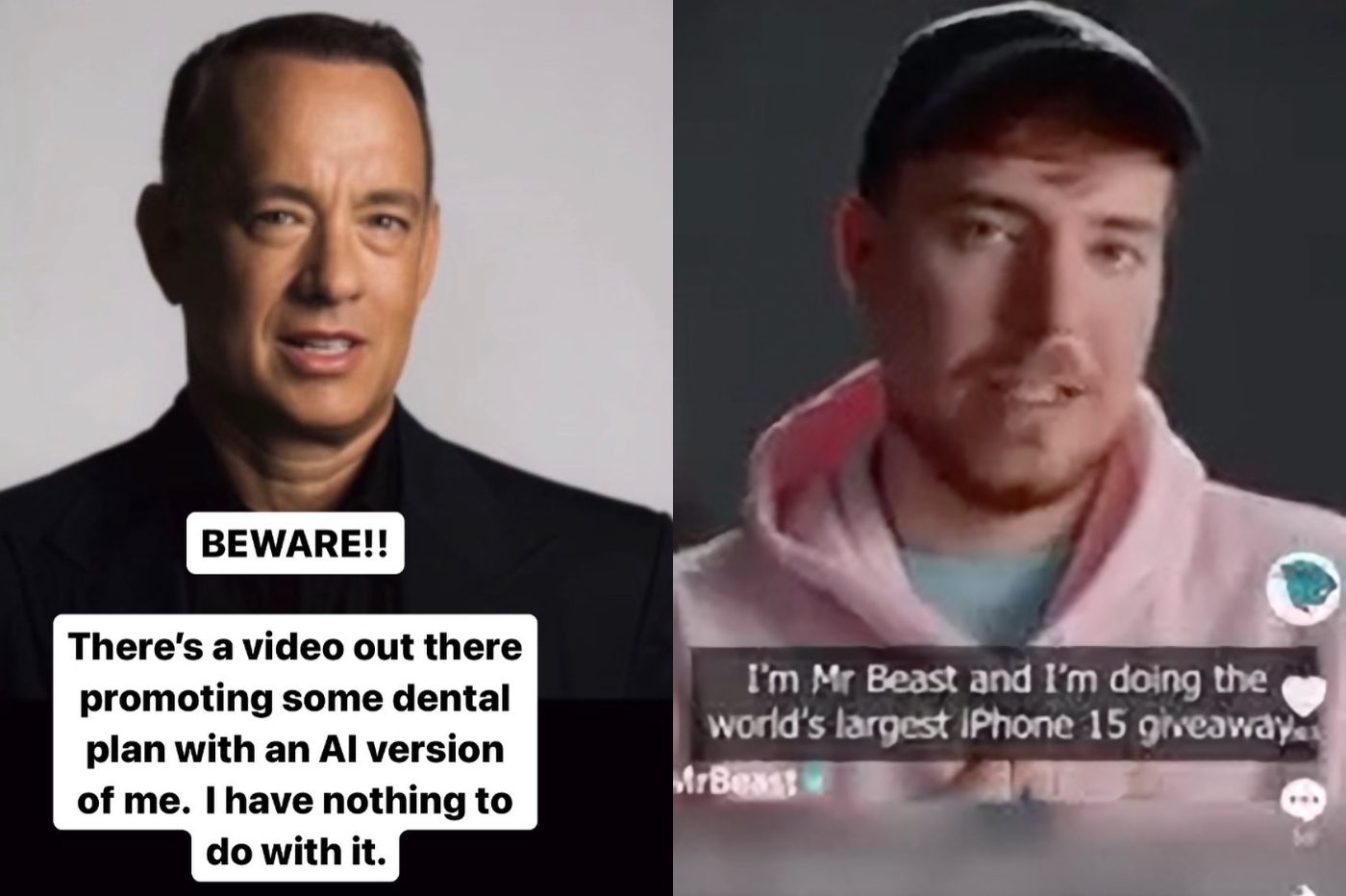

Tom Hanks, MrBeast, Joe Biden : les deepfakes en accusation

C’est la face sombre de la révolution de l’intelligence artificielle : il n’a jamais été aussi facile d’usurper l’identité d’autres personnes, aussi bien leur image que leur voix. Coup sur coup, deux exemples impliquant des vedettes rappellent les dangers des deepfakes toujours plus réalistes. Non, Tom Hanks ne vend pas d’assurance dentaire sur les réseaux sociaux.… Poursuivre la lecture Tom Hanks, MrBeast, Joe Biden : les deepfakes en accusation

La gnration Z est deux fois plus susceptible de penser que la cyberscurit n’en vaut pas la peine D’aprs une tude mene par la National Cybersecurity Alliance et CybSafe

Dans une tude qui fait cho aux rsultats qui ont t rapports il y a peu sur les habitudes de scurit des employs, la National Cybersecurity Alliance (NCA) et CybSafe constatent que la gnration Z est deux fois plus susceptible que les gnrations plus anciennes de penser que la cyberscurit ne vaut pas la peine… Poursuivre la lecture La gnration Z est deux fois plus susceptible de penser que la cyberscurit n’en vaut pas la peine D’aprs une tude mene par la National Cybersecurity Alliance et CybSafe

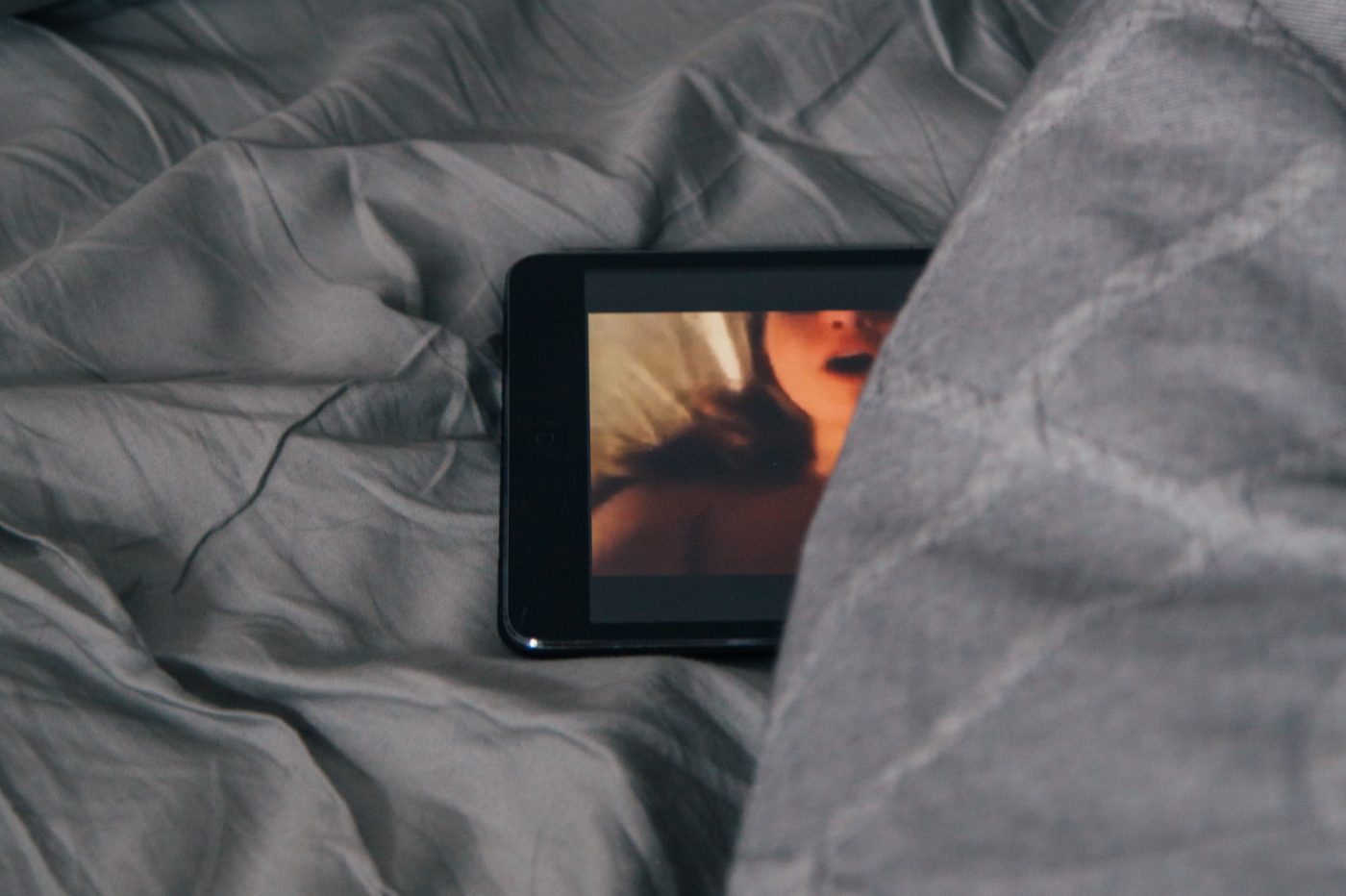

une étude confirme les effets délétères des contenus X sur notre sexualité

Une enquête IFOP met en évidence les impacts négatifs de la pornographie sur la sexualité des Français et des Françaises. Les contenus classés X favoriseraient « une sexualité toxique marquée par l’imprégnation de stéréotypes sexistes associant domination masculine, culture du viol et violence physique ». Du « visionnage passif d’images pornographiques » à une « sexualité toxique » : alors que… Poursuivre la lecture une étude confirme les effets délétères des contenus X sur notre sexualité

La plupart des dtecteurs d’IA sont incapables de dterminer si un courriel de phishing a t rdig par un chatbot D’aprs la plateforme de scurit de messagerie Egress

Le dernier rapport d’Egress sur les tendances des menaces de phishing, bas sur les donnes de son outil de scurit des emails Egress Defend, rvle que prs des trois quarts des dtecteurs d’IA ne peuvent pas dire si un email de phishing a t crit par un chatbot. Parce qu’ils utilisent de grands modles de… Poursuivre la lecture La plupart des dtecteurs d’IA sont incapables de dterminer si un courriel de phishing a t rdig par un chatbot D’aprs la plateforme de scurit de messagerie Egress

Les jeunes employs sont plus susceptibles d’avoir des habitudes peu sres, un employ sur trois pense que ses actions n’ont pas d’impact sur la scurit de son entreprise Selon un rapport d’Ivanti

Un nouveau rapport d’Ivanti sur les menaces caches rvle qu’un employ sur trois pense que ses actions n’ont pas d’impact sur la scurit de son entreprise. L’tude montre galement que les employs de bureau du millnaire et de la gnration Z sont plus susceptibles d’avoir des habitudes peu sres en matire de cyberscurit que ceux… Poursuivre la lecture Les jeunes employs sont plus susceptibles d’avoir des habitudes peu sres, un employ sur trois pense que ses actions n’ont pas d’impact sur la scurit de son entreprise Selon un rapport d’Ivanti

Une technologie française au cœur de l’AirTag d’Apple

Le cœur de l’AirTag bat au rythme d’une technologie française ! C’est suite à l’acquisition d’une entreprise tricolore qu’Apple a pu développer la fonction de localisation précise de son traqueur d’objets perdus. Apple sort régulièrement le carnet de chèques pour s’offrir les services de petites entreprises, mais le constructeur américain annonce très rarement ses nouvelles acquisitions.… Poursuivre la lecture Une technologie française au cœur de l’AirTag d’Apple

les prix des abonnements vont encore augmenter !

Les prix de Netflix vont augmenter dans les prochains mois. Le service de streaming attendrait en fait la fin des grèves qui secouent Hollywood pour procéder à cette nouvelle hausse. Netflix s’apprête à relever le prix de ses abonnements premium (sans publicité), dont les prix débutent à 15,49 $ aux États-Unis (8,99 € en France), selon le… Poursuivre la lecture les prix des abonnements vont encore augmenter !

Attention Python, Microsoft continue surveiller et ajuster Python dans Excel afin d’assurer la scurit des utilisateurs et de leurs donnes

Les utilisateurs de Python in Excel ont exprim le souhait de pouvoir excuter Python dans des environnements autres que les conteneurs Microsoft Azure verrouills, dont le prix reste dterminer. Mais « trois raisons principales nous ont pousss commencer par le cloud (en tant qu’exprience connecte Microsoft 365 conforme au GDPR)« , a expliqu l’quipe MicrosoftExcel. 1. Excuter… Poursuivre la lecture Attention Python, Microsoft continue surveiller et ajuster Python dans Excel afin d’assurer la scurit des utilisateurs et de leurs donnes

Chez Godeal24, la licence à vie Microsoft Office est à 15€ et Windows 11 à seulement 10€

Profitez des French Days chez Godeal24 pour acheter une clé de licence Windows ou Microsoft Office authentiques à des prix défiants tout concurrence. Que ce soit Word, Excel, ou plus encore, beaucoup d’entre nous utilisent régulièrement des programmes de la suite Microsoft Office, que ce soit pour le travail, un usage personnel, ou les deux.… Poursuivre la lecture Chez Godeal24, la licence à vie Microsoft Office est à 15€ et Windows 11 à seulement 10€

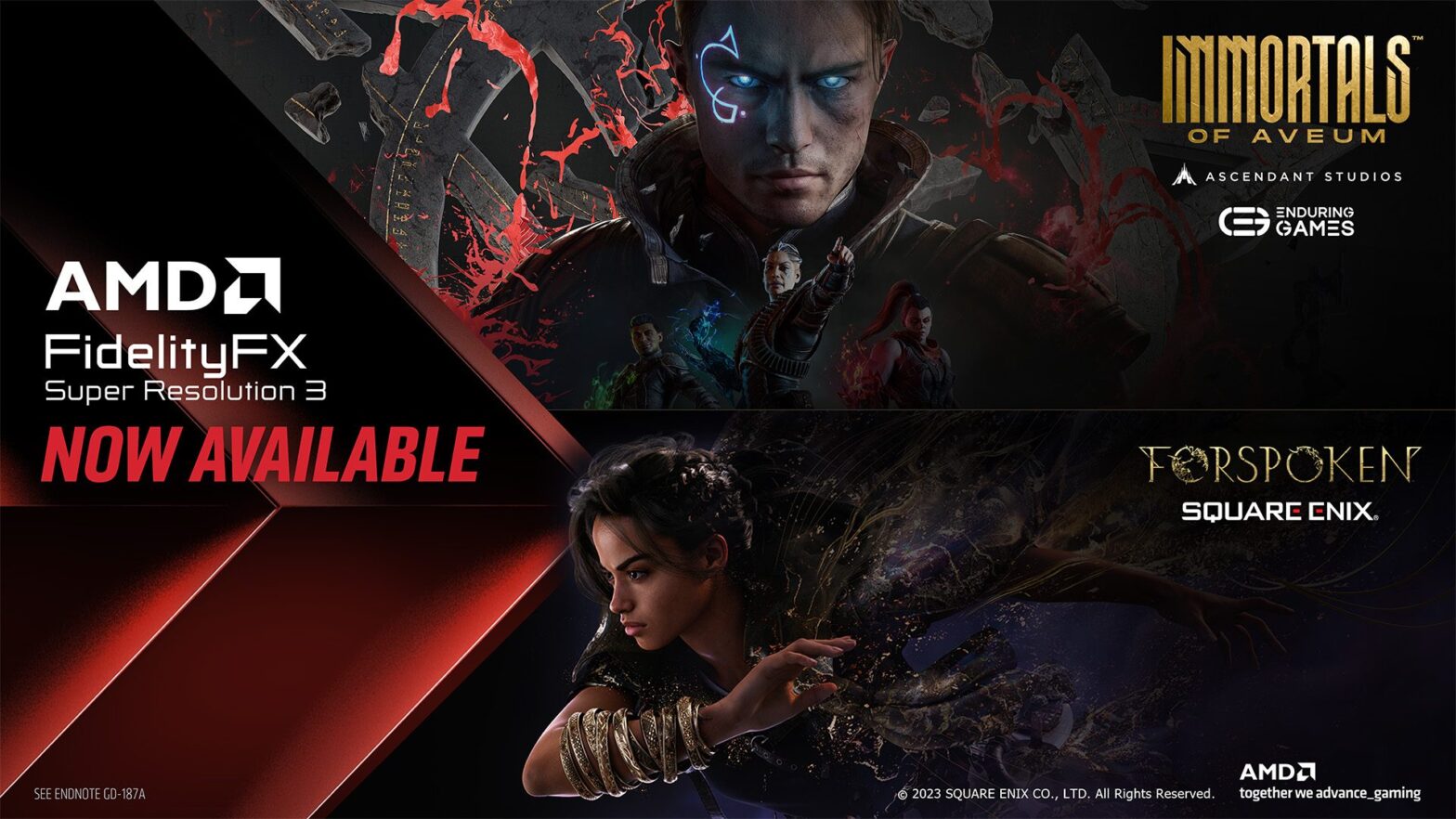

On connait les deux premiers jeux qui pourront profiter de la téchnologie FSR 3 d’AMD

Forspoken et Immortals of Aveum sont les deux premiers jeux compatibles FSR 3, la nouvelle technologie d’AMD, mais d’autres titres sont à venir. Après des mois de gestation, AMD vient enfin de lancer la troisième version de FSR (FidelityFX Super Resolution) dans deux premiers jeux : Forspoken et Immortals of Aveum. Ces deux titres ne sont… Poursuivre la lecture On connait les deux premiers jeux qui pourront profiter de la téchnologie FSR 3 d’AMD

BlackTech, des cyber-acteurs lis la Chine, peuvent se cacher dans le micrologiciel d’un routeur Les tats-Unis et le Japon publient un avis de mise en garde contre leurs activits

La National Security Agency (NSA) des tats-Unis, le Federal Bureau of Investigation (FBI) des tats-Unis, la Cybersecurity and Infrastructure Security Agency (CISA) des tats-Unis, la National Police Agency (NPA) du Japon et le National Center of Incident Readiness and Strategy for Cybersecurity (NISC) du Japon ont publi un avis conjoint de cyberscurit (CSA) afin de… Poursuivre la lecture BlackTech, des cyber-acteurs lis la Chine, peuvent se cacher dans le micrologiciel d’un routeur Les tats-Unis et le Japon publient un avis de mise en garde contre leurs activits

Ne relâchez pas votre vigilance face aux arnaques bancaires en ligne

Gare au relâchement ! La Fédération bancaire française tire la sonnette d’alarme : les Français ont des comportements à risque vis à vis des arnaques en ligne, et leur vigilance recule. Une campagne de sensibilisation va d’ailleurs être lancée pour rappeler les bons usages. Ne jamais donner ses codes, mots de passe et identifiants bancaires « même à… Poursuivre la lecture Ne relâchez pas votre vigilance face aux arnaques bancaires en ligne

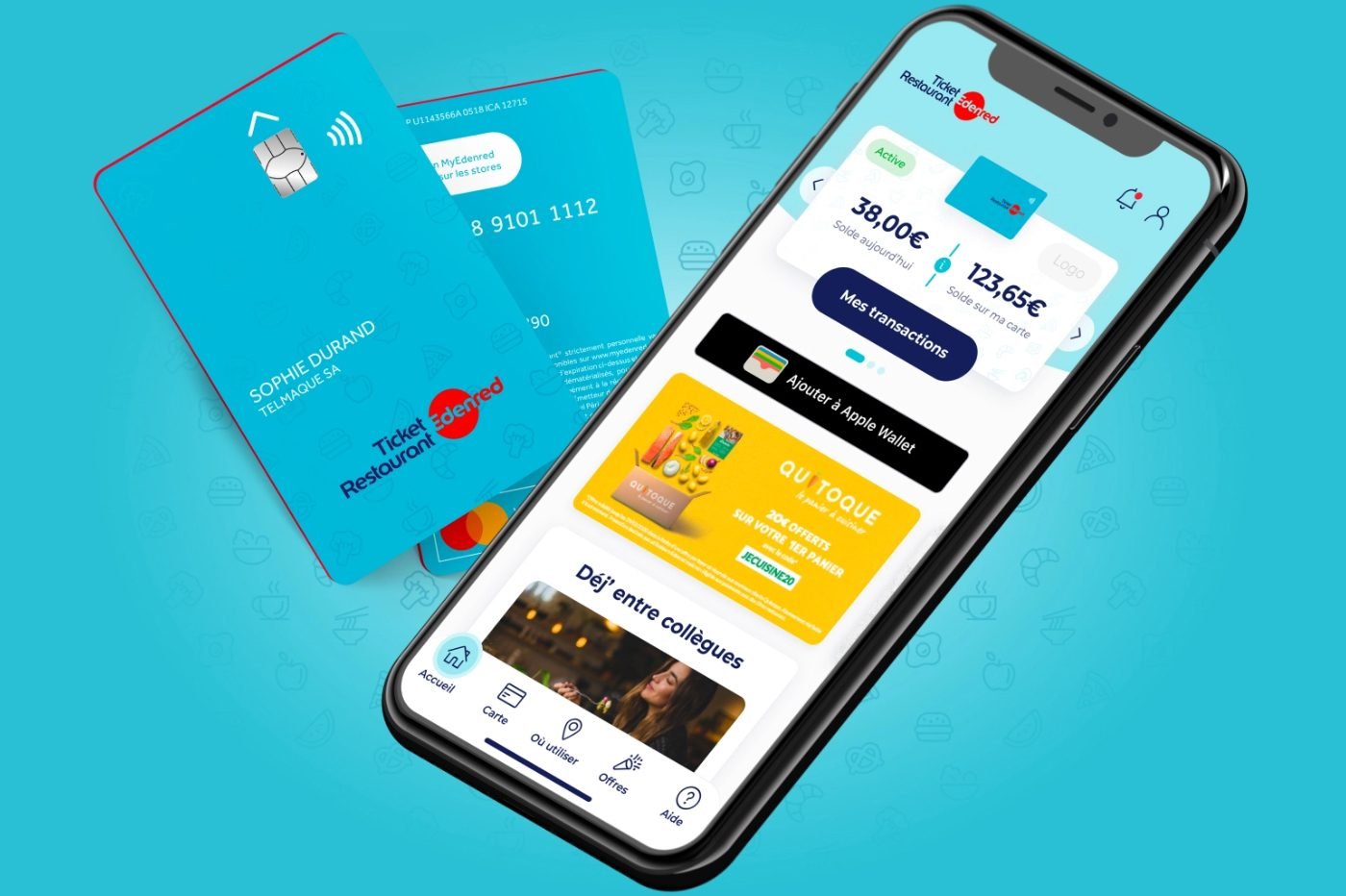

Les tickets restaurant entièrement dématérialisés d’ici trois ans

Cela fait quelques années maintenant que les tickets restaurant existent sous une forme dématérialisée, que ce soit dans une carte à puce ou une application. Mais la bascule complète vers le tout numérique prend du temps, probablement trop pour la ministre déléguée au Commerce. Les salariés qui ont la chance de recevoir de leur entreprise… Poursuivre la lecture Les tickets restaurant entièrement dématérialisés d’ici trois ans

Apple voudrait les droits de diffusion de la F1 pour 2 milliards de dollars par an

Apple aurait l’intention d’investir un peu d’argent de poche pour s’offrir les droits de diffusion de la F1. Une bagatelle à 2 milliards de dollars par an (!), histoire de renforcer le catalogue sportif d’Apple TV+. Il y a quelques années, évoquer l’intérêt d’Apple pour la diffusion de compétitions sportives relevait de la science-fiction. Mais… Poursuivre la lecture Apple voudrait les droits de diffusion de la F1 pour 2 milliards de dollars par an

une srie de webinars gratuits sur la cyberscurit industrielle, organiss par Phoenix Contact au mois d’octobre

Cr en 2012, le Mois europen de la cyberscurit (European Cybersecurity Month ECSM) est une initiative conue par lAgence de lUnion europenne pour la cyberscurit (ENISA) afin de promouvoir la cyberscurit dans tous les pays de lUE pour permettre de mieux comprendre les menaces et les apprhender. Ce mois d’octobre est le Mois europen de… Poursuivre la lecture une srie de webinars gratuits sur la cyberscurit industrielle, organiss par Phoenix Contact au mois d’octobre

Lazarus, un faux recruteur, attire les employs d’une entreprise arospatiale avec un dfi de codage en C++, Qui taient des chevaux de Troie, selon les chercheurs d’ESET

Une entreprise arospatiale espagnole a t la cible dune attaque du groupe Lazarus, un acteur de la menace soutenu par la Core du Nord, selon les chercheurs dESET. Le groupe a utilis une tactique dingnierie sociale pour tromper les employs de lentreprise et leur faire excuter des fichiers malveillants sur leurs machines. Le groupe sest… Poursuivre la lecture Lazarus, un faux recruteur, attire les employs d’une entreprise arospatiale avec un dfi de codage en C++, Qui taient des chevaux de Troie, selon les chercheurs d’ESET

L’EFF exhorte les utilisateurs de Chrome sortir du « Privacy Sandbox » de Google Voici comment dsactiver le suivi publicitaire dans « Privacy Sandbox », et pourquoi vous devriez le faire

L’Electronic Frontier Foundation (EFF) invite les internautes dsactiver plusieurs paramtres du « Privacy Sandbox » de Google Chrome afin de masquer leurs habitudes en ligne, ou envisager de passer Mozilla Firefox ou Apple Safari. La « Privacy Sandbox » de Chrome n’est ni prive – il empche d’tre observ – ni un bac sable – un environnement dans lequel… Poursuivre la lecture L’EFF exhorte les utilisateurs de Chrome sortir du « Privacy Sandbox » de Google Voici comment dsactiver le suivi publicitaire dans « Privacy Sandbox », et pourquoi vous devriez le faire

Il y aura une nouvelle Freebox au pied du sapin !

Xavier Niel a vendu la mèche : une nouvelle Freebox va bel et bien sortir d’ici la fin de l’année. Et ce sera un modèle haut de gamme qui devrait succéder à la Delta. Xavier Niel a fait un petit cadeau aux fans de Free : le patron de l’opérateur a en effet annonce qu’une nouvelle Freebox… Poursuivre la lecture Il y aura une nouvelle Freebox au pied du sapin !

À quoi sert le QR code microscopique caché sous l’écran de votre iPhone ?

Vous ne le voyez pas, mais il est là. Sous l’écran de votre iPhone, se cache un code QR microscopique qui permet à Apple de suivre et de réduire les défauts dans son processus de production. Ce code, invisible à l’œil nu, lui fait économiser des centaines de millions de dollars par an. Si vous… Poursuivre la lecture À quoi sert le QR code microscopique caché sous l’écran de votre iPhone ?

10 astuces et fonctions cachées pour maîtriser macOS Sonoma

Soyons clairs, la nouvelle mouture du système d’exploitation des Mac n’a rien de révolutionnaire. Apple n’a opéré aucun changement qui ne bousculera vos habitudes. La firme de Cupertino s’est plutôt concentrée sur l’intégration de nouvelles fonctionnalités et sur l’optimisation de certains outils du quotidien. Avec Sonoma, macOS suit la route qu’Apple lui a tracée, à… Poursuivre la lecture 10 astuces et fonctions cachées pour maîtriser macOS Sonoma