Le feuilleton semblait terminé, mais il ne faisait que commencer. L’expert en sécurité Alexander Hagenah, déjà connu pour avoir mis en lumière les faiblesses de la première mouture de Recall, a récidivé.

Il vient de publier un nouvel outil, TotalRecall Reloaded, qui prouve que malgré les renforts de sécurité, le cœur du problème demeure. La cible n’est plus la base de données elle-même mais le canal qui apporte les informations à l’utilisateur.

En cause, le processus AIXHost.exe, chargé de rendre la chronologie Recall visible à l’écran, qui opère hors de la forteresse numérique promise par Microsoft.

Comment la nouvelle architecture de Recall a-t-elle été contournée ?

La nouvelle faille n’attaque pas directement le stockage des données de Recall, qui est solidement protégé. Elle exploite le processus non sécurisé, AIXHost.exe, qui déchiffre et affiche les informations à l’utilisateur.

Une fois que l’utilisateur s’authentifie via Windows Hello, un malware peut s’injecter dans ce processus et intercepter en clair tout le flux de données : captures d’écran, textes, métadonnées.

L’analogie d’Alexander Hagenah est aussi brillante que glaçante : « La porte du coffre-fort est en titane. Le mur juste à côté est en placo ». Microsoft a en effet blindé le stockage des données avec une VBS Enclave rendant toute attaque frontale quasi impossible. Le problème, c’est que pour consulter vos propres données, il faut bien les déchiffrer.

C’est là que le bât blesse. Le processus qui s’en charge n’a aucune des protections modernes, permettant à n’importe quel autre programme tournant avec les mêmes droits que l’utilisateur de s’y greffer via une injection de code.

Le cheval de Troie n’a plus besoin de forcer la porte, il attend simplement qu’on lui ouvre pour s’engouffrer dans le couloir mal surveillé, une faille béante dans la cybersécurité du système, affirme l’expert.

Concrètement, comment fonctionne l’outil TotalRecall Reloaded ?

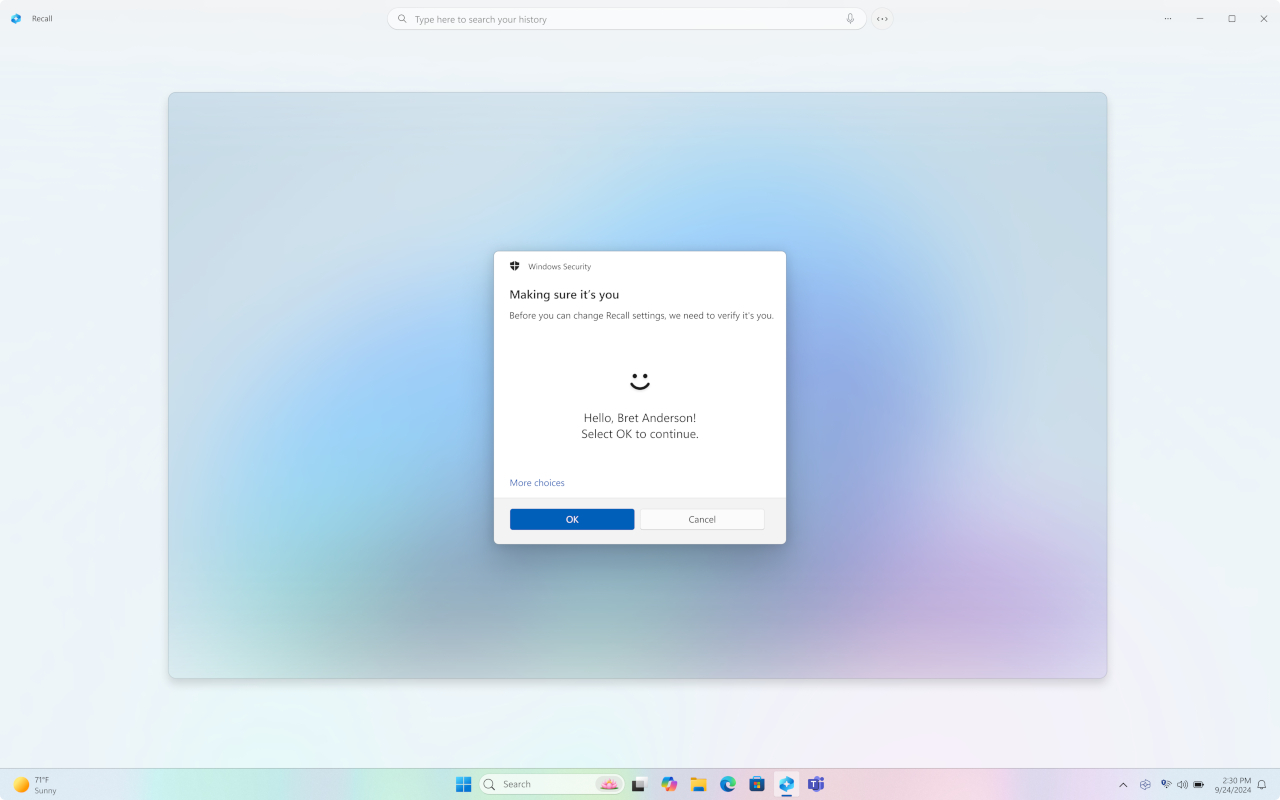

L’outil s’exécute discrètement en arrière-plan, sans nécessiter de droits administrateur. Il attend que l’utilisateur accède légitimement à sa chronologie Recall et s’authentifie avec son visage ou son empreinte.

À cet instant précis, TotalRecall Reloaded « monte à bord » du processus vulnérable AIXHost.exe et commence à siphonner l’intégralité de l’historique jamais capturé par Recall.

Le mode opératoire est d’une simplicité redoutable. Le programme malveillant peut même provoquer l’affichage de la fenêtre d’authentification Windows Hello pour inciter l’utilisateur à déverrouiller le flux de données.

Une fois l’accès accordé, c’est portes ouvertes. L’outil peut alors extraire non seulement les nouvelles captures, mais aussi tout l’historique passé, car il utilise les mêmes API (interfaces de programmation) que l’interface légitime. C’est exactement le scénario du « malware passager clandestin » que la refonte de Windows Recall était censée empêcher.

Quelle est la position de Microsoft face à cette démonstration ?

De manière surprenante, Microsoft a classé le rapport de l’expert sans suite, affirmant que le comportement décrit n’est pas une vulnérabilité. Selon David Weston, vice-président de la sécurité chez Microsoft, les schémas d’accès sont « cohérents avec les protections prévues » et ne représentent pas un contournement d’une barrière de sécurité.

La firme de Redmond met en avant des protections comme des délais d’expiration pour limiter les requêtes malveillantes. Cette réponse a de quoi laisser perplexe. Hagenah a rapidement rétorqué que son outil contourne justement ces délais d’expiration, permettant une exfiltration continue.

La défense de Microsoft repose sur une technicité : puisque le malware opère au même niveau de privilège que l’utilisateur, il ne « contourne » techniquement aucune barrière.

C’est un argument qui ignore totalement le contexte. Le problème n’est pas la technique d’injection de code, un comportement normal sous Windows, mais l’existence d’un journal d’activité centralisé et exhaustif qui transforme cette technique anodine en une bombe à retardement pour la vie privée.

Le danger est-il réel pour les utilisateurs de Windows Recall ?

Oui, le danger est bien réel, car il déplace le problème de la protection des données au repos vers la protection des données en transit. Si un simple logiciel malveillant, comme un infostealer, se trouve sur la machine, il peut patiemment attendre que l’utilisateur ouvre Recall pour tout dérober.

L’argument de Microsoft, qui consiste à dire qu’un tel malware pourrait de toute façon faire des captures d’écran, ne tient pas. La différence fondamentale, c’est l’échelle.

Un keylogger classique capture ce que vous tapez à l’instant T. Un malware qui fait des captures d’écran doit être constamment actif. Mais avec cette faille, un programme malveillant peut, en une seule fois, aspirer des mois, voire des années, d’activité numérique (e-mails, messages privés, coordonnées bancaires, historique de navigation).

Le vrai danger n’est peut-être pas la faille elle-même, mais la normalisation d’une collecte de données si massive. Microsoft joue avec le feu, en minimisant un risque qui touche à l’intimité numérique la plus profonde de ses utilisateurs et à l’avenir de son controversé Windows Recall.