On s’attend ce que le monde de l’internet reoive un nombre considrable de courriels indsirables, considrs comme des spams, dans les annes qui suivront 2022. En plus d’tre ennuyeux, les spams sont des messages indsirables envoys en masse par diffrentes sources des fins commerciales, mais il est aujourd’hui conseill aux utilisateurs de s’en mfier car… Poursuivre la lecture Environ 40,5 % des e-mails professionnels sont malveillants, les courriels suspects tant tout simplement des « malwares » Les programmes Microsoft reprsentent 35,5 % des courriels de spam

Catégorie : Sécurité

Sécurité

Le nombre de tlchargements de versions Log4j vulnrables reste lev un an aprs l’incident Environ 30 40 % de tous les tlchargements concernent la version expose

Cette semaine marque le premier anniversaire de la vulnrabilit Log4j/Log4Shell affectant la bibliothque de journalisation Java et, comme indiqu rcemment, de nombreuses organisations sont toujours vulnrables mme si des versions corriges ont t rapidement disponibles. Sonatype a produit un centre de ressources pour montrer l’tat actuel de la vulnrabilit, ainsi qu’un outil pour aider les… Poursuivre la lecture Le nombre de tlchargements de versions Log4j vulnrables reste lev un an aprs l’incident Environ 30 40 % de tous les tlchargements concernent la version expose

Les entreprises modifient leur approche de la sauvegarde pour faire face aux risques lis au cloud 98 % d’entre elles ont dsormais recours aux infrastructures BaaS et DRaaS pour protger les donnes

Les entreprises reconnaissent de plus en plus la ncessit de protger leurs environnements SaaS. Prs de 90 % des clients de Microsoft 365 ont dsormais recours des mesures complmentaires plutt que de s’en remettre uniquement aux capacits de rcupration intgres. La dernire tude de Veeam, spcialiste de la protection des donnes, rvle que 98 %… Poursuivre la lecture Les entreprises modifient leur approche de la sauvegarde pour faire face aux risques lis au cloud 98 % d’entre elles ont dsormais recours aux infrastructures BaaS et DRaaS pour protger les donnes

70 % des organisations sont touches par des attaques chiffres Et 66 % dclarent ne pas avoir de visibilit sur l’ensemble de leur trafic chiffr, d’aprs Vectra AI

Une nouvelle tude de Vectra AI rvle que 70 % des entreprises ont t victimes d’une attaque utilisant du trafic chiffr pour viter la dtection, et 45 % admettent en avoir t victimes plus d’une fois. Il est inquitant de constater que 66 % des entreprises dclarent ne pas avoir de visibilit sur l’ensemble de… Poursuivre la lecture 70 % des organisations sont touches par des attaques chiffres Et 66 % dclarent ne pas avoir de visibilit sur l’ensemble de leur trafic chiffr, d’aprs Vectra AI

73 % des entreprises dans le monde augmentent leurs budgets de cyberscurit, mais seulement 61 % de leurs outils sont pleinement actifs ou dploys

Une nouvelle tude de la plateforme de cloud computing Fastly montre que tandis que les entreprises augmentent leurs dpenses de cyberscurit, elles ne tirent pas le meilleur parti de leurs investissements. Alors que 73 % des entreprises du monde entier augmentent leurs dpenses en matire de cyberscurit pour se protger contre les risques futurs, les… Poursuivre la lecture 73 % des entreprises dans le monde augmentent leurs budgets de cyberscurit, mais seulement 61 % de leurs outils sont pleinement actifs ou dploys

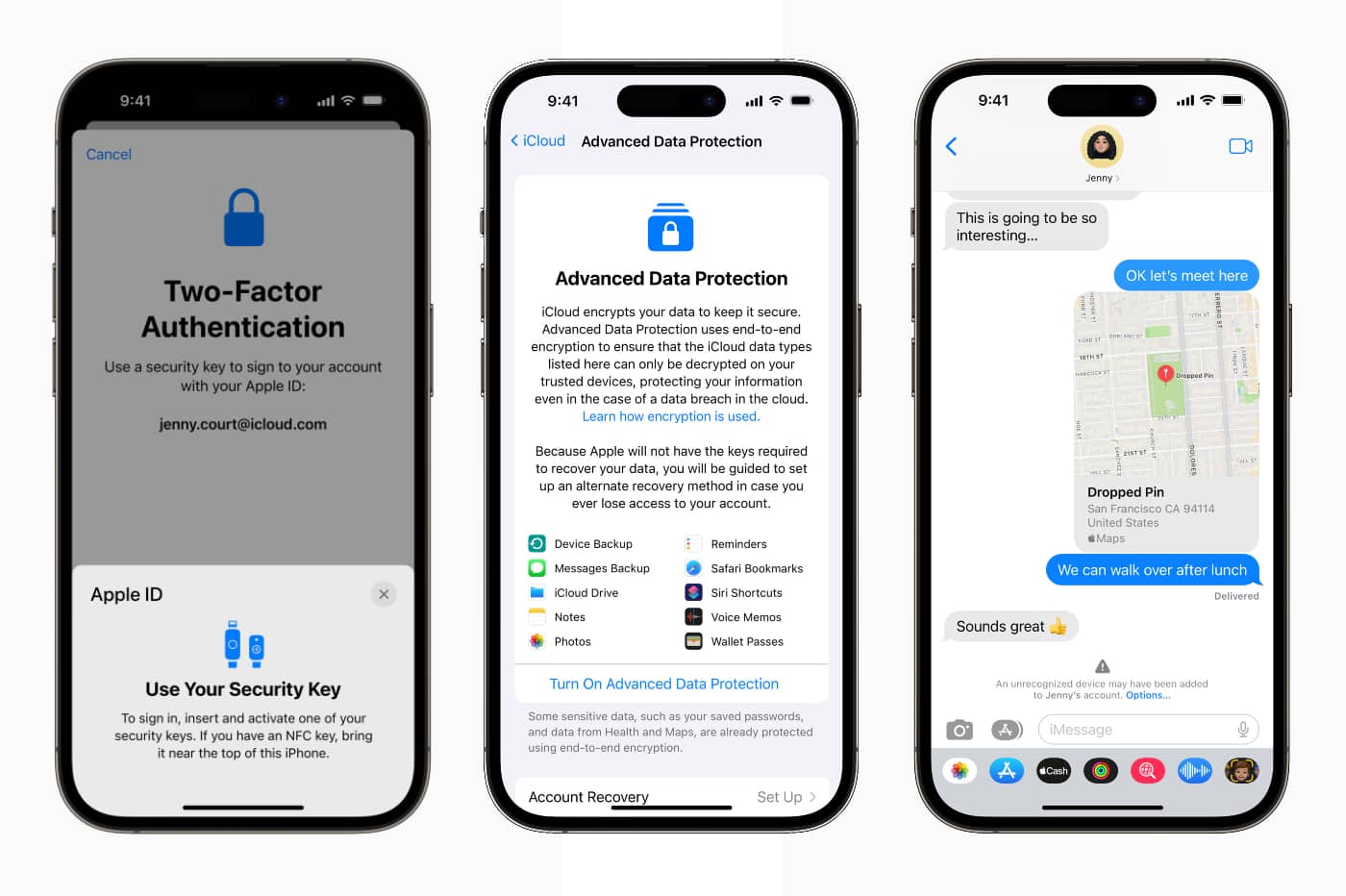

Le FBI estime que l’extension par Apple du chiffrement de bout en bout iCloud est trs proccupante car contre la scurit pour tous Mais les critiques pensent que la mesure sauvegarde les liberts

Apple a annonc lextension du chiffrement de bout en bout aux sauvegardes iCloud. Cette fonctionnalit, appele Advanced Data Protection, empchera Apple de voir le contenu de certaines des donnes les plus sensibles des utilisateurs stockes sur ses serveurs. Le FBI a pris position sur la mesure et se dit proccup car elle entrave la prservation… Poursuivre la lecture Le FBI estime que l’extension par Apple du chiffrement de bout en bout iCloud est trs proccupante car contre la scurit pour tous Mais les critiques pensent que la mesure sauvegarde les liberts

62 % des entreprises dclarent que les incidents de cyberscurit ont eu un impact sur leurs activits 51,5 % voquent les violations de rseau ou de donnes comme principal incident

La rsilience en matire de cyberscurit est une priorit absolue pour les entreprises qui cherchent se dfendre contre un paysage de menaces en volution rapide, selon le dernier rapport annuel Security Outcomes de Cisco. Le rapport rvle que 62 % des organisations interroges disent avoir t confrontes un vnement de scurit ayant eu un impact… Poursuivre la lecture 62 % des entreprises dclarent que les incidents de cyberscurit ont eu un impact sur leurs activits 51,5 % voquent les violations de rseau ou de donnes comme principal incident

Les fraudes et les ransomwares dominent les demandes de cyberassurance 28 % des sinistres sont lis des transferts de fonds frauduleux et 23 %, des ranongiciels

Les ransomwares reprsentent 23 % des sinistres de cyberassurance, tandis que les transferts de fonds frauduleux (FFT) en reprsentent 28 %, selon le spcialiste de l’assurance Corvus, qui a publi son dernier indice Risk Insights. L’impact et la rgularit des transferts de fonds frauduleux augmentent, reprsentant 36 % de tous les sinistres au dernier trimestre… Poursuivre la lecture Les fraudes et les ransomwares dominent les demandes de cyberassurance 28 % des sinistres sont lis des transferts de fonds frauduleux et 23 %, des ranongiciels

La scurit et l’accs aux donnes sont les problmes majeurs des ingnieurs data 63 % d’entre eux dclarent ne pas avoir une visibilit totale sur qui a accs quelles donnes

Plus de la moiti (54 %) des personnes interroges dans le cadre d’une nouvelle enqute dclarent que la scurisation des donnes avec des droits d’accs appropris est l’un de leurs principaux obstacles. Prs de 60 % d’entre eux estiment que leur entreprise devrait mettre davantage l’accent sur la scurit des donnes. La troisime enqute annuelle… Poursuivre la lecture La scurit et l’accs aux donnes sont les problmes majeurs des ingnieurs data 63 % d’entre eux dclarent ne pas avoir une visibilit totale sur qui a accs quelles donnes

Apple met fin à son projet controversé de lutte contre la pédopornographie

Après plus d’un an de réflexion et d’atermoiements, Apple vient de mettre un terme à un projet qui voulait lutter contre la diffusion des contenus pédopornographiques, mais qui menaçait les libertés essentielles. Le géant américain emprunte désormais une autre voie, plus en amont. L’Enfer est pavé de bonnes intentions, et le combat contre la criminalité,… Poursuivre la lecture Apple met fin à son projet controversé de lutte contre la pédopornographie

La cyber extorsion domine le paysage des menaces, avec une augmentation de 138 % dans les pays nordiques 21 % au Royaume-Uni et 18 % dans l’UE, de 2021 2022, selon Orange Cyberdefense

La cyber extorsion touche les entreprises de toutes tailles dans le monde entier, et 82 % des cas observs sont des petites entreprises, soit une augmentation par rapport aux 78 % de l’anne dernire. Le dernier rapport Security Navigator d’Orange Cyberdefense montre un net ralentissement de la cybercriminalit au dbut de la guerre en Ukraine,… Poursuivre la lecture La cyber extorsion domine le paysage des menaces, avec une augmentation de 138 % dans les pays nordiques 21 % au Royaume-Uni et 18 % dans l’UE, de 2021 2022, selon Orange Cyberdefense

L’intgration, les technologies obsoltes et le manque de comptences empchent l’implmentation des solutions de scurit L’utilisation de plusieurs outils de scurit pose galement problme

Selon une tude, 50 % de plus de 400 dcideurs en matire de scurit informatique aux tats-Unis et au Royaume-Uni ont t empchs d’adopter une nouvelle solution de cyberscurit en raison de problmes d’intgration ou de difficults lies l’infrastructure existante. L’tude mene par Sapio Research pour le compte de BlackFog rvle galement que 32 %… Poursuivre la lecture L’intgration, les technologies obsoltes et le manque de comptences empchent l’implmentation des solutions de scurit L’utilisation de plusieurs outils de scurit pose galement problme

Les organisations ne parviennent pas exploiter pleinement le potentiel du ZTNA Selon 68 % d’entre elles, la transformation scurise du cloud n’est pas possible avec les infrastructures existantes

Plus de 90 % des entreprises qui migrent vers le cloud ont mis en place, mettent en place ou sont en train de mettre en place une architecture de Confiance Zro. Mais une nouvelle tude de Zscaler montre que seuls 22 % des dcideurs informatiques mondiaux affirment tre » pleinement confiants » dans le fait… Poursuivre la lecture Les organisations ne parviennent pas exploiter pleinement le potentiel du ZTNA Selon 68 % d’entre elles, la transformation scurise du cloud n’est pas possible avec les infrastructures existantes

44 % des logiciels malveillants sont transmis par des fichiers ZIP et RAR, qui peuvent galement contenir des spywares ou des ransomwares 32 % sont toujours diffuss par des fichiers Word et Excel

Les fichiers Microsoft Office sont le mode de diffusion le plus populaire des logiciels malveillants depuis un certain temps dj, mais un changement s’est opr rcemment, qui a mis l’accent sur les fichiers ZIP et RAR ainsi que sur d’autres formats de fichiers d’archives. Alors que 32 % des logiciels malveillants sont toujours diffuss par… Poursuivre la lecture 44 % des logiciels malveillants sont transmis par des fichiers ZIP et RAR, qui peuvent galement contenir des spywares ou des ransomwares 32 % sont toujours diffuss par des fichiers Word et Excel

La Corée du Nord utilise une tragédie pour pirater Microsoft Office et Internet Explorer

Dans un billet de blog, Google indique avoir découvert que la Corée du Nord exploitait une vulnérabilité zero-day d’Internet Explorer. Pour ce faire, les pirates utilisaient des documents Office faisant référence à une tragédie qui s’est déroulée à Séoul, en Corée du Sud. Le groupe d’analyse spécialisé dans les menaces informatiques chez Google a découvert… Poursuivre la lecture La Corée du Nord utilise une tragédie pour pirater Microsoft Office et Internet Explorer

Les attaques de prise de contrle de comptes ont augment de 131 % au premier semestre 2022 Les attaques ciblant les utilisateurs de cryptomonnaies ont augment de 79 % de 2021 2022, d’aprs Sift

La cybercriminalit se prsente sous de nombreuses formes diffrentes, mais les attaques les plus cyberntiques de toutes concernent peut-tre les prises de contrle de comptes. Il s’agit d’acteurs malveillants qui usent d’une fraude d’identit pour obtenir un accs illicite aux comptes en ligne d’une personne, ce qui peut s’avrer dsastreux pour la victime en question.… Poursuivre la lecture Les attaques de prise de contrle de comptes ont augment de 131 % au premier semestre 2022 Les attaques ciblant les utilisateurs de cryptomonnaies ont augment de 79 % de 2021 2022, d’aprs Sift

Apple va enfin chiffrer vos sauvegardes dans iCloud de bout en bout !

Le géant de Cupertino vient d’annoncer trois nouvelles fonctions de sécurité pour ses utilisateurs, dont une était particulièrement attendue : le chiffrement de bout en bout pour les sauvegardes de données dans iCloud. Alors que la fin d’année approche et avec elle les traditionnels bilans et projections en matière de cybersécurité, Apple vient d’annoncer une série… Poursuivre la lecture Apple va enfin chiffrer vos sauvegardes dans iCloud de bout en bout !

72 % de la gnration Z disent pouvoir contourner la surveillance parentale 70 % d’entre eux ont dclar avoir reu des conseils suspects de leurs parents en matire de mots de passe

Les jeunes sont exposs plus d’informations que jamais, ce qui incite la plupart des parents essayer d’tablir des limites et des rgles de base pour protger leurs enfants contre les prdateurs en ligne ou les informations auxquelles leur esprit n’est pas encore prt Malgr cela, il existe un foss entre les gnrations qui rend leurs… Poursuivre la lecture 72 % de la gnration Z disent pouvoir contourner la surveillance parentale 70 % d’entre eux ont dclar avoir reu des conseils suspects de leurs parents en matire de mots de passe

Les logiciels malveillants de cryptojacking connaissent une augmentation de 230 % en 2022, malgr une chute considrable du march crypto. Le minage de Monero (XMR) est le plus courant

Le minage de crypto-monnaies est devenu incroyablement populaire auprs des cybercriminels l’anne dernire, avec une croissance de 230 %. Il n’est pas difficile de comprendre pourquoi, car cette activit est coteuse en termes de machines et de consommation d’nergie. Si on peut pirater la machine de quelqu’un d’autre pour l’exploiter, il y a de gros… Poursuivre la lecture Les logiciels malveillants de cryptojacking connaissent une augmentation de 230 % en 2022, malgr une chute considrable du march crypto. Le minage de Monero (XMR) est le plus courant

Des tudiants diplms analysent, craquent et retirent des dispositifs de surveillance placs sous leur bureau et conus pour les suivre la trace

Ces dernires annes, la surveillance s’est insinue sans relche dans les coles, les universits et une grande partie de la vie quotidienne, acclre par la pandmie de COVID-19. En octobre, cependant, des tudiants diplms de l’universit de Northeastern ont russi s’organiser et repousser une tentative d’introduction de dispositifs de surveillance invasifs placs discrtement sous les… Poursuivre la lecture Des tudiants diplms analysent, craquent et retirent des dispositifs de surveillance placs sous leur bureau et conus pour les suivre la trace

72 % de la gnration Z disent pouvoir contourner la surveillance parentale 70 % d’entre eux ont dclar avoir reu des conseils suspects de leurs parents en matire d’hygine des mots de passe

Les jeunes sont exposs plus d’informations que jamais, ce qui incite la plupart des parents essayer d’tablir des limites et des rgles de base pour protger leurs enfants contre les prdateurs en ligne ou les informations auxquelles leur esprit n’est pas encore prt Malgr cela, il existe un foss entre les gnrations qui rend leurs… Poursuivre la lecture 72 % de la gnration Z disent pouvoir contourner la surveillance parentale 70 % d’entre eux ont dclar avoir reu des conseils suspects de leurs parents en matire d’hygine des mots de passe

Les logiciels malveillants de cryptojacking connaissent une augmentation de 230 % en 2022, malgr une chute considrable de l’industrie. Le minage de Monero (XMR) est le plus courant

Le minage de crypto-monnaies est devenu incroyablement populaire auprs des cybercriminels l’anne dernire, avec une croissance de 230 %. Il n’est pas difficile de comprendre pourquoi, car cette activit est coteuse en termes de machines et de consommation d’nergie. Si on peut pirater la machine de quelqu’un d’autre pour l’exploiter, il y a de gros… Poursuivre la lecture Les logiciels malveillants de cryptojacking connaissent une augmentation de 230 % en 2022, malgr une chute considrable de l’industrie. Le minage de Monero (XMR) est le plus courant

Plus de 3 milliards de certifications ont t accordes gratuitement par Let’s Encrypt, qui a scuris plus de 300 millions de sites web Pour encourager les meilleures pratiques de scurit

Plus de 3 milliards de certifications ont t accordes par Let’s Encrypt, qui a scuris plus de 300 millions de sites web gratuitement. Cette tape importante fait suite une anne qui a vu l’adoption de cette technologie monter en flche et une forte augmentation du financement par capital-risque. L’organisation but non lucratif l’origine de Let’s… Poursuivre la lecture Plus de 3 milliards de certifications ont t accordes gratuitement par Let’s Encrypt, qui a scuris plus de 300 millions de sites web Pour encourager les meilleures pratiques de scurit

Les comportements en ligne risque comme le piratage sont presque normaliss chez les jeunes de 16 19 ans, d’aprs une tude finance par l’Union europenne

Les comportements en ligne risque et criminels sont en passe de se normaliser chez les jeunes de 16 19 ans en Europe. Daprs une tude finance par lUnion europenne, un jeune sur quatre g de 16 19 ans a dj harcel quelqu’un en ligne et un sur trois s’est livr du piratage numrique. Une enqute… Poursuivre la lecture Les comportements en ligne risque comme le piratage sont presque normaliss chez les jeunes de 16 19 ans, d’aprs une tude finance par l’Union europenne

20 % des travailleurs distance utilisent toujours leurs propres matriels pour effectuer leur travail Ce qui pourrait finir par exposer leurs employeurs des cyberattaques, selon Canon

Le manque d’quipements et d’appareils officiels que les travailleurs distance peuvent utiliser est risqu, car cela peut finir par exposer leurs employeurs des cyberattaques. Alors que 78 % des dcideurs du secteur informatique affirment avoir fait tout ce qu’ils taient censs faire, les travailleurs ne sont pas du mme avis, selon Canon. 20 % des… Poursuivre la lecture 20 % des travailleurs distance utilisent toujours leurs propres matriels pour effectuer leur travail Ce qui pourrait finir par exposer leurs employeurs des cyberattaques, selon Canon

Seules 24 % des entreprises convaincues que les anciens employs n’ont plus accs aux infrastructures de leur entreprise Presque la moiti d’entre elles en sont convaincues moins de 50 %

L’tude de Teleport rvle galement que l’infrastructure devient plus complexe, les entreprises utilisant en moyenne 5,7 outils diffrents pour grer la politique d’accs, ce qui complique et ralentit la fermeture complte des accs. Plus de la moiti (57 %) des rpondants affirment galement que leur entreprise a mis en uvre de nouvelles mthodes de scurit… Poursuivre la lecture Seules 24 % des entreprises convaincues que les anciens employs n’ont plus accs aux infrastructures de leur entreprise Presque la moiti d’entre elles en sont convaincues moins de 50 %

téléchargées 2 millions de fois sur le Play Store ces applications cachaient des malwares

Une dizaine d’applications disponibles au téléchargement sur le Google Play Store embarquaient en réalité des malwares. Elles ont été installées plus de 2 millions de fois. Malgré tous les efforts mis en place par Google, le Play Store continue d’abriter des applications Android vérolées. La dernière moisson en date, découverte par l’éditeur de solutions antivirus… Poursuivre la lecture téléchargées 2 millions de fois sur le Play Store ces applications cachaient des malwares

2,5 Mds de $ ont t vols par des attaquants de la blockchain au cours des 9 premiers mois de 2022 L’Ethereum a t le plus touch avec plus de onze cyberattaques, et une perte de 348 M de $

Bien que le march de la blockchain soit au plus bas, des cyberattaques contre les crypto-monnaies et la technologie qui leur est associe sont toujours lances par des pirates informatiques. la lumire du dernier rapport rvl par l’quipe d’Atlas VPN, les escrocs des crypto-monnaies ont vol prs de 2,5 milliards de dollars en seulement 9… Poursuivre la lecture 2,5 Mds de $ ont t vols par des attaquants de la blockchain au cours des 9 premiers mois de 2022 L’Ethereum a t le plus touch avec plus de onze cyberattaques, et une perte de 348 M de $

Attention, déjà 300 000 victimes d’applications volant les comptes Facebook

Depuis 2018, une série de logiciels malveillants circulent sur Android, se faisant passer pour des applications éducatives légitimes. Ces malwares volent les identifiants de compte Facebook pour les réutiliser un peu partout sur le web. Ce sont plus de 300 000 appareils dans 71 pays qui ont déjà été infectés par ces applications Android éducatives… Poursuivre la lecture Attention, déjà 300 000 victimes d’applications volant les comptes Facebook

2,5 % des actifs restent vulnrables en octobre 2022, contre 10 % en dcembre 2021, d’aprs Tenable

La vulnrabilit Log4j ou Log4Shell a fait la une de l’actualit en dcembre 2021, provoquant des remous dans le monde de la cyberscurit. Il est donc normal de penser qu’elle n’est plus une menace. Cependant, un an plus tard, un an plus tard, il semble que ce soit une vulnrabilit qui continue tre vulnrable. Une… Poursuivre la lecture 2,5 % des actifs restent vulnrables en octobre 2022, contre 10 % en dcembre 2021, d’aprs Tenable

10 500 dollars pour un RAT (cheval de Troie distance), les Infostealers se monnayent entre 10 et 3500 dollars

Les cybercriminels ont chang leurs mthodes pour devancer les autorits. Ils se sont notamment tourns vers Telegram, car la plupart des forums ne leur offraient plus le niveau de confidentialit qu’ils souhaitaient ironiquement. Cela a permis aux chercheurs de suivre de plus prs ce qui se passe au sein de la communaut criminelle. Au cours… Poursuivre la lecture 10 500 dollars pour un RAT (cheval de Troie distance), les Infostealers se monnayent entre 10 et 3500 dollars

L’utilisation des VPN est passe de 42 % en 2021 39 % en 2022, la plupart des raisons de l’utiliser tant en baisse L’utilisation professionnelle des VPN est galement passe de 41 % 31 %

Les VPN existent depuis environ trois dcennies, et ils sont de plus en plus populaires. Ils offrent un large ventail d’avantages, notamment en protgeant les personnes contre le suivi par des tiers, en permettant aux consommateurs d’accder du contenu provenant du monde entier et, peut-tre le plus important, en permettant aux personnes vivant sous des… Poursuivre la lecture L’utilisation des VPN est passe de 42 % en 2021 39 % en 2022, la plupart des raisons de l’utiliser tant en baisse L’utilisation professionnelle des VPN est galement passe de 41 % 31 %

Les smartphones de Samsung et LG sont menacés par des malwares à cause d’une fuite de certificats

La fuite de plusieurs certificats de plate-forme Android appartenant à LG, Samsung et MediaTek peut permettre à des pirates de signer des applications malveillantes pour qu’elles soient acceptées par le système et disposent de privilèges élevés. Plusieurs certificats de plate-forme Android ont fuité et peuvent désormais être utilisés par des pirates et des hackers. Ces… Poursuivre la lecture Les smartphones de Samsung et LG sont menacés par des malwares à cause d’une fuite de certificats

une nouvelle faille de sécurité expose les données des utilisateurs

Dans un article de blog, la société éditrice du gestionnaire de mot de passe LastPass annonce que des pirates ont eu accès au service de stockage dans le cloud utilisé par l’entreprise. Les hackers auraient eu accès à certaines données utilisateurs. Pour la deuxième fois cette année, LastPass a été victime d’une faille de sécurité.… Poursuivre la lecture une nouvelle faille de sécurité expose les données des utilisateurs

Les RSSI cherchent concilier transformation et cyberscurit, 47 % d’entre eux se concentrent dsormais de manire proactive sur la transformation numrique et la migration vers le cloud

Une nouvelle tude rvle que si les RSSI rencontrent toujours des difficults en matire de visibilit, d’intelligence et de contrle, prs de la moiti (47 %) se concentrent de manire proactive sur la transformation numrique et la migration vers le cloud. L’tude mene par BlueFort Security auprs de 600 RSSI britanniques rvle que la plupart… Poursuivre la lecture Les RSSI cherchent concilier transformation et cyberscurit, 47 % d’entre eux se concentrent dsormais de manire proactive sur la transformation numrique et la migration vers le cloud

La dernire violation de donnes de LastPass a expos certaines informations sur les clients, Le PDG Karim rvle que cette violation a eu lieu partir d’informations recueillies en aot

Dans une mise jour de billet de blog publie en septembre, LastPass rvle que la dernire violation de donnes sur la plateforme de gestion de mot de passer a expos certaines informations sur les clients. En aot, le gestionnaire de mot de passe expliquait stre fait drober du code source et des informations techniques via… Poursuivre la lecture La dernire violation de donnes de LastPass a expos certaines informations sur les clients, Le PDG Karim rvle que cette violation a eu lieu partir d’informations recueillies en aot

Les attaques par ransomware durant les vacances et les week-ends prennent les entreprises au dpourvu 44 % d’entre elles rduisant leur personnel de scurit de 70 % par rapport aux jours de semaines

Les attaquants de ransomware exploitent le fait que les entreprises ont moins de personnel de scurit disponible pendant les week-ends et les vacances pour lancer des attaques plus dvastatrices. Un nouveau rapport de Cybereason montre que 44 % des entreprises rduisent leur personnel de scurit pendant les vacances et les week-ends jusqu’ 70 % par… Poursuivre la lecture Les attaques par ransomware durant les vacances et les week-ends prennent les entreprises au dpourvu 44 % d’entre elles rduisant leur personnel de scurit de 70 % par rapport aux jours de semaines

Ce défi TikTok très populaire est utilisé par les hackers pour vous pirater

Les pirates ne manquent pas d’idée pour voler vos données personnelles. Cette fois, ils ont tiré profit d’un défi très populaire de TikTok pour inciter les utilisateurs de la plateforme à télécharger et à installer un logiciel malveillant. « Invisible Challenge » c’est le nom d’un nouveau défi très populaire en ce moment sur TikTok. On vous… Poursuivre la lecture Ce défi TikTok très populaire est utilisé par les hackers pour vous pirater

quel géant de la tech collecte le plus de données ?

Google et Meta sont les entreprises qui collectent le plus de données sur les internautes. D’après une enquête de Kaspersky, un des deux géants américains se distingue cependant en siphonnant une foule d’informations. Kaspersky offre quelques conseils destinés à réduire la quantité de données aspirées. Google et Meta, maison mère de Facebook, WhatsApp et Instagram,… Poursuivre la lecture quel géant de la tech collecte le plus de données ?

une immense fuite de données met des millions d’utilisateurs en danger

Twitter est victime d’une nouvelle fuite de données. En exploitant une faille apparue l’an dernier, des pirates ont siphonné les données personnelles de millions d’internautes. Plus d’un million de Français sont concernés. Chad Loder, un expert en sécurité informatique de renommée internationale, a découvert « une violation massive des données » concernant « des millions de comptes Twitter ».… Poursuivre la lecture une immense fuite de données met des millions d’utilisateurs en danger

Avast met en garde contre VenomeSoftX, un malware qui peut apparatre comme une extension pour Google Chrome Et qui drobe les mots de passe des cryptomonnaies des utilisateurs

Un nouveau rapport d’experts en scurit fait la lumire sur le logiciel malveillant appel VenomeSoftX qui peut apparatre comme une extension pour Google Chrome au premier abord mais qui peut faire bien pire. L’extension peut tre lance par un autre malware Windows et peut aller jusqu’ voler les mots de passe en crypto-monnaies des utilisateurs.… Poursuivre la lecture Avast met en garde contre VenomeSoftX, un malware qui peut apparatre comme une extension pour Google Chrome Et qui drobe les mots de passe des cryptomonnaies des utilisateurs

Les cyberattaques coûtent aux entreprises 1 200 $ par employé et par an Traiter un cyberincident par courrier électronique nécessite en moyenne 86 h et coûte 6 452 dollars, selon Perception Point

Les entreprises paient 1 197 dollars par employé chaque année pour faire face aux cyberincidents réussis dans les services de messagerie, les applications ou services de collaboration en nuage et les navigateurs Web. Cela signifie qu’une entreprise de 500 employés dépense en moyenne 600 000 dollars par an, selon une nouvelle enquête réalisée par Osterman… Poursuivre la lecture Les cyberattaques coûtent aux entreprises 1 200 $ par employé et par an Traiter un cyberincident par courrier électronique nécessite en moyenne 86 h et coûte 6 452 dollars, selon Perception Point

une application de messagerie chiffre de pair pair, elle protge contre l’coute clandestine ou la falsification, mais ne dissipe pas les soupons sur la commercialisation des donnes

Plus de trois milliards de personnes ont utilis des applications de messagerie en 2021, ce qui en fait l’un des types d’applications les plus populaires. Briar est une application de messagerie conue pour les militants, les journalistes et tous ceux qui ont besoin d’un moyen sr, facile et robuste pour communiquer. Toutefois, lexprience avec les… Poursuivre la lecture une application de messagerie chiffre de pair pair, elle protge contre l’coute clandestine ou la falsification, mais ne dissipe pas les soupons sur la commercialisation des donnes

les 6 grandes menaces qui pourraient faire de 2023 un enfer

À l’occasion d’une conférence de presse, un chercheur en sécurité de Kaspersky a partagé avec nous ses prédictions pour l’année à venir en matière de menaces informatiques les plus sophistiquées. Et cela fait froid dans le dos. Attaques sur des hôpitaux et des institutions, multiplication des ransomwares, piratages d’infrastructures critiques et d’entreprises comme Uber ou… Poursuivre la lecture les 6 grandes menaces qui pourraient faire de 2023 un enfer

Les attaques par ransomware sont de plus en plus nombreuses, malgr une diminution dans certaines rgions La rgion APJ (Asie Pacifique et Japon) est la plus touche avec une augmentation de 56 %

Le progrs technologique apporte de nombreuses facilits, mais paralllement certaines inventions, il a galement donn lieu aux attaques par ransomware. Des acteurs de la menace des quatre coins du monde s’activent pour voler des donnes prives afin de conclure un march juteux avec les victimes. Malgr l’affirmation de SonicWall selon laquelle les attaques ont diminu… Poursuivre la lecture Les attaques par ransomware sont de plus en plus nombreuses, malgr une diminution dans certaines rgions La rgion APJ (Asie Pacifique et Japon) est la plus touche avec une augmentation de 56 %

des millions de smartphones Android exposés à des failles de sécurité

L’équipe d’experts en sécurité informatique de Google, connue sous le nom « Project Zero », a publié un billet de blog alertant sur la vulnérabilité des GPU Mali que l’on retrouve dans des millions de smartphones Android. Google a identifié plusieurs failles des sécurités sur les smartphones Android équipés de puces graphiques « Mali », comme certaines puces Exynos… Poursuivre la lecture des millions de smartphones Android exposés à des failles de sécurité

Yubico reoit le Visa de scurit de l’ANSSI (Agence nationale de la scurit des systmes d’information) pour sa srie YubiKey 5 galement certifie CSPN depuis octobre 2021

Yubico fournit une authentification matrielle fiable et solide aux entreprises, parmi lesquelles des organisations mondiales des secteurs de la technologie, de la finance, de lindustrie et de la grande distribution,*ou encore des institutions gouvernementales. Son objectif est de simplifier et de scuriser laccs aux ordinateurs, services en ligne et applications mobiles. Cette nouvelle certification dlivre… Poursuivre la lecture Yubico reoit le Visa de scurit de l’ANSSI (Agence nationale de la scurit des systmes d’information) pour sa srie YubiKey 5 galement certifie CSPN depuis octobre 2021

La chane d’approvisionnement (supply Chain), le maillon faible de la cyberscurit ? Par Fabien Pereira Vaz, Technical Sales Manager France chez Paessler AG

Pour tenter de pntrer un rseau informatique, les hackers visent toujours le maillon plus faible. Et la numrisation de la chane dapprovisionnement (Supply Chain) en a fait une cible de choix depuis quelques annes. Le phnomne semble stre amplifi durant la priode de pandmie comme en tmoignent diverses tudes*: BlueVoyant estime que 97% des entreprises… Poursuivre la lecture La chane d’approvisionnement (supply Chain), le maillon faible de la cyberscurit ? Par Fabien Pereira Vaz, Technical Sales Manager France chez Paessler AG

La confiance des consommateurs envers les entreprises sera dsormais guide par la confidentialit, la scurit, et la conformit des donnes, selon IDC

Avec la prvalence croissante des services bass sur le cloud, de plus grands volumes de donnes sont collects et analyss, ce qui entrane le besoin d’une plus grande automatisation pour fournir des informations sur les donnes, ainsi que des innovations en matire d’intelligence artificielle qui promettent d’attnuer les problmes rencontrs par les organisations et leurs… Poursuivre la lecture La confiance des consommateurs envers les entreprises sera dsormais guide par la confidentialit, la scurit, et la conformit des donnes, selon IDC

90 % des travailleurs rutilisent leurs mots de passe malgr les protocoles de scurit 54 % les stockent dans des documents sur leurs systmes, et 45 % essaient de s’en souvenir en les mmorisant

Les comptes professionnels compromis par des acteurs malveillants peuvent tre dangereux, car ils peuvent permettre aux pirates d’accder l’ensemble du systme de l’entreprise. La rutilisation rpte d’anciens mots de passe peut faciliter la compromission des comptes, mais malgr cela, environ 90 % des travailleurs ont admis avoir rutilis des mots de passe de comptes. C’est… Poursuivre la lecture 90 % des travailleurs rutilisent leurs mots de passe malgr les protocoles de scurit 54 % les stockent dans des documents sur leurs systmes, et 45 % essaient de s’en souvenir en les mmorisant

Vous envisagez d’envoyer votre ordinateur dans un atelier de rparation ? Soyez trs prudent, car les rparateurs fouinent souvent dans les donnes des clients, Selon une tude

Des chercheurs de l’universit canadienne de Guelph ont publi une tude selon laquelle les services de rparation de matriel lectronique ne disposent pas de protocoles de confidentialit efficaces pour protger les donnes sensibles des clients. Elle ajoute que les techniciens fouinent souvent dans les donnes des clients. Mais encore, l’tude a rvl que les violations… Poursuivre la lecture Vous envisagez d’envoyer votre ordinateur dans un atelier de rparation ? Soyez trs prudent, car les rparateurs fouinent souvent dans les donnes des clients, Selon une tude

58 % des employs issus de la gnration Z et 42 % des millniaux affirment ngliger la politique de scurit mise en place par leur employeur Contre 31 % de la gnration X et 15 % des baby-boomers

Une nouvelle tude rvle la ralit de la gnration Z en ce qui concerne son attitude l’gard de la cyberscurit sur le lieu de travail. De nombreux jeunes employs ne se soucient pas vraiment de la cyberscurit. C’est trs inquitant, car cela signifie qu’ils sont prts mettre leur organisation en danger en laissant des dommages… Poursuivre la lecture 58 % des employs issus de la gnration Z et 42 % des millniaux affirment ngliger la politique de scurit mise en place par leur employeur Contre 31 % de la gnration X et 15 % des baby-boomers

73 % des dcideurs informatiques admettent qu’ils pourraient faire davantage pour amliorer leurs pratiques DevSecOps 71 % reconnaissant que la culture est le principal obstacle leur progression

Une nouvelle tude de Progress rvle que 73 % des dcideurs informatiques admettent qu’ils pourraient faire davantage pour amliorer leurs pratiques DevSecOps, et que de nombreuses organisations sont en retard sur leurs objectifs. C’est la culture qui constitue le principal obstacle la russite, 71 % des personnes interroges reconnaissant que la culture est le principal… Poursuivre la lecture 73 % des dcideurs informatiques admettent qu’ils pourraient faire davantage pour amliorer leurs pratiques DevSecOps 71 % reconnaissant que la culture est le principal obstacle leur progression

Désinstallez ces fausses applications de gestionnaire de fichiers qui volent votre argent

Pas une semaine ne passe sans que des applications malveillantes ne soient signalées sur le Play Store. Aujourd’hui, c’est l’éditeur de logiciels de sécurités Bitdefender qui alerte sur quatre applications Android à désinstaller d’urgence. D’apparences inoffensives, ces fausses applications de nettoyage et de gestionnaire de fichiers se sont infiltrés dans le magasin d’application Android, infectant… Poursuivre la lecture Désinstallez ces fausses applications de gestionnaire de fichiers qui volent votre argent

Quelle est la marque qui est le plus souvent usurpe lors des attaques de phishing ? DHL est en premire position avec 22 % des usurpations d’identits Suivie de Microsoft avec 16 %, puis LinkedIn

Les attaques par hameonnage peuvent constituer une vritable menace, car il s’agit d’un type d’attaque susceptible de bloquer l’accs des utilisateurs leurs propres comptes. Les acteurs malveillants qui tentent de mettre en uvre des attaques de phishing savent qu’ils ne pourront pas progresser si leurs cibles ne sont pas incites cliquer sur les liens malveillants.… Poursuivre la lecture Quelle est la marque qui est le plus souvent usurpe lors des attaques de phishing ? DHL est en premire position avec 22 % des usurpations d’identits Suivie de Microsoft avec 16 %, puis LinkedIn

58 % des employs issus de la gnration Z et 42 % des millenials affirment ngliger la politique de scurit mise en place par leur employeur Contre 31 % de la gnration X et 15 % des baby-boomers

Une nouvelle tude rvle la ralit de la gnration Z en ce qui concerne son attitude l’gard de la cyberscurit sur le lieu de travail. De nombreux jeunes employs ne se soucient pas vraiment de la cyberscurit. C’est trs inquitant, car cela signifie qu’ils sont prts mettre leur organisation en danger en laissant des dommages… Poursuivre la lecture 58 % des employs issus de la gnration Z et 42 % des millenials affirment ngliger la politique de scurit mise en place par leur employeur Contre 31 % de la gnration X et 15 % des baby-boomers

Cette fausse extension Google Chrome vole vos mots de passe et cryptomonnaies

Dans un rapport publié le 21 novembre dernier, les chercheurs en sécurité de chez Avast pointent du doigt une nouvelle version d’une extension Chrome particulièrement douée pour voler vos mots de passe et cryptomonnaies. Nommée « VenomSoftX », l’extension Chrome en question est elle-même déployée par un logiciel malveillant tournant sous Windows et qui sévit depuis 2020 :… Poursuivre la lecture Cette fausse extension Google Chrome vole vos mots de passe et cryptomonnaies

voici les mots de passe les plus utilisés en France

Deux nouveaux rapports dévoilent les mots de passe les plus utilisés en 2022. Ces données venant du dark web révèlent, encore une fois, les terribles choix faits par une majorité d’utilisateurs, au détriment de leur sécurité. Les chercheurs en cybersécurité de Cybernews et la société de gestion de mots de passe NordPass profitent de cette… Poursuivre la lecture voici les mots de passe les plus utilisés en France

une enquête de Meta dévoile les dérives de ses employés

Des employés de Meta ont aidé des pirates à prendre le contrôle de comptes Facebook ou Instagram, révèle une enquête interne. Pour y parvenir, ils ont détourné un outil réservé à l’entreprise. Meta, maison mère de Facebook, Instagram et WhatsApp, a licencié « plus de deux douzaines d’employés » ayant détourné un outil interne de l’entreprise durant… Poursuivre la lecture une enquête de Meta dévoile les dérives de ses employés

Le groupe de renongiciel Hive extorque 100 millions de dollars 1 300 victimes dans le monde, Les cybercriminels ont pntr dans des rseaux en utilisant des logins RDP

Les cybercriminels du groupe Hive ont attaqu plus de 1 300 entreprises dans le monde, extorquant environ 100 millions de dollars leurs victimes au cours des 18 derniers mois, selon le FBI. Le FBI (Federal Bureau of Investigation), la Cybersecurity and Infrastructure Security Agency (CISA) et le Department of Health and Human Services (HHS) a… Poursuivre la lecture Le groupe de renongiciel Hive extorque 100 millions de dollars 1 300 victimes dans le monde, Les cybercriminels ont pntr dans des rseaux en utilisant des logins RDP

Prs de 80 % des entreprises ont d faire jouer leur cyberassurance et, pour plus de la moiti, plusieurs reprises La cyberassurance est de plus en plus exige par les dirigeants, selon Delinea

Delinea, spcialiste des solutions de gestion des accs privilges (PAM, Privileged Access Management) pour une scurit continue, publie une nouvelle tude rvlant non seulement que la cyberassurance est dsormais omniprsente mais aussi que plus de la moiti des entreprises qui en ont souscrit une ont d la faire jouer plusieurs fois. En consquence, les assureurs… Poursuivre la lecture Prs de 80 % des entreprises ont d faire jouer leur cyberassurance et, pour plus de la moiti, plusieurs reprises La cyberassurance est de plus en plus exige par les dirigeants, selon Delinea

1Password annonce la fin des mots de passe sur toutes les plateformes dès 2023

1Password annonce sa volonté d’abandonner les mots de passe au profit de « passkeys », ou « clés d’accès » dès 2023. L’objectif est que les utilisateurs puissent se connecter de manière simple et sécurisée aux sites et applications de leur choix, quelle que soit la plate-forme. Les « clés d’accès » arrivent sur 1Password en 2023. Cette méthode de connexion… Poursuivre la lecture 1Password annonce la fin des mots de passe sur toutes les plateformes dès 2023

un biais incroyable , selon l’Anssi

Bien que la cyber scurit soit un domaine informatique essentiel, les femmes continuent d’tre sous-reprsentes dans ses rangs. Cest du moins ce quaffirme Guillaume Poupard, le directeur de l’Agence nationale de la scurit informatique (Anssi). La prsence de seulement 11 % de femmes parmi les personnes travaillant dans la cyberscurit en France constitue un biais… Poursuivre la lecture un biais incroyable , selon l’Anssi

94 % des entreprises ont subi une attaque de spear phishing ou d’usurpation d’identit par email cette anne, selon Tessian

Dans la foule d’un rapport montrant que 40 % des courriers lectroniques professionnels ont un contenu indsirable, un autre rapport rvle que le courrier lectronique est dsormais le principal vecteur de cyberattaques. Le rapport de Tessian montre que 94 % des entreprises ont subi une attaque de spear phishing ou d’usurpation d’identit, et 92 %… Poursuivre la lecture 94 % des entreprises ont subi une attaque de spear phishing ou d’usurpation d’identit par email cette anne, selon Tessian

« 123456 » est encore le mot de passe le plus utilisé en France selon l’enquête « Top 200 des MdP les plus utilisés » Il faudrait moins d’une seconde à un hacker pour le déchiffrer

Malgré une sensibilisation croissante à la cybersécurité, les vieilles habitudes ont la vie dure. Une recherche montre que les mots de passe faibles sont toujours autant utilisés par la plupart des personnes pour protéger leurs comptes. Les chaînes de chiffres séquentielles « 123456 », « 123456789 » et « azerty » restent les choix de… Poursuivre la lecture « 123456 » est encore le mot de passe le plus utilisé en France selon l’enquête « Top 200 des MdP les plus utilisés » Il faudrait moins d’une seconde à un hacker pour le déchiffrer

De multiples tats membres de l’union europenne font usage de logiciels espions sur leurs citoyens des fins politiques Et mme des systmes embarqus espions conus pour des rgimes autoritaires

De nombreux gouvernements europens utilisent des outils de surveillance avancs pour espionner leur propre population, selon un nouveau rapport du Parlement europen. « Les tats membres de l’UE ont utilis des logiciels espions sur leurs citoyens des fins politiques et pour couvrir la corruption et les activits criminelles », peut-on lire dans le rapport. « Certains sont alls… Poursuivre la lecture De multiples tats membres de l’union europenne font usage de logiciels espions sur leurs citoyens des fins politiques Et mme des systmes embarqus espions conus pour des rgimes autoritaires

Cohesity annonce la Data Security Alliance, une nouvelle alliance pour la scurit des donnes Qui vise aider les entreprises lutter contre les cyberattaques

Parmi les socits participant l’alliance figurent : BigID, Cisco, CrowdStrike, CyberArk, Okta, Palo Alto Networks, Securonix, Splunk et Tenable, avec de nouvelles relations de conseil en scurit avec Mandiant et PwC. Les problmes de cyberscurit sont de plus en plus complexes, ce qui signifie qu’il est peu probable qu’ils puissent tre rsolus par un seul… Poursuivre la lecture Cohesity annonce la Data Security Alliance, une nouvelle alliance pour la scurit des donnes Qui vise aider les entreprises lutter contre les cyberattaques

95 % des applications prsentent une certaine forme de vulnrabilit, 20 % comportent des vulnrabilits haut risque Et 4,5 % des vulnrabilits critiques, selon Synopsys

Cette anne, le rapport Software Vulnerability Snapshot examine la prvalence des vulnrabilits identifies par les services de test de scurit des applications de Synopsys et le centre de recherche en cyberscurit de Synopsys. Synopsys a publi son rapport « Software Vulnerability Snapshot : The 10 Most Common Web Application Vulnerabilities ». Le rapport examine les rsultats de… Poursuivre la lecture 95 % des applications prsentent une certaine forme de vulnrabilit, 20 % comportent des vulnrabilits haut risque Et 4,5 % des vulnrabilits critiques, selon Synopsys

Quel est le systme d’change de crypto-monnaies le plus sr et le plus fiable ? 17 % des utilisateurs estiment que Binance est la meilleure plateforme Mais Crypto.com est la plus scurise

Les propritaires de crypto-monnaies et de NFT s’inquitent de la violation de leurs comptes, et ils ont toutes les raisons de l’tre. Si la plupart des donnes en ligne sont susceptibles d’tre pirates, ces actifs numriques peuvent tre particulirement vulnrables. Selon une tude rcente de Beyond Identity, les violations de la scurit des crypto-monnaies cotent… Poursuivre la lecture Quel est le systme d’change de crypto-monnaies le plus sr et le plus fiable ? 17 % des utilisateurs estiment que Binance est la meilleure plateforme Mais Crypto.com est la plus scurise

Apple est poursuivie pour avoir suivi l’activit des utilisateurs, mme lorsque cette fonction est dsactive dans les paramtres, La plainte allgue qu’Apple viole l’intimit des utilisateurs

Apple fait face une proposition de recours collectif fdral allguant qu’elle enregistre l’activit mobile des utilisateurs sans leur consentement et indpendamment des garanties de confidentialit. La plainte allgue que les options des appareils mobiles d’Apple permettant de dsactiver le partage des donnes d’analyse des appareils et de dsactiver le suivi n’empchent pas Apple de continuer… Poursuivre la lecture Apple est poursuivie pour avoir suivi l’activit des utilisateurs, mme lorsque cette fonction est dsactive dans les paramtres, La plainte allgue qu’Apple viole l’intimit des utilisateurs

12 % des employs emportent avec eux des proprits intellectuelles sensibles lorsqu’ils quittent une organisation, selon DTEX

De nouvelles recherches sur des centaines d’enqutes sur les menaces d’initis publies par DTEX montrent que 12 % des employs emportent de la proprit intellectuelle sensible lorsqu’ils quittent une organisation. Parmi les autres rsultats, on note une augmentation de 55 % de l’utilisation d’applications non autorises, notamment celles qui facilitent l’exfiltration des donnes en permettant… Poursuivre la lecture 12 % des employs emportent avec eux des proprits intellectuelles sensibles lorsqu’ils quittent une organisation, selon DTEX

Cette faille permet à n’importe qui de déverrouiller certains smartphones Android…

Un chercheur a trouvé une faille qui permet à n’importe qui d’accéder à un Pixel, et à vraisemblablement beaucoup d’autres smartphones Android, même s’ils sont verrouillés. Après des mois sans retour réel de Google, le correctif vient d’être publié… et une prime lui a été accordée. En juin dernier, le chercheur en sécurité David Schütz… Poursuivre la lecture Cette faille permet à n’importe qui de déverrouiller certains smartphones Android…

Le propritaire d’un tlphone Android trouve accidentellement un moyen de contourner l’cran de verrouillage Et reoit 70 000 dollars de Google pour avoir signal le problme

La mise jour de scurit publie par Google en novembre a permis de corriger une vulnrabilit assez srieuse qui pouvait permettre une personne de contourner l’cran de verrouillage de nombreux tlphones Android en moins d’une minute sans aucun logiciel ou outil spcial. En effet, le chercheur en cyberscurit David Schtz a accidentellement trouv un moyen… Poursuivre la lecture Le propritaire d’un tlphone Android trouve accidentellement un moyen de contourner l’cran de verrouillage Et reoit 70 000 dollars de Google pour avoir signal le problme

Des documents internes rvlent quel point le FBI tait proche de dployer le logiciel espion Pegasus, L’agence affirme qu’elle voulait l’utiliser » des fins de recherche et de dveloppement »

Le FBI aurait envisag d’utiliser le logiciel espion Pegasus, dvelopp par la socit isralienne de cyberscurit NSO Group, « dans le cadre d’enqutes criminelles ». Des documents internes ont rvl que le projet tait un stade avanc et que l’agence avait labor des directives pour les procureurs fdraux dtaillant la faon dont l’utilisation de Pegasus par le… Poursuivre la lecture Des documents internes rvlent quel point le FBI tait proche de dployer le logiciel espion Pegasus, L’agence affirme qu’elle voulait l’utiliser » des fins de recherche et de dveloppement »

La NSA exhorte les organisations passer des langages de programmation scuriss dans la gestion de la mmoire Pour liminer un vecteur d’attaque souvent exploit par les cybercriminels

La National Security Agency (NSA) a publi des conseils pour aider les dveloppeurs et les oprateurs de logiciels prvenir et attnuer les problmes de scurit de la mmoire logicielle, qui reprsentent une grande partie des vulnrabilits exploitables. La fiche d’information sur la cyberscurit Scurit de la mmoire logicielle souligne comment les cyberacteurs malveillants peuvent exploiter… Poursuivre la lecture La NSA exhorte les organisations passer des langages de programmation scuriss dans la gestion de la mmoire Pour liminer un vecteur d’attaque souvent exploit par les cybercriminels

L’application gyptienne du sommet COP27 serait une cyber-arme, avertissent les experts

L’application mobile du gouvernement gyptien suscite des craintes de la part des responsables de la scurit. L’analyse de POLITICO, un mdia politique amricain bas Washington, montre qu’elle peut couter des conversations prives et accder des textes chiffrs. Les conseillers occidentaux en matire de scurit avertissent les dlgus participant au sommet sur le climat COP27 de… Poursuivre la lecture L’application gyptienne du sommet COP27 serait une cyber-arme, avertissent les experts

Swiss Re propose de renforcer la rsilience pour la transformation numrique, elle prvoit que les primes atteindront 23 milliards de dollars en 2025

Le paysage des cyberrisques volue rapidement et les cyberattaques se sont multiplies. Cependant, la plupart des entreprises et des mnages ne sont pas assurs ou sont nettement sous-assurs. Alors que les compagnies d’assurance luttent pour rester flot face la hausse des cyber-sinistres, Swiss Re a recommand un systme d’assurance en partenariat public-priv, l’une des options… Poursuivre la lecture Swiss Re propose de renforcer la rsilience pour la transformation numrique, elle prvoit que les primes atteindront 23 milliards de dollars en 2025

Des millions de dossiers .git exposs publiquement par erreur, une nouvelle tude le montre

2022 a t l’anne des fuites de code source ; Microsoft, Nvidia, Samsung, Rockstar et bien d’autres entreprises ont vu leur code source involontairement mis en ligne. La fuite de code source interne se produit avec une rgularit alarmante ces dernires annes. De nouvelles recherches menes par CyberNews ont rvl qu’il existe des millions de… Poursuivre la lecture Des millions de dossiers .git exposs publiquement par erreur, une nouvelle tude le montre

Attention, cette extension de navigateur est un vrai paradis pour les pirates

Une nouvelle extension malveillante qui permet aux pirates de contrôler votre navigateur web à distance a été identifiée. Largement répandue sur le web, elle représente une vraie aubaine pour les hackers. Nommé « Cloud9 », cet agent logiciel malveillant se connecte automatiquement à internet pour communiquer avec d’autres programmes et exécuter certaines tâches sur votre navigateur web… Poursuivre la lecture Attention, cette extension de navigateur est un vrai paradis pour les pirates

Swiss Re voudrait tre renfloue par le gouvernement en raison de la flambe des cots d’assurance, elle prvoit que les primes atteindront 23 milliards de dollars en 2025

Le paysage des cyberrisques volue rapidement et les cyberattaques se sont multiplies. Cependant, la plupart des entreprises et des mnages ne sont pas assurs ou sont nettement sous-assurs. Alors que les compagnies d’assurance luttent pour rester flot face la hausse des cyber-sinistres, Swiss Re a recommand un systme d’assurance en partenariat public-priv, l’une des options… Poursuivre la lecture Swiss Re voudrait tre renfloue par le gouvernement en raison de la flambe des cots d’assurance, elle prvoit que les primes atteindront 23 milliards de dollars en 2025

Un hacker a cach 3,36 Mds $ de bitcoins vols, mais les fdraux les ont trouv. Une affaire qui rappelle que les transactions de crypto ne sont pas aussi anonymises que certains pensent

Les procureurs fdraux ont rcupr 3,36 milliards de dollars en bitcoins qui ont t vols il y a dix ans Silk Road, le bazar du dark web responsable de la distribution de quantits massives de drogues illgales et d’autres biens et services illicites aux personnes du monde entier. En 2015, la suite d’une poursuite sans… Poursuivre la lecture Un hacker a cach 3,36 Mds $ de bitcoins vols, mais les fdraux les ont trouv. Une affaire qui rappelle que les transactions de crypto ne sont pas aussi anonymises que certains pensent

La Chine stocke et se sert probablement des vulnrabilits zero-day Selon Microsoft qui note une augmentation des cyberattaques depuis que la loi exige que les vulnrabilits soient signales Pkin

Microsoft a affirm que les cybercapacits offensives de la Chine se sont amliores, grce une loi qui a permis Pkin de crer un arsenal de vulnrabilits logicielles non signales. La loi chinoise de 2021 obligeait les organisations signaler les failles de scurit aux autorits locales avant de les divulguer toute autre entit. Les rgles signifient… Poursuivre la lecture La Chine stocke et se sert probablement des vulnrabilits zero-day Selon Microsoft qui note une augmentation des cyberattaques depuis que la loi exige que les vulnrabilits soient signales Pkin

Akamai prsente Prolexic, sa plateforme de dfense contre les attaques DDoS nouvelle gnration Qui amliore les capacits de lutte contre les attaques DDoS de plus en plus sophistiques

Akamai, l’entreprise du cloud qui soutient et protge la vie en ligne, a prsent une volution significative de sa plateforme de protection contre les attaques DDoS (Prolexic) avec le dploiement mondial de nouveaux centres de nettoyage entirement dfinis par logiciel, qui portera sa capacit de dfense ddie[1] 20 Tbit/s et acclrera les futures innovations de… Poursuivre la lecture Akamai prsente Prolexic, sa plateforme de dfense contre les attaques DDoS nouvelle gnration Qui amliore les capacits de lutte contre les attaques DDoS de plus en plus sophistiques

Un drone peut vous espionner à travers les murs à cause d’une faille Wi-Fi

Des chercheurs de l’Université de Waterloo ont conçu à peu de frais un drone capable de localiser et d’identifier à travers les murs les appareils Wi-Fi situés dans votre logement. Ce drone exploite la faille Polite Wi-Fi. Si un drone vole à proximité de votre appartement, prenez garde, il pourrait être en train de vous… Poursuivre la lecture Un drone peut vous espionner à travers les murs à cause d’une faille Wi-Fi

Des pirates francophones ont drob 30 millions de dollars dans des campagnes de harponnage de banques et de tlcoms dans 15 pays, En Afrique, en Amrique latine et en Asie

Un groupe de pirates informatiques francophones connu sous le nom d’ »OPERA1ER » a t li une srie de plus de 35 cyberattaques russies visant des banques, des services financiers et des oprateurs tlcoms en Afrique, en Asie et en Amrique latine entre 2018 et 2022. Un rapport de la situation allgue que les attaques ont entran… Poursuivre la lecture Des pirates francophones ont drob 30 millions de dollars dans des campagnes de harponnage de banques et de tlcoms dans 15 pays, En Afrique, en Amrique latine et en Asie

Des dizaines de paquets PyPI malveillants ciblant les dveloppeurs ont t dcouverts, Ces paquets contiennent le logiciel malveillant « W4SP » qui volerait les donnes des utilisateurs

Des chercheurs de Phylum, une entreprise de cyberscurit qui surveille la chane d’approvisionnement des logiciels pour dtecter et signaler les menaces, ont dcouvert plus de deux douzaines de paquets Python sur le dpt PyPI qui diffusent un logiciel malveillant qui extrait et vole vos informations. La plupart des paquets identifis contiennent du code obfusqu qui… Poursuivre la lecture Des dizaines de paquets PyPI malveillants ciblant les dveloppeurs ont t dcouverts, Ces paquets contiennent le logiciel malveillant « W4SP » qui volerait les donnes des utilisateurs

Les hackers criminels russes peuvent tre tranquilles, Moscou ne les arrtera jamais, La Russie profiterait de l’activit de ces criminels qui drangent tant l’Occident

La Maison Blanche a publi lundi le compte rendu de la deuxime dition de son sommet international annuel sur la lutte contre les ranongiciels. Le rapport indique que les ransomwares continuent de reprsenter une menace importante pour les infrastructures critiques, les entreprises et le public. Il souligne la hausse considrable des attaques de ransomwares au… Poursuivre la lecture Les hackers criminels russes peuvent tre tranquilles, Moscou ne les arrtera jamais, La Russie profiterait de l’activit de ces criminels qui drangent tant l’Occident

Un systme de vrification de l’ge en ligne pourrait tre une source de donnes personnelles et d’habitudes de visionnage de pornographie, Selon des groupes de dfense de la vie prive

En Australie, la commissaire la cyberscurit, Julie Inman Grant, labore une feuille de route sur la scurit en ligne. Elle dcrit un moyen d’empcher les mineurs d’accder des contenus pour adultes en s’assurant que les sites htes ont vrifi l’ge des utilisateurs. Le systme de vrification de l’ge en ligne, ncessitant l’utilisation d’une pice d’identit… Poursuivre la lecture Un systme de vrification de l’ge en ligne pourrait tre une source de donnes personnelles et d’habitudes de visionnage de pornographie, Selon des groupes de dfense de la vie prive

une faille de sécurité provoque le vol de milliers de noms et d’adresses e-mail

Un piratage sur un compte GitHub utilisé par Dropbox a conduit au vol de quelques milliers de noms et d’adresses e-mail. Les pirates ont employé une technique classique d’hameçonnage. Mauvaise nouvelle pour Dropbox, ainsi que pour ses utilisateurs : des pirates ont volé quelques milliers de noms et d’adresses e-mail appartenant aux employés, aux clients actuels… Poursuivre la lecture une faille de sécurité provoque le vol de milliers de noms et d’adresses e-mail

Les autorits iraniennes utiliseraient le systme informatique SIAM pour contrler les tlphones des manifestants, Il permet de retirer un tlphone des rseaux 3G et 4G pour le faire passer en 2G

Mi-septembre, l’Iran a coup de faon intermittente l’Internet mobile, notamment l’accs des applications de messagerie telles que WhatsApp et Instagram. Aujourd’hui, les internautes iraniens font face des coupures de rseau, de restrictions des applications mobiles et d’autres perturbations. Alors que des manifestations antigouvernementales enflammes ont balay l’Iran, les autorits ont ripost par la force brute… Poursuivre la lecture Les autorits iraniennes utiliseraient le systme informatique SIAM pour contrler les tlphones des manifestants, Il permet de retirer un tlphone des rseaux 3G et 4G pour le faire passer en 2G

les boucliers numériques du gouvernement pour renforcer notre cybersécurité

Face à la « jungle » numérique, le gouvernement français entend développer un étiquetage de la sécurité des sites et services numériques. Ainsi qu’une extension pour navigateur chargée de lutter contre les arnaques en ligne. L’homme est un loup pour l’homme et le monde numérique est un de ses terrains de chasse favori. Voilà pourquoi le ministre… Poursuivre la lecture les boucliers numériques du gouvernement pour renforcer notre cybersécurité

Les attaques de phishing augmentent de 61 % par rapport l’anne dernire Atteignant plus de 255 millions attaques en 6 mois, selon un rapport de SlashNext

Un nouveau rapport analysant des milliards d’URL bases sur des liens, de pices jointes et de messages en langage naturel dans les canaux de messagerie, mobile et navigateur sur six mois en 2022, rvle plus de 255 millions d’attaques de phishing — une augmentation de 61 % par rapport 2021. L’tude de la socit de… Poursuivre la lecture Les attaques de phishing augmentent de 61 % par rapport l’anne dernire Atteignant plus de 255 millions attaques en 6 mois, selon un rapport de SlashNext

Les comptes Reddit pirats peuvent tre achets pour seulement 6 $ sur le dark web Les comptes LinkedIn sont beaucoup plus chers, avec un prix de vente moyen d’environ 45 $, selon Whizcase

Un nouveau rapport de Whizcase a montr que le prix auquel les donnes voles sont vendues est tonnamment bas : certains comptes pirats sont vendus pour seulement 6 dollars Cependant, seuls les comptes Reddit ont t vendus pour une somme aussi faible. Les comptes TikTok taient les deuximes moins chers, avec un prix d’environ 8… Poursuivre la lecture Les comptes Reddit pirats peuvent tre achets pour seulement 6 $ sur le dark web Les comptes LinkedIn sont beaucoup plus chers, avec un prix de vente moyen d’environ 45 $, selon Whizcase

Google corrige en urgence une faille critique dans Chrome, mettez à jour !

Le navigateur Web de Google vient d’être mis à jour en urgence pour corriger une importante faille de sécurité. Alors que Google Chrome est passé en version 107 il y a tout juste deux jours, Google vient de pousser en urgence une mise à jour de sécurité pour son navigateur Web. Estampillée 107.0.5304.87/88, cette nouvelle… Poursuivre la lecture Google corrige en urgence une faille critique dans Chrome, mettez à jour !

87 % des entreprises s’attendent ce que les solutions sans mot de passe deviennent la principale approche pour scuriser les identits des employs d’ici cinq ans Selon Secret Double Octopus

Une nouvelle enqute mene auprs de plus de 300 professionnels de l’informatique responsables des identits des employs et de leur scurit dans les grandes entreprises montre que 87 % d’entre eux s’attendent ce que les solutions sans mot de passe deviennent la principale approche pour scuriser les identits des employs d’ici cinq ans. L’tude ralise… Poursuivre la lecture 87 % des entreprises s’attendent ce que les solutions sans mot de passe deviennent la principale approche pour scuriser les identits des employs d’ici cinq ans Selon Secret Double Octopus

Les scanners de vulnrabilit les plus populaires ne sont prcis qu’ 73 %, les entreprises ne doivent pas se fier aveuglment aux rsultats, selon Rezilion

Une nouvelle tude de Rezilion rvle un niveau lev d’inexactitudes et de perturbations cres par les technologies d’analyse commerciales et open-source les plus populaires du march. Les chercheurs ont examin 20 conteneurs populaires sur DockerHub, les ont excuts localement et les ont analyss l’aide de six scanners de vulnrabilit diffrents et populaires sur le march… Poursuivre la lecture Les scanners de vulnrabilit les plus populaires ne sont prcis qu’ 73 %, les entreprises ne doivent pas se fier aveuglment aux rsultats, selon Rezilion

Paypal enterre les mots de passe avec l’aide d’Apple

PayPal propose à ses clients américains qui utilisent des appareils Apple de faciliter leur authentification sur le site PayPal.com en remplaçant les traditionnels mots de passe par des passkeys. Et un clou de plus dans le cercueil des mots de passe ! PayPal est le premier service financier à les remplacer, si vous le désirez, par… Poursuivre la lecture Paypal enterre les mots de passe avec l’aide d’Apple

Ces 3 applications Android siphonnent vos données personnelles à votre insu

Les applications d’espionnages sont de plus en plus utilités par le grand public. Certaines d’entre elles font aujourd’hui l’objet d’une fuite de données massives révélant les données personnelles de milliers d’utilisateurs de smartphones, à leur insu. Déjà controversées pour les informations personnelles qu’elles siphonnent, les applications d’espionnage sont aujourd’hui sous le feu des projecteurs à… Poursuivre la lecture Ces 3 applications Android siphonnent vos données personnelles à votre insu

PayPal lance les Passkeys, conus pour remplacer les mots de passe, permettant une connexion facile et scurise pour les consommateurs

Les Passkeys sont conus pour remplacer les mots de passe et permettre aux consommateurs de se connecter de manire transparente sur tous les appareils et toutes les plateformes. Elles facilitent les achats en ligne pour les consommateurs et liminent les frictions la caisse pour les commerants. PayPal a annonc qu’il ajoutait les cls de passe… Poursuivre la lecture PayPal lance les Passkeys, conus pour remplacer les mots de passe, permettant une connexion facile et scurise pour les consommateurs

comment des espions chinois ont voulu entraver une enquête américaine

Les États-Unis accusent des espions mandatés par la Chine d’avoir tenté d’entraver une enquête contre Huawei. Pour obtenir des informations sensibles, ils auraient soudoyé un agent fédéral américain. Ce lundi 24 octobre 2022, le ministère de la Justice des États-Unis a accusé six citoyens chinois, dont cinq espions présumés, d’avoir interféré avec des enquêtes fédérales.… Poursuivre la lecture comment des espions chinois ont voulu entraver une enquête américaine